漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0161805

漏洞标题:交汇点新闻 app 用户手机号码和昵称泄露

相关厂商:江苏新华报业传媒集团有限公司

漏洞作者: 四老爷

提交时间:2015-12-16 17:00

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-16: 细节已通知厂商并且等待厂商处理中

2015-12-18: 厂商已经确认,细节仅向厂商公开

2015-12-28: 细节向核心白帽子及相关领域专家公开

2016-01-07: 细节向普通白帽子公开

2016-01-17: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

由于一个未鉴权的HTTP接口导致根据用户ID可以获取任意用户的手机号、昵称等信息。

详细说明:

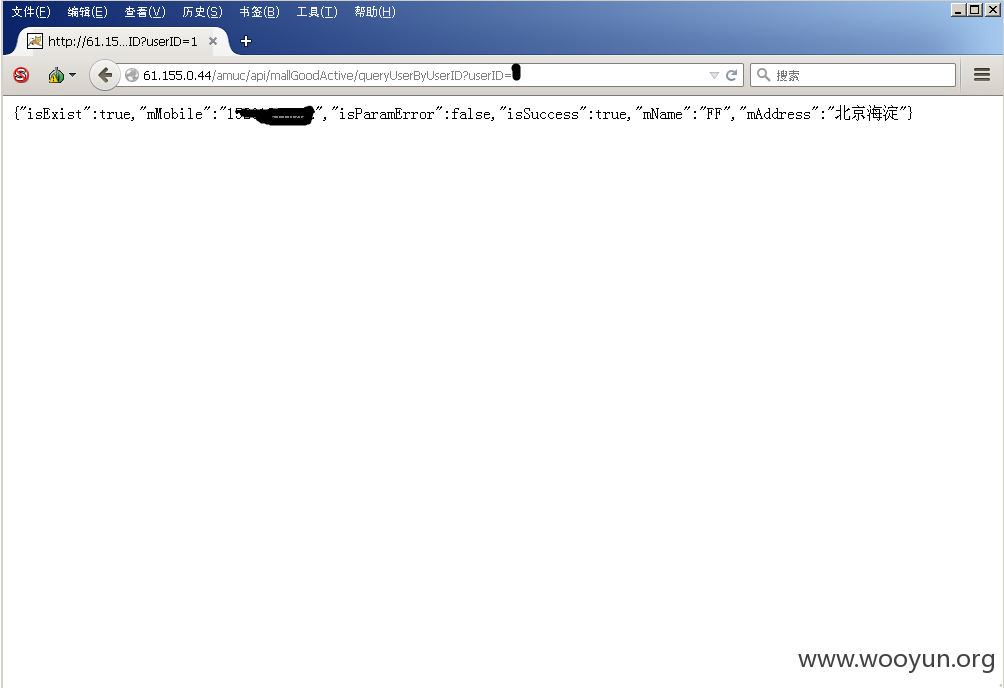

访问以下地址:

**.**.**.**/amuc/api/mallGoodActive/queryUserByUserID?userID=2

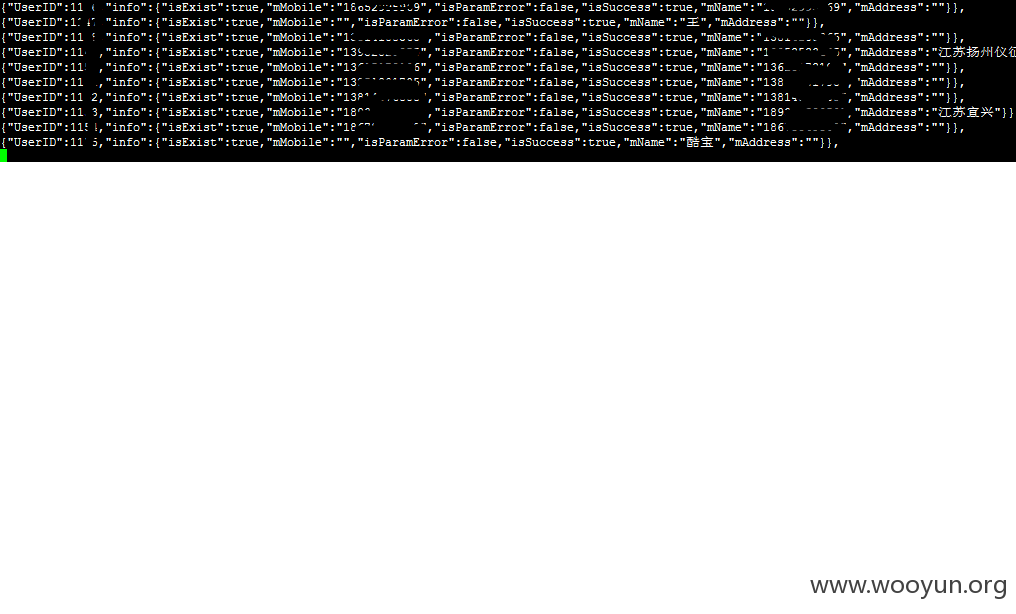

并且可以通过修改不同的userID来获取该应用的所有用户的手机号码和昵称等信息。

返回的json格式的用户数据为:

{"isExist":true,"mMobile":"此处已经脱敏","isParamError":false,"isSuccess":true,"mName":"张三","mAddress":""}

当该id对应的用户不存在时,返回:

{"isExist":false,"isParamError":false}

漏洞证明:

修复方案:

调用该接口的时候做用户是否登录验证,并且验证用户要查询的信息的所属的用户id是否和当前登录的用户的id相同,相同才返回信息,否则返回错误代码。并且需要对用户的信息进行加密。

伪代码如下:

if(request.getParameter("UserID")!=Session.getSession("UserID"))

{

response.write(ERROR.MSG);

}

else

{

//do the right thins......

}

版权声明:转载请注明来源 四老爷@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-12-18 11:02

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发江苏分中心,由其后续协调网站管理单位处置。

最新状态:

暂无