漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0144118

漏洞标题:贵州日报舆情频道被入侵已GETSHELL(已提权)

相关厂商:贵州日报报业集团

漏洞作者: Hackshy

提交时间:2015-09-29 21:32

修复时间:2015-11-16 09:22

公开时间:2015-11-16 09:22

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-29: 细节已通知厂商并且等待厂商处理中

2015-10-02: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-10-12: 细节向核心白帽子及相关领域专家公开

2015-10-22: 细节向普通白帽子公开

2015-11-01: 细节向实习白帽子公开

2015-11-16: 细节向公众公开

简要描述:

本来想坚持个贵州日报...好吧,太菜没搞下来,发现了个独立分站,一通乱扫...

详细说明:

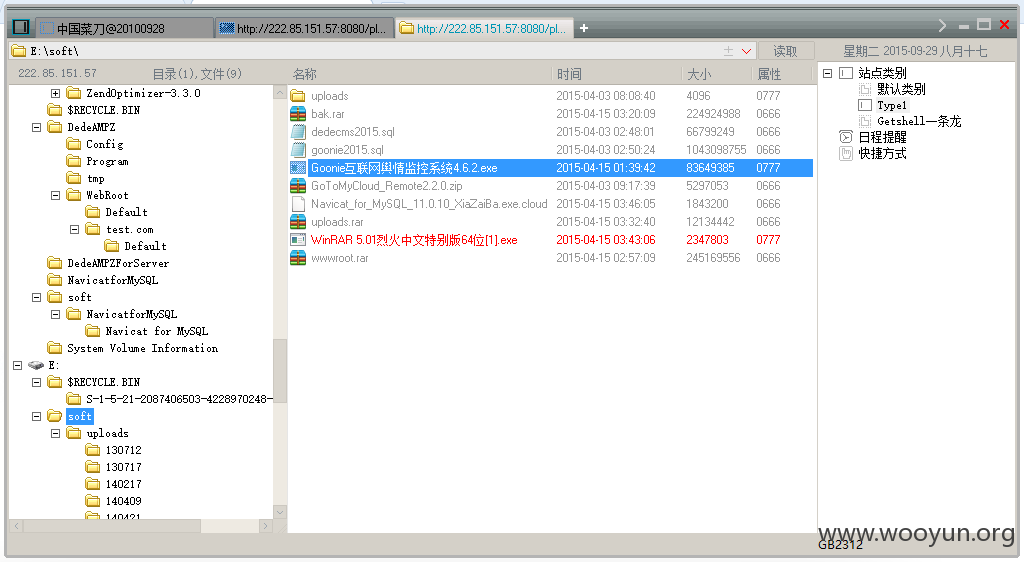

扫出了一个shell,根据文件名猜了一下密码...居然连上了,连爆破都省了,上去一看,根目录发现了NC,已经被提权了,权限大得吓死人,看图吧。

同服务器还发现一个远程投稿系统,

好像发现了些不得了的东西啊.....怕看了什么不该看的东西长真眼,没敢再深入,服务器都没敢拿,赶紧跑过来提交了。

漏洞证明:

修复方案:

你们更专业。(PS:我是好人什么都没有动啊)

版权声明:转载请注明来源 Hackshy@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-10-02 09:20

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给贵州分中心,由其后续协调网站管理单位处置。

最新状态:

暂无

[2@QL(@_PSL%L.png](http://wimg.zone.ci/upload/201509/291950125114ccfd939c3fc262c1ddf387646177.png)

![BY@X8YATZD3J)(6XV~]_5UE.png](http://wimg.zone.ci/upload/201509/291951273b5c15bbf1ad5452acea079e98f0a843.png)