漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092237

漏洞标题:昆仑某服务器信息泄露

相关厂商:kunlun.com

漏洞作者: 我太Yin荡了

提交时间:2015-01-18 11:04

修复时间:2015-03-04 11:06

公开时间:2015-03-04 11:06

漏洞类型:重要敏感信息泄露

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-18: 细节已通知厂商并且等待厂商处理中

2015-01-19: 厂商已经确认,细节仅向厂商公开

2015-01-29: 细节向核心白帽子及相关领域专家公开

2015-02-08: 细节向普通白帽子公开

2015-02-18: 细节向实习白帽子公开

2015-03-04: 细节向公众公开

简要描述:

RT

详细说明:

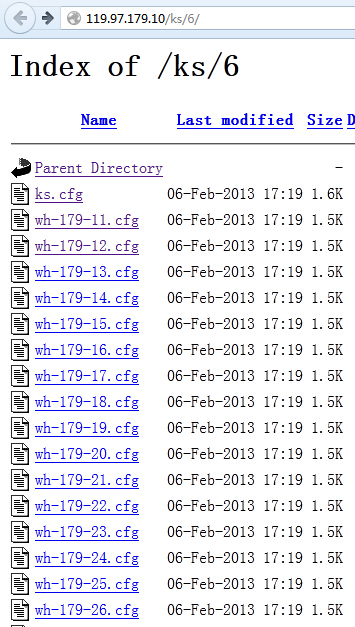

http://119.97.179.10/ks/5/ks.cfg

Kickstart无人职守自动安装

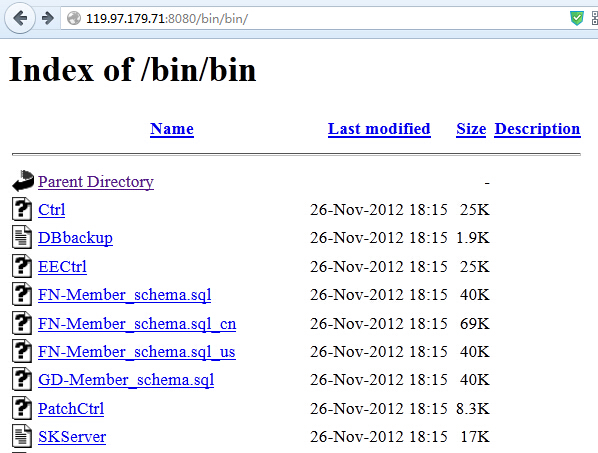

http://119.97.179.71:8080/bin/

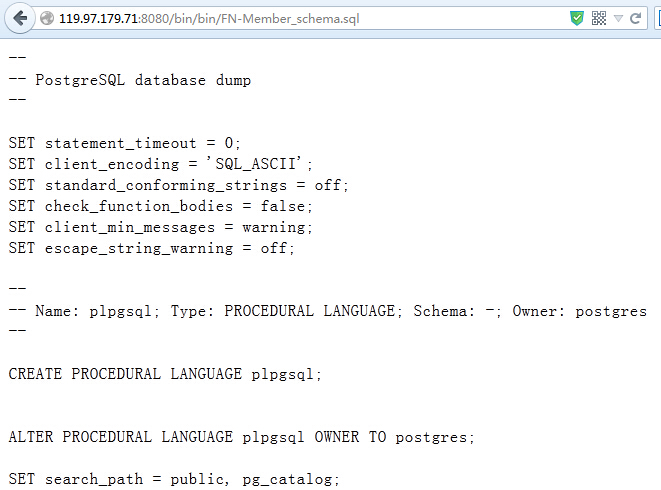

目录浏览源码泄露

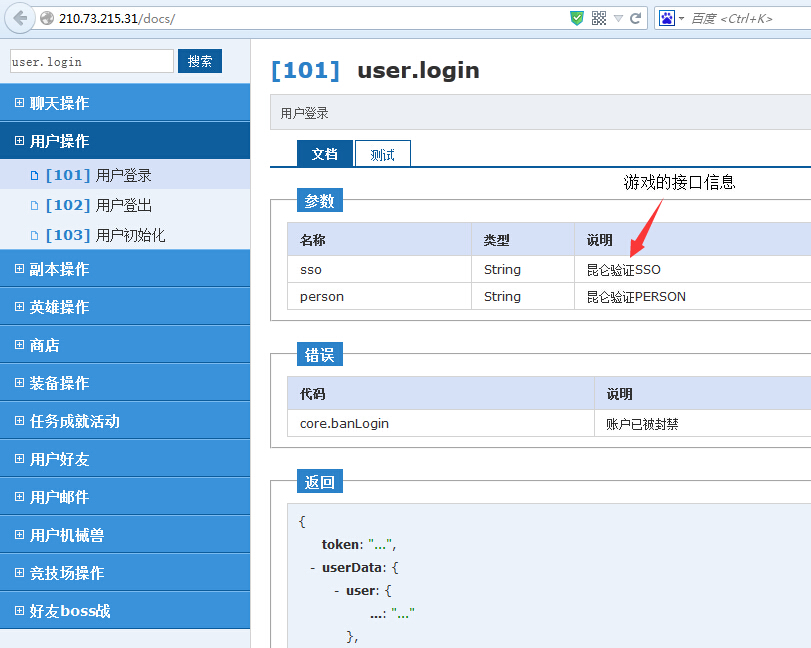

http://210.73.215.31/docs/

接口说明

漏洞证明:

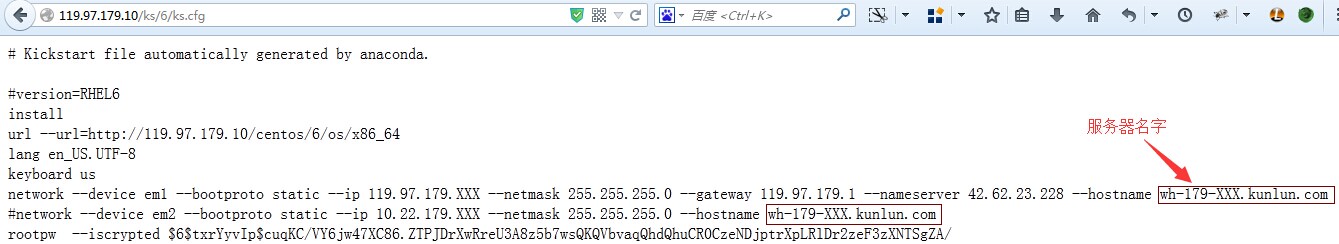

rootpw --iscrypted $6$txrYyvIp$cuqKC/VY6jw47XC86.ZTPJDrXwRreU3A8z5b7wsQKQVbvaqQhdQhuCR0CzeNDjptrXpLRlDr2zeF3zXNTSgZA/

一但该ROOT密码遭到破解 整个段的服务器都会遭受到沦陷

跟上部署的是同一个段的,整个段的服务器都有目录浏览,可导致信息泄露

昆仑某游戏的接口说明

修复方案:

版权声明:转载请注明来源 我太Yin荡了@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2015-01-19 10:19

厂商回复:

已处理,感谢 我太Yin荡了@乌云

最新状态:

2015-01-19:已修复