漏洞概要

关注数(24)

关注此漏洞

漏洞标题:优信二手车二级域名SQL注入漏洞

提交时间:2015-10-27 02:14

修复时间:2015-12-11 16:14

公开时间:2015-12-11 16:14

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-10-27: 细节已通知厂商并且等待厂商处理中

2015-10-27: 厂商已经确认,细节仅向厂商公开

2015-11-06: 细节向核心白帽子及相关领域专家公开

2015-11-16: 细节向普通白帽子公开

2015-11-26: 细节向实习白帽子公开

2015-12-11: 细节向公众公开

简要描述:

小锤抠缝

二级域名:http://dealer.xin.com

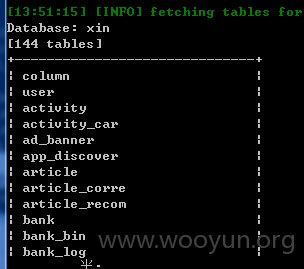

详细说明:

注入点provinceid

![e4e6d9628d92ed3d839dde3acbbaaab8[2].png](http://wimg.zone.ci/upload/201509/20133129fe6711366eb5b56b9d2ba17e025cab0e.png)

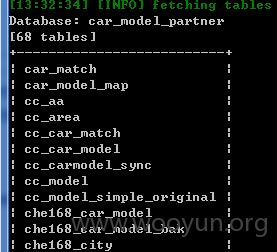

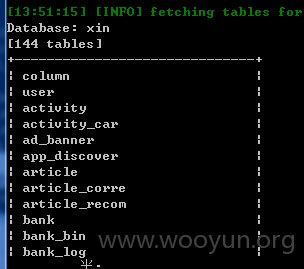

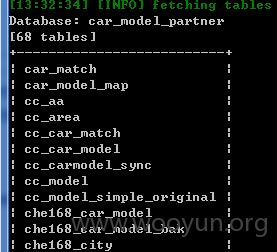

数据库表:

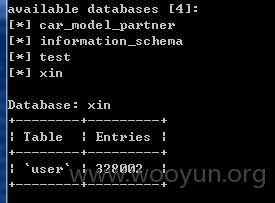

漏洞证明:

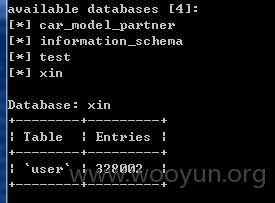

涉及到的用户数目32w+:

修复方案:

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-27 16:13

厂商回复:

谢谢反馈!正协助修复。

最新状态:

暂无

![e4e6d9628d92ed3d839dde3acbbaaab8[2].png](http://wimg.zone.ci/upload/201509/20133129fe6711366eb5b56b9d2ba17e025cab0e.png)