漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138807

漏洞标题:开眼数据KKEYE某后台账户体系不严谨,导致已绑定用户信息泄露

相关厂商:kkeye.com

漏洞作者: Ourgame简单

提交时间:2015-09-06 12:14

修复时间:2015-10-21 13:38

公开时间:2015-10-21 13:38

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-06: 细节已通知厂商并且等待厂商处理中

2015-09-06: 厂商已经确认,细节仅向厂商公开

2015-09-16: 细节向核心白帽子及相关领域专家公开

2015-09-26: 细节向普通白帽子公开

2015-10-06: 细节向实习白帽子公开

2015-10-21: 细节向公众公开

简要描述:

既然开发做了控制。为何不全部都控制呢?

伤不起

详细说明:

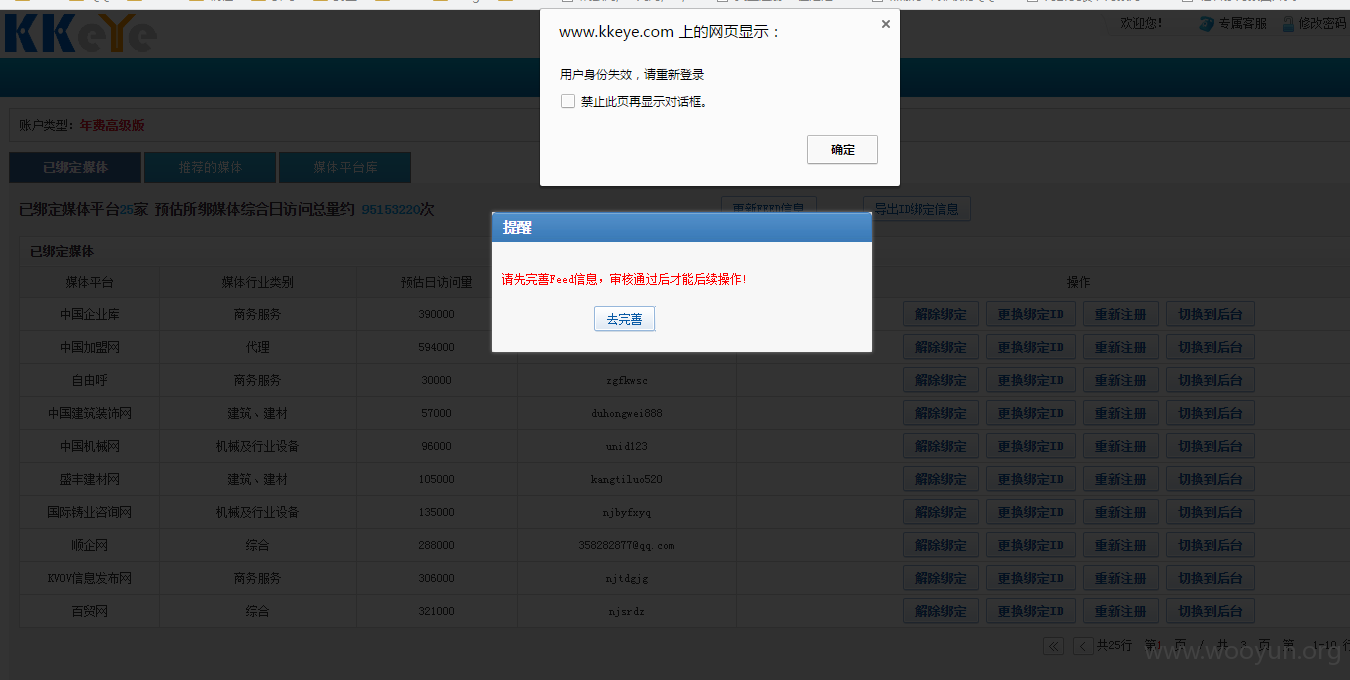

开眼数据网站,登录页面貌似。。。形同虚设。

http://www.kkeye.com/feedlogin/

看到了登陆页,本来就准备放弃了。

然后。。。扫了一下。。。

这种页面还有好多...不列举了.找一个信息泄露的。

http://www.kkeye.com/FeedLogin/MediaInfo/Default.aspx

用浏览器F12,看源码,编辑内容。删除

内容出来了。

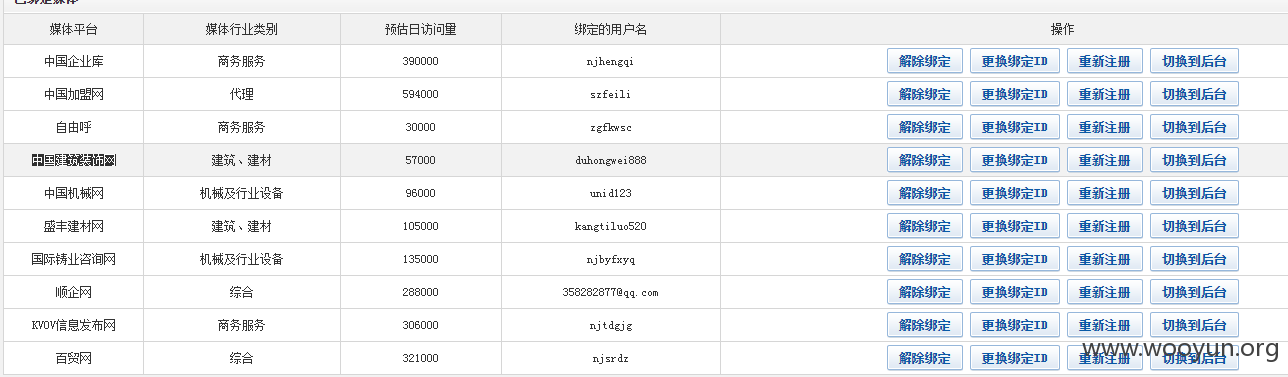

我们在仔细看看细节:

中国企业库

中国加盟网

中国建筑装饰网

看起老都好屌,带国字头啊。

看后面。

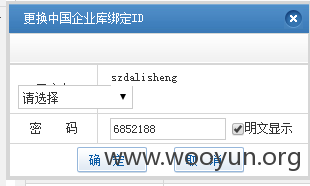

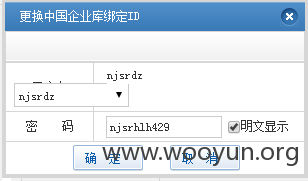

可以更改ID,切换到后台。

但是我看到有用的 也就是一个 更改ID了。

漏洞证明:

修复方案:

既然做了访问控制,那就全部都控制下!

Session 为空,直接跳转回登录页面.

版权声明:转载请注明来源 Ourgame简单@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-09-06 13:37

厂商回复:

感谢发现的漏洞

最新状态:

暂无