漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0137850

漏洞标题:泛微OA系统通用任意文件上传getshell(附官方案例)

相关厂商:上海泛微软件有限公司

漏洞作者: 路人甲

提交时间:2015-09-03 10:38

修复时间:2015-12-05 08:48

公开时间:2015-12-05 08:48

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-03: 细节已通知厂商并且等待厂商处理中

2015-09-06: 厂商已经确认,细节仅向厂商公开

2015-09-09: 细节向第三方安全合作伙伴开放

2015-10-31: 细节向核心白帽子及相关领域专家公开

2015-11-10: 细节向普通白帽子公开

2015-11-20: 细节向实习白帽子公开

2015-12-05: 细节向公众公开

简要描述:

影响6.0、7.0、7.100及官方使用的8.0。

详细说明:

官方使用的8.0是最新版本,需要登录才可利用,其他版本都不需要登录即可利用。

存在漏洞的文件:

/page/maint/common/UserResourceUpload.jsp?dir=/

dir可随意指定,比如可将shell上传至不登录便可访问的目录里面。

构造如下表单:

来完成上传任务。

默认可直接上传html、txt等文件,但是不能直接传jsp、JSP文件。

进一步测试发现,针对Windows服务器,通过在文件后缀加 . 来生成jsp文件,比如1.jsp.,如此便可上传成功;

对linux服务器,通过0x00截断来生成jsp文件。

这些绕过方法都是最基础最常用到的,想必大家都不陌生就不多说了。

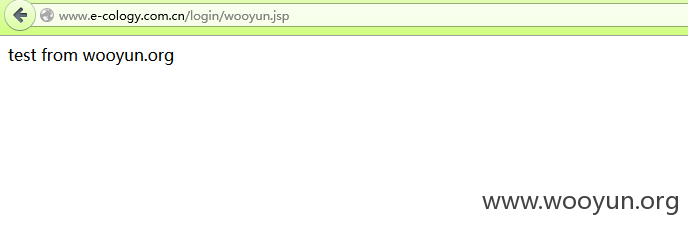

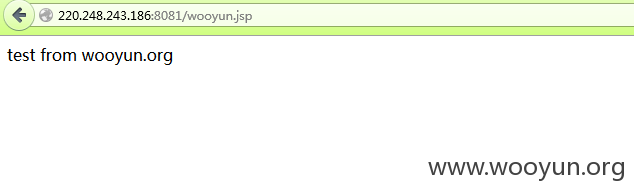

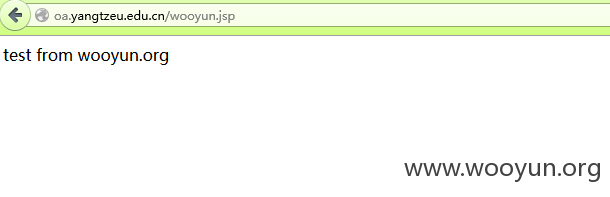

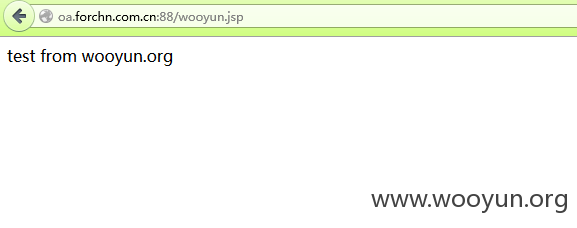

漏洞证明:

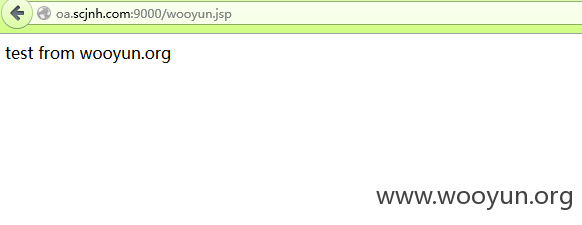

http://**.**.**.**/login/wooyun.jsp

**.**.**.**:8081/wooyun.jsp

http://**.**.**.**/wooyun.jsp

http://**.**.**.**:88/wooyun.jsp

http://**.**.**.**:9000/**.**.**.**

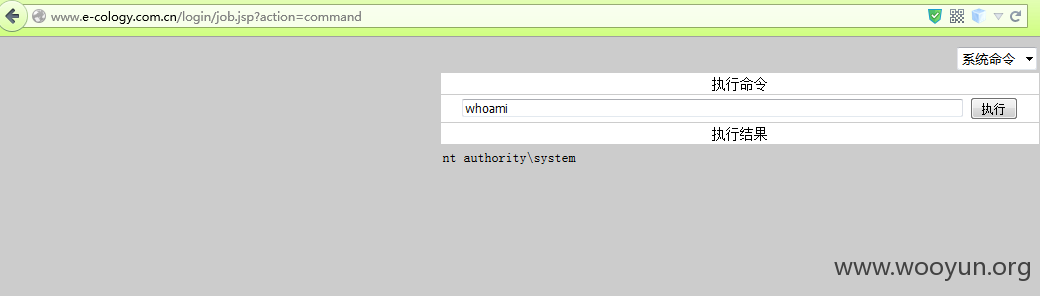

官方使用的8.0已沦陷,system权限:

漏洞证明:

参考详细说明。

如下案例供漏洞验证。

http://**.**.**.**/

http://**.**.**.**:801/

http://**.**.**.**/

http://**.**.**.**/

http://**.**.**.**/

http://**.**.**.**:803/

http://**.**.**.**/

http://**.**.**.**:805/

http://**.**.**.**/

http://**.**.**.**/

http://**.**.**.**:82/

http://**.**.**.**/

http://**.**.**.**:6688/

修复方案:

对上传的文件后缀采用白名单机制进行限制。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2015-09-06 08:46

厂商回复:

CNVD确认所述情况,已由CNVD通过以往获知的联系渠道向其邮件通报(未获回应).

最新状态:

暂无