漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-049646

漏洞标题:中国电信西部信息中心云计算服务任意文件上传导致getshell

相关厂商:中国电信

漏洞作者: 超威蓝猫

提交时间:2014-01-23 14:58

修复时间:2014-03-09 14:59

公开时间:2014-03-09 14:59

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-23: 细节已通知厂商并且等待厂商处理中

2014-01-28: 厂商已经确认,细节仅向厂商公开

2014-02-07: 细节向核心白帽子及相关领域专家公开

2014-02-17: 细节向普通白帽子公开

2014-02-27: 细节向实习白帽子公开

2014-03-09: 细节向公众公开

简要描述:

中国电信西部信息中心云计算服务任意文件上传导致getshell

详细说明:

昨天找到个电信的漏洞,写了半天漏洞详情才发现漏洞根本不存在-.- 好吧今天再来一战

百度搜索"天翼云",在第二页发现了这个

一般地,不在189.cn域名下的站点,或多或少存在着一些危害较大的安全漏洞。

我们在这个站点注册、登录后,发现左上角有头像,上传头像处会不会有任意文件上传漏洞呢

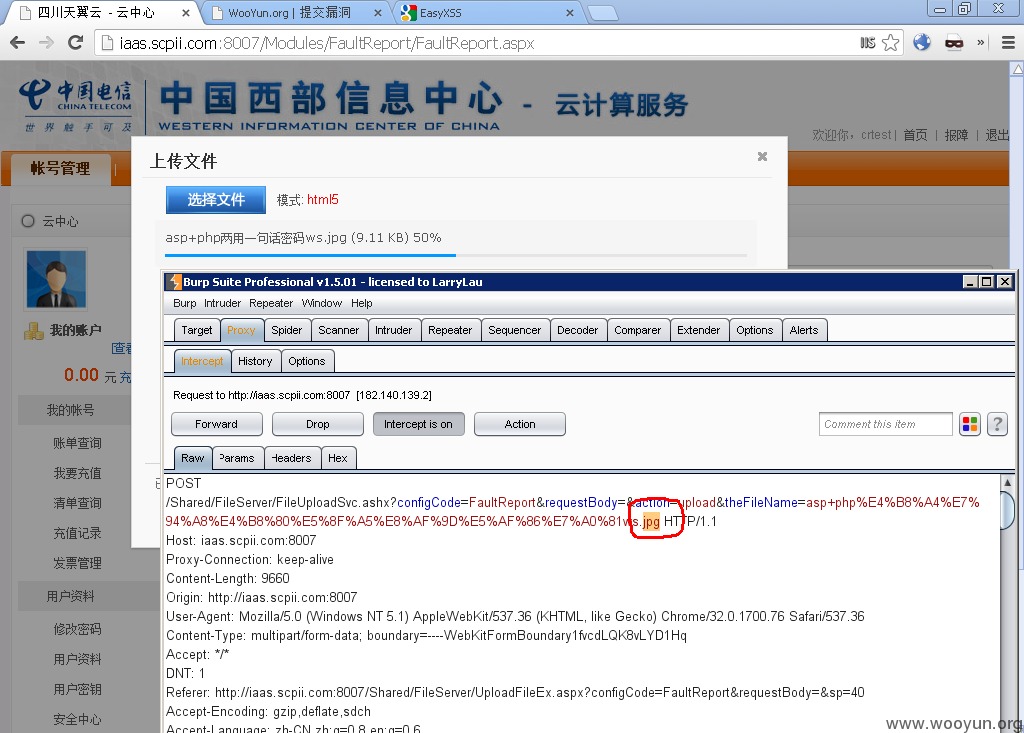

一番寻找,没有发现任何地方可以上传头像,修改用户信息处也只能修改名字。这时候我想找意见反馈这种地方,插入XSS语句,希望能盲打到后台。我们注意到了右上角的"报障",点进去一看,可以上传文件。

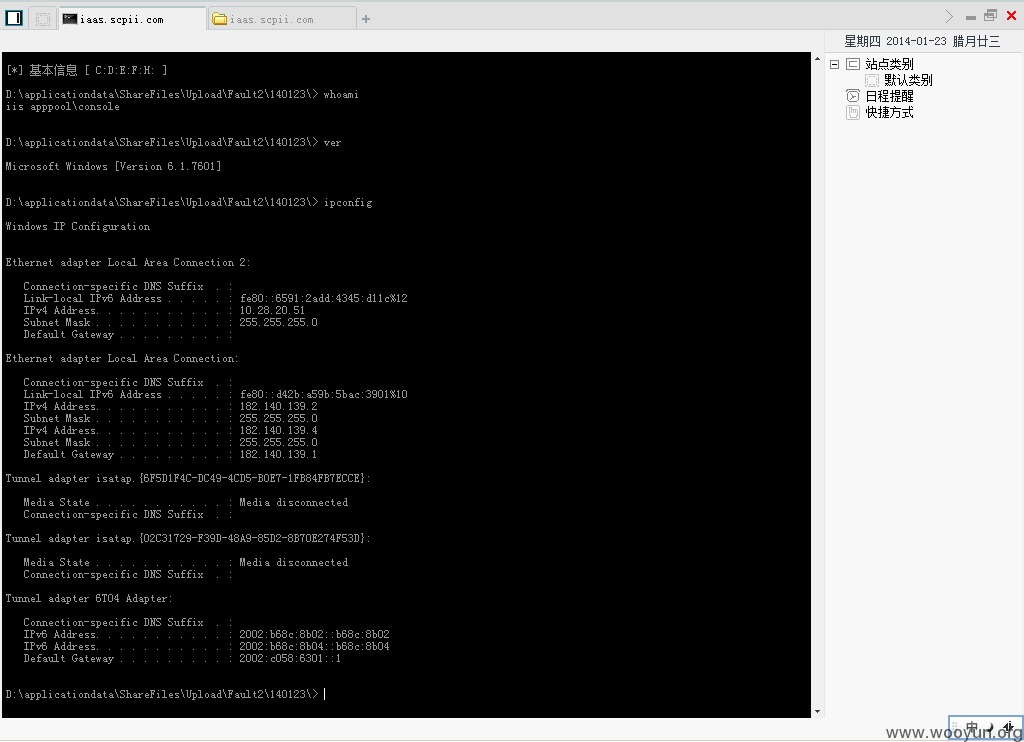

这时候我们打开BurpSuite进行抓包拦截,上传一个图片马,多次测试后,发现URL中传递了图片的文件名,修改此处的后缀为asp即可上传为asp文件。

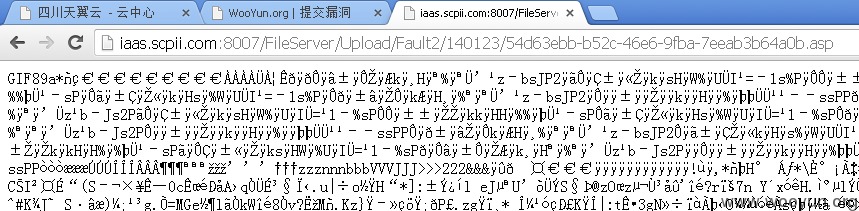

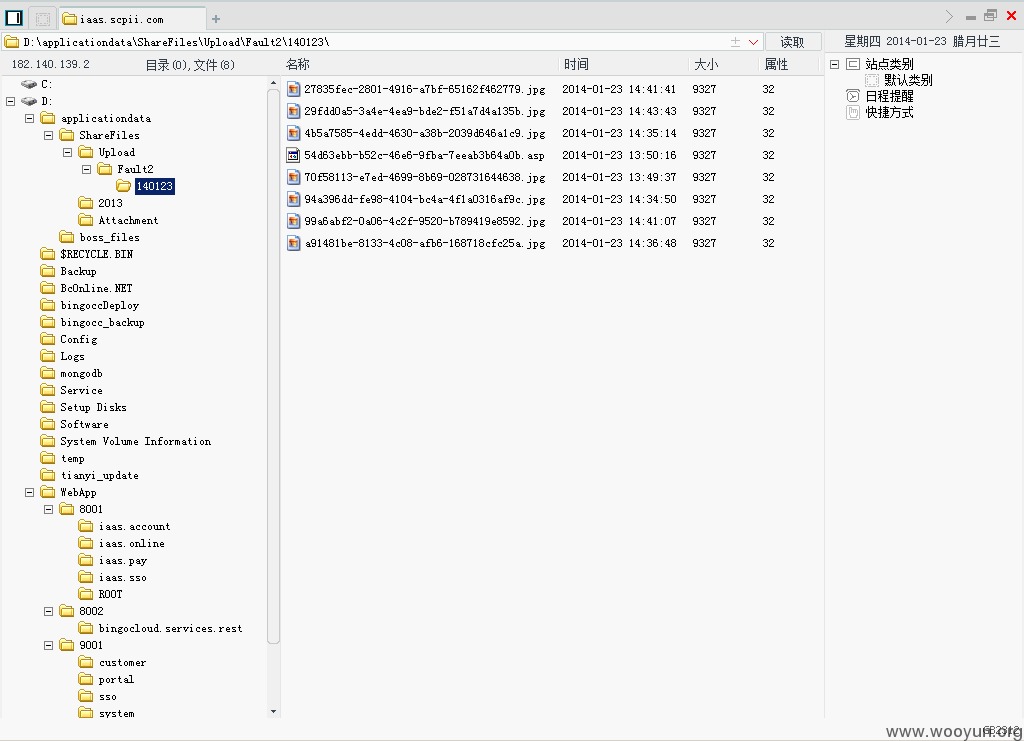

成功解析木马

漏洞证明:

修复方案:

由于存在一定风险,没有进行进一步的渗透测试。

该站点为云服务站点,若被非法入侵,危害极大,请尽快修补漏洞。

版权声明:转载请注明来源 超威蓝猫@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-01-28 09:10

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT直接通报中国电信集团公司处置。

最新状态:

暂无