漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-044020

漏洞标题:TPlink路由器未授权下载配置文件

相关厂商:深圳普联技术有限公司

漏洞作者: Bruce

提交时间:2013-11-25 17:15

修复时间:2014-02-23 17:15

公开时间:2014-02-23 17:15

漏洞类型:权限控制绕过

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-25: 细节已通知厂商并且等待厂商处理中

2013-11-27: 厂商已经确认,细节仅向厂商公开

2013-11-30: 细节向第三方安全合作伙伴开放

2014-01-21: 细节向核心白帽子及相关领域专家公开

2014-01-31: 细节向普通白帽子公开

2014-02-10: 细节向实习白帽子公开

2014-02-23: 细节向公众公开

简要描述:

未授权访问路由器配置信息

详细说明:

已经测试TL-R4148型路由器,软件版本为:5.0.0 Build 20120112 Rel.50576s,硬件版本为:TL-R4148 v4.0

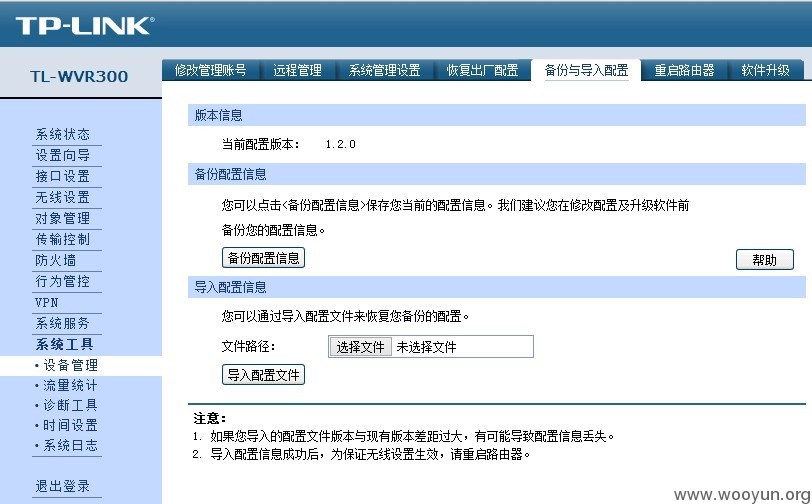

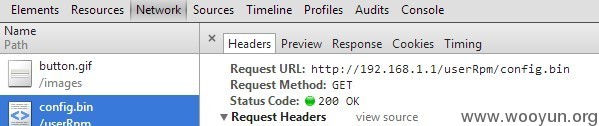

我自己使用的是TL-WVR300,在“系统工具”-“备份与导入配置”中,选择“备份配置信息”,获取该请求,发现路径为:http://192.168.1.1/userRpm/config.bin

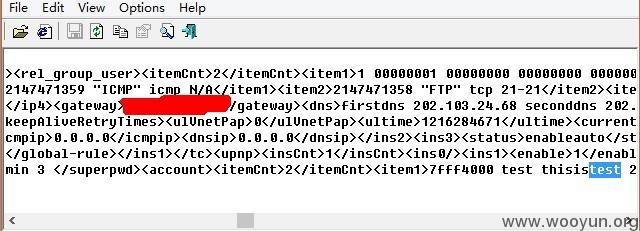

访问一个没有账户的路由器,将URL改为:http://target-ip/userRpm/config.bin,下载到已经加密的config.bin文件,解密即可得到该路由器账户。

漏洞证明:

修复方案:

在TL-WVR300,1.1.2 Build 20130109 Rel.59651s中也没有发现该漏洞,可能已经被修复。建议大家尽量升级路由器固件至最新版本。

版权声明:转载请注明来源 Bruce@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2013-11-27 09:46

厂商回复:

我司已经在2012年修复了此bug,并发布了升级软件,现在最新版本已经更新至20130109版本,请下载最新版本验证。

最新状态:

暂无