漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-096075

漏洞标题:闯先生网SQL注射

相关厂商:闯先生网

漏洞作者: Sicalpath

提交时间:2015-02-10 12:35

修复时间:2015-03-27 12:36

公开时间:2015-03-27 12:36

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-10: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

闯先生定位为空中孵化器和创业新媒体。以服务创业群体为宗旨,以互联网的方式颠覆传统孵化器和创业媒体,集成创业服务团购、创业人才招聘、创业攻略分享和创业价值发现四大核心功能,构建一站式创业服务,让创业变得更加简单。

详细说明:

市场副总监是天大的学姐 友情检测一下

首先大致看了下 THINKPHP的 应该是3.2.3以后 本以为前台不会有注入 结果挑了个连接http://www.mrchuang.com/index/showarticledetail/id/201328934.html去掉.html加个 ‘还真报错了 试了下 用户root...

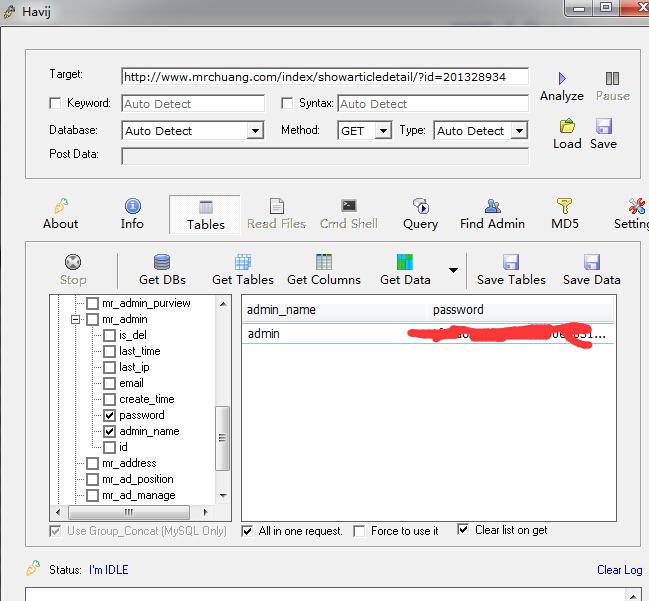

改成http://www.mrchuang.com/index/showarticledetail/?id=201328934

盲注的话还是丢havij

跑了下

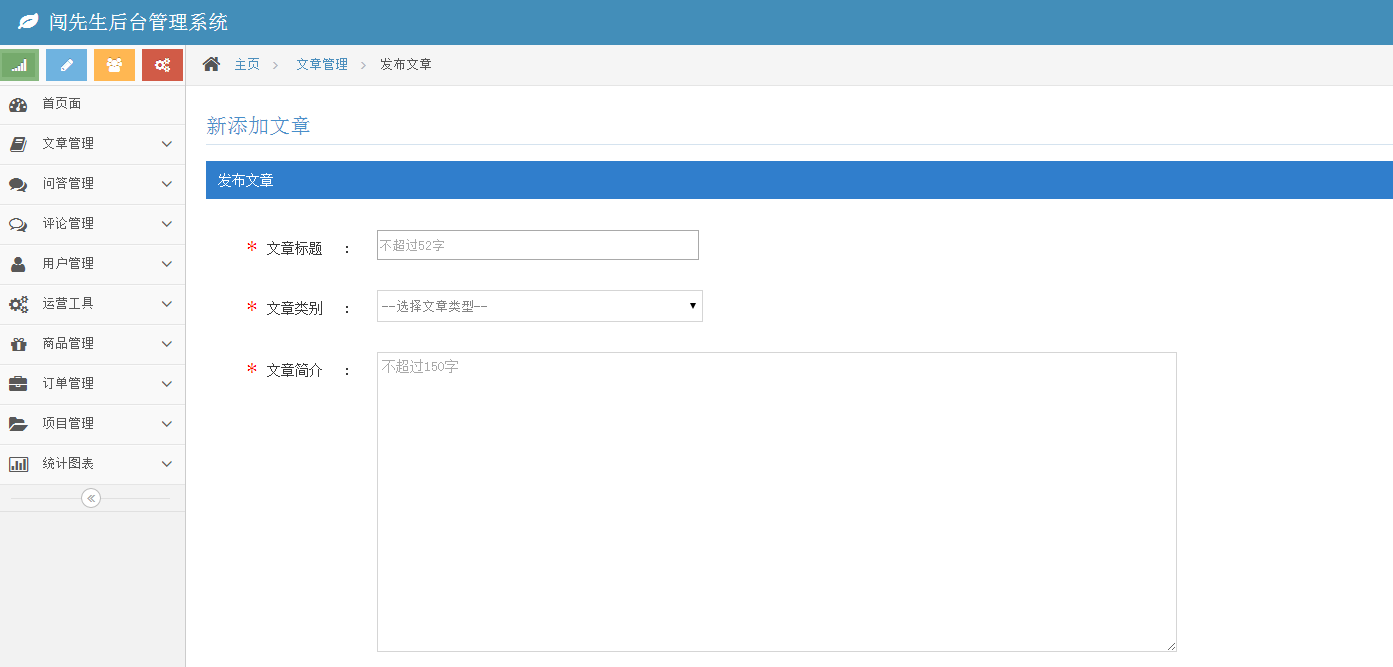

进后台

左边的工具栏好难用

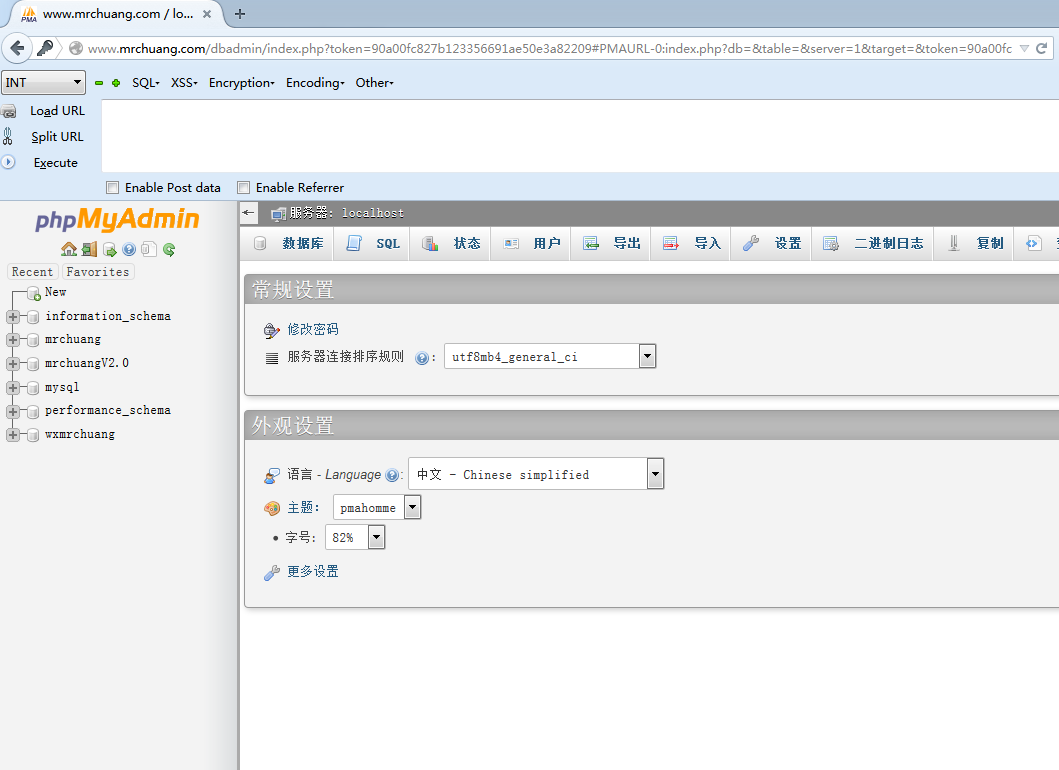

phpmyadmin 泄露 www.mrchuang.com/dbadmin/

想写个shell 好不容易找到/home/wwwroot/mrchuang.com/ mysql还没权限outfile

plugin更没权限了 就到这吧。。

漏洞证明:

修复方案:

芒丁比我懂

版权声明:转载请注明来源 Sicalpath@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝