漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145148

漏洞标题:中国人保某财险系统getshell可进一步内网渗透

相关厂商:中国人保财险

漏洞作者: Martial

提交时间:2015-10-07 14:49

修复时间:2015-11-21 15:12

公开时间:2015-11-21 15:12

漏洞类型:服务弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-07: 细节已通知厂商并且等待厂商处理中

2015-10-07: 厂商已经确认,细节仅向厂商公开

2015-10-17: 细节向核心白帽子及相关领域专家公开

2015-10-27: 细节向普通白帽子公开

2015-11-06: 细节向实习白帽子公开

2015-11-21: 细节向公众公开

简要描述:

getshell可进一步内网渗透

详细说明:

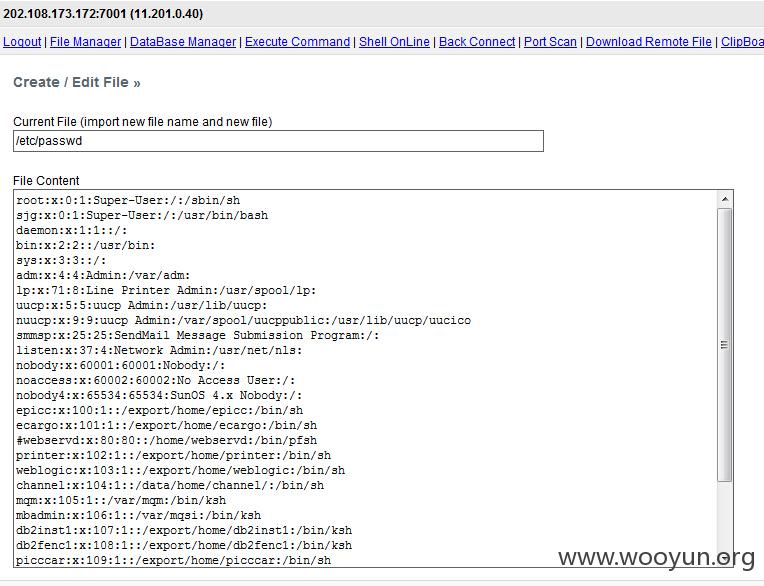

首先看下如何getshell

http://202.108.173.172:7001/console/login/LoginForm.jsp

weblogic/12345678

可以上传war的马 拿到shell

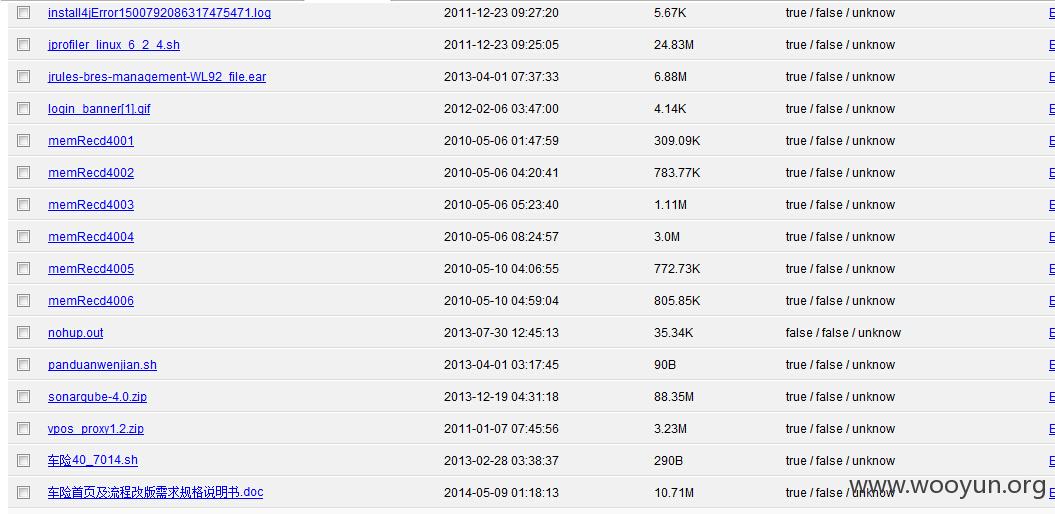

然后看下如何判断是PICC的

路径

/export/home/picccar

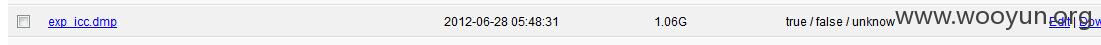

备份1个G

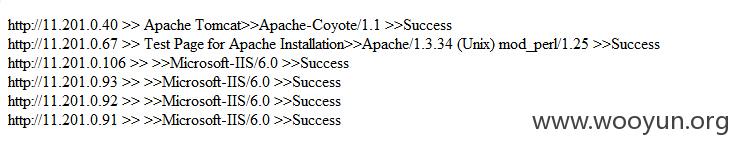

探测下内网

http://202.108.173.172:7001/ma/out.jsp

漏洞证明:

修复方案:

修改密码

版权声明:转载请注明来源 Martial@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-07 15:11

厂商回复:

控制台暴露在外网且是弱口令,违反了企业安全规范。

最新状态:

2015-10-09:经排查,是一台测试环境的服务器,上面有一个带有车险字样的word文档未删除。请修改标题。尽管是测试环境,但是该漏洞仍不失为高风险漏洞,感谢白帽子。