漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065304

漏洞标题:西安交通大学分站被入侵发现服务器管理员看H片

相关厂商:ee.xjtu.edu.cn

漏洞作者: 兜兜揣肉包

提交时间:2014-06-17 22:24

修复时间:2014-08-01 22:26

公开时间:2014-08-01 22:26

漏洞类型:重要敏感信息泄露

危害等级:中

自评Rank:7

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-17: 细节已通知厂商并且等待厂商处理中

2014-06-18: 厂商已经确认,细节仅向厂商公开

2014-06-28: 细节向核心白帽子及相关领域专家公开

2014-07-08: 细节向普通白帽子公开

2014-07-18: 细节向实习白帽子公开

2014-08-01: 细节向公众公开

简要描述:

西安交通大学(Xi`an Jiaotong University)位于世界历史名城古都西安,是“七五 ”、“八五”首批重点建设项目学校,首批进入国家“211”和 “985”工程建设,被国家确定为以建设世界知名高水平大学为目标的教育部直属全国重点大学。中国常青藤盟校(九校联盟,C9)、“111计划”重要成员,“珠峰计划”首批11所名校之一,教育部首批“卓越工程师教育培养计划”高校。国家2011计划“高端制造装备协同创新中心”牵头高校。

是不是服务器管理员都有这个癖好。

之前发现的http://wooyun.org/bugs/wooyun-2014-062076管理员也有次癖好。欲知详情请一步看评论

详细说明:

在某网盘下载了一把菜刀,居然没洗刀,有内容,窃喜。

http://pan.baidu.com/s/1mgI5ZhI

翻看了一下,只有两个webshell有用,其中一个就是西安交通大学 电气工程学院

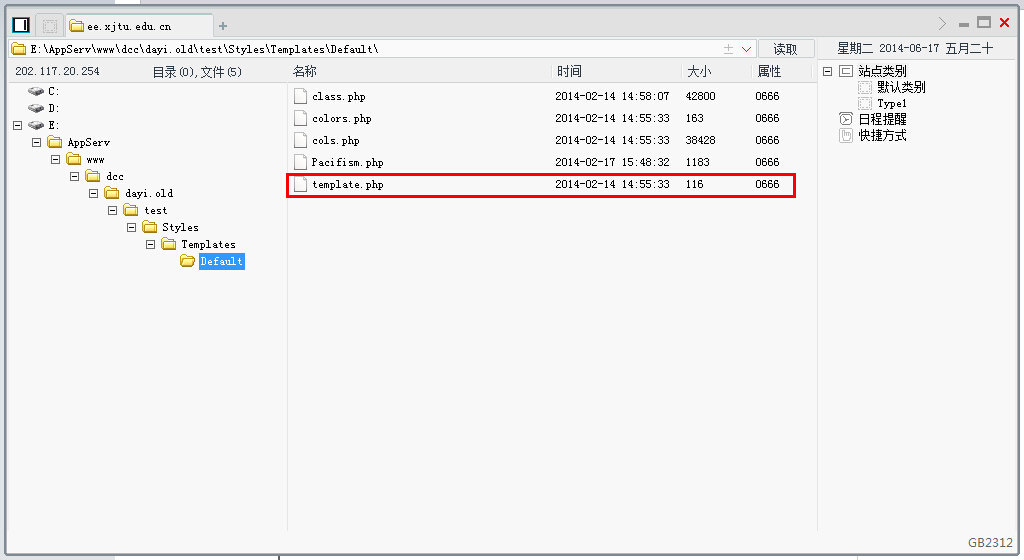

地址:http://ee.xjtu.edu.cn/dcc/dayi.old/test/Styles/Templates/Default/template.php

密码:as

如图:作者特意修改已文件时间,木马名字起的也很有创意。

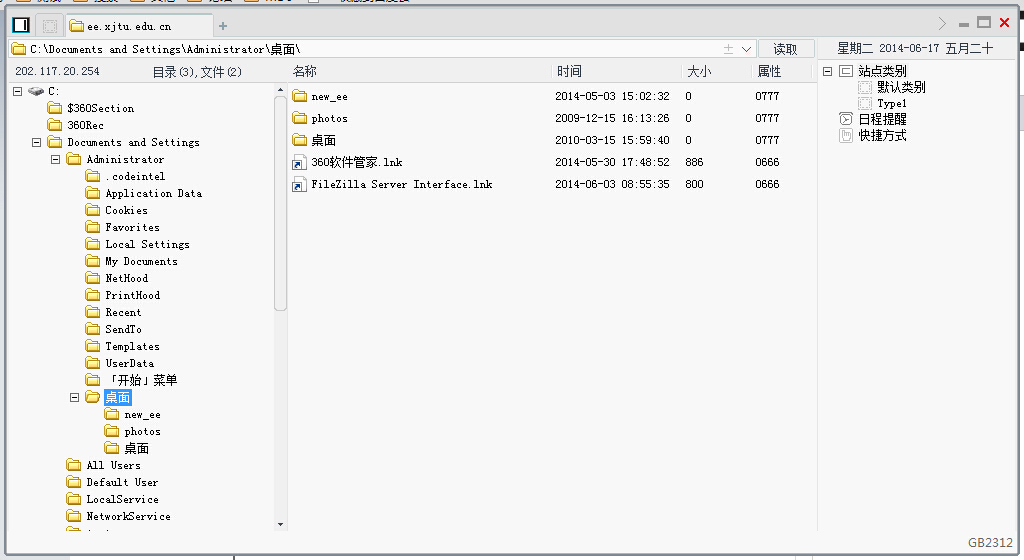

直接浏览administrator桌面。权限挺大的

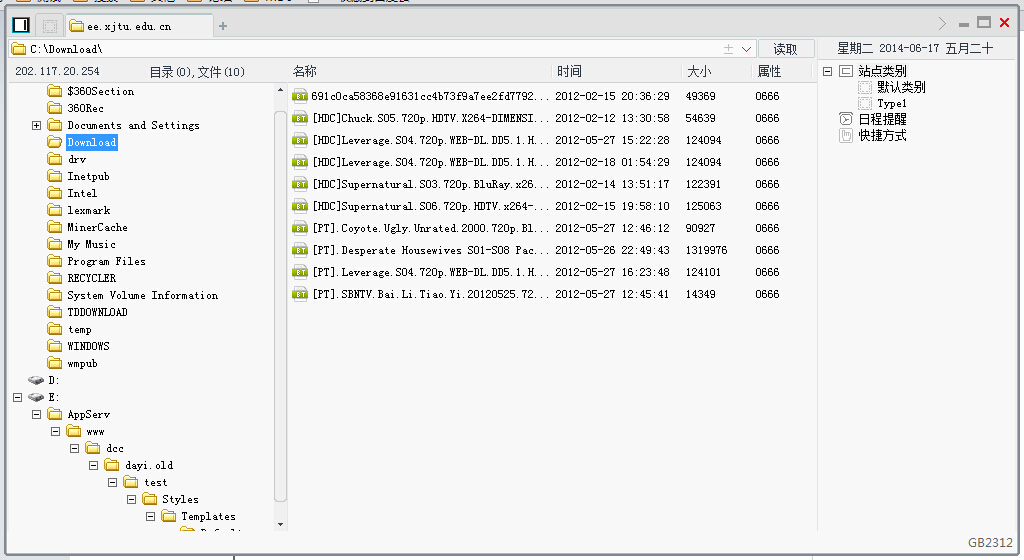

在C:\Download\目录下我发现了这个:

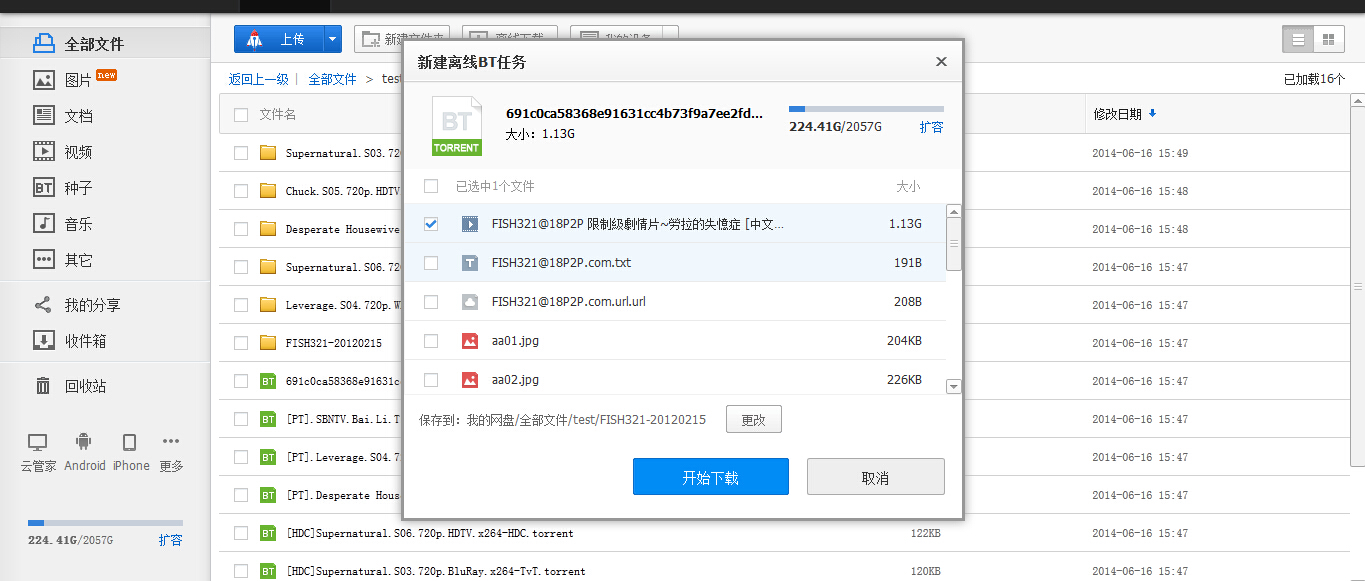

好奇心驱使我去某网盘云下载观看了一下,发现名为691c0ca58368e91631cc4b73f9a7ee2fd77923ec.torrent的种子有问题

为了求证,我大义灭亲,舍身取义,进一步仔细观察,研究发现:

图片:

下面的小图很劲爆,不显示了

视频:

视频真是重口味啊!!!多人群~~~截图一张,亮点自己找:

我想说你真么嚣张,你学生知道吗?

最近一段时间老师,校长很火。根源在此吧。居然在学校服务器上看H片!!!

漏洞证明:

视频就是最好的证明

修复方案:

我觉得修复网站倒是其次

请老师先修人品

版权声明:转载请注明来源 兜兜揣肉包@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-06-18 12:20

厂商回复:

通知处理中

最新状态:

暂无