漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-020777

漏洞标题:机锋网某站SQL注入漏洞及越权访问

相关厂商:机锋网

漏洞作者: 专业种田

提交时间:2013-03-28 11:00

修复时间:2013-04-02 11:00

公开时间:2013-04-02 11:00

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-28: 细节已通知厂商并且等待厂商处理中

2013-04-02: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

看了一下机锋以前漏洞,判断未重复,所以提交了。

曾经被忽略两个漏洞,希望我不是第三个。

详细说明:

机锋开发者分站,

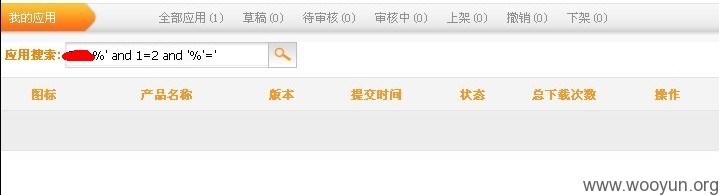

1、用户中心--应用列表搜索 存在注入漏洞。

先提交一个软件包上去,审核成功失败都可以,列表中有一个产品就可以注入了。

注入地址:

http://dev.gfan.com/Aspx/DevApp/Release_MyApps.aspx?KeyS=产品名

点到为止,不拿工具跑了。

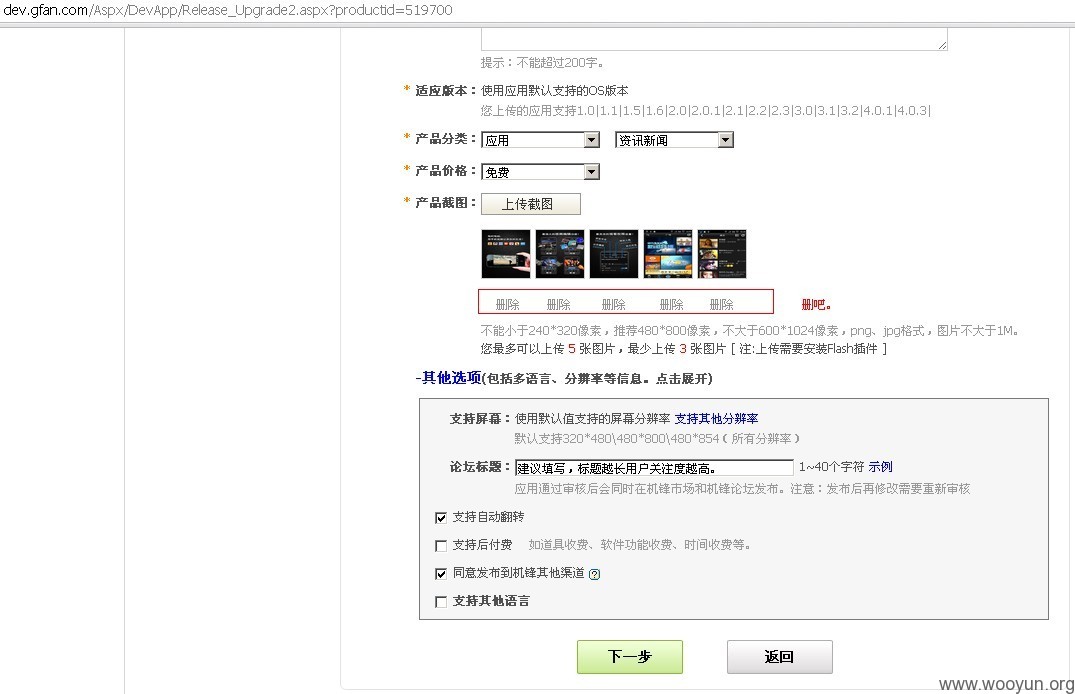

2、应用列表及消息两个功能存在越权访问。

点击应用的修改进入修改页:

http://dev.gfan.com/Aspx/DevApp/Release_Upgrade2.aspx?productid=10000

productid输入其它用户的id可以直接访问。

消息处同理

http://dev.gfan.com/Aspx/DevApp/Dev_Message_Info.aspx?mid=100000

另外如果productid找不到的时候会报错,错误中显示网站路径,建议屏蔽。

漏洞证明:

修复方案:

过滤,验证

版权声明:转载请注明来源 专业种田@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-04-02 11:00

厂商回复:

漏洞Rank:8 (WooYun评价)

最新状态:

2013-07-18:已收到,礼物发放中.