漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0133280

漏洞标题:同航信达某配置不当敏感信息泄漏(可登录后台)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-08-15 23:02

修复时间:2015-10-01 14:28

公开时间:2015-10-01 14:28

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-15: 细节已通知厂商并且等待厂商处理中

2015-08-17: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-08-27: 细节向核心白帽子及相关领域专家公开

2015-09-06: 细节向普通白帽子公开

2015-09-16: 细节向实习白帽子公开

2015-10-01: 细节向公众公开

简要描述:

RT

详细说明:

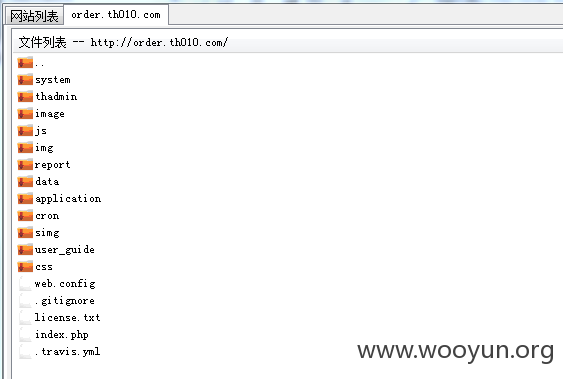

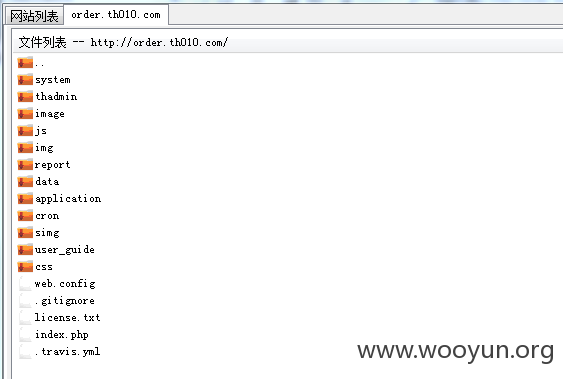

svn导致源码泄露

网址:http://**.**.**.**

后台thadmin http://**.**.**.**/thadmin/admin.php

审计代码 global_config.php 发现//定义管理员数组,账号密码权限

$arr_admin=array(

array('dongshengping','e10adc3949ba59abbe56e057f20f883e',SUPER_ADMIN_LEV),

);*/

e10adc3949ba59abbe56e057f20f883e 123456

然后 thadmin/category.php 有注入

elseif($action=='update'){

if(!isset($_POST['post_id'])||empty($_POST['post_val'])){

die("更新失败,参数异常");

}

$sql="update pt_config_category set category_name='{$_POST['post_val']}' where id={$_POST['post_id']} limit 1";

$rs2=$sqlHelper->dml_excute($sql);

if($rs2==0){

die("更新失败");

}else{

die("更新成功,请刷新页面看一下");

}

http://**.**.**.**/thadmin/category.php

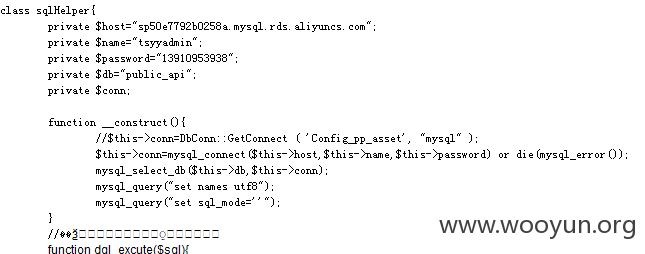

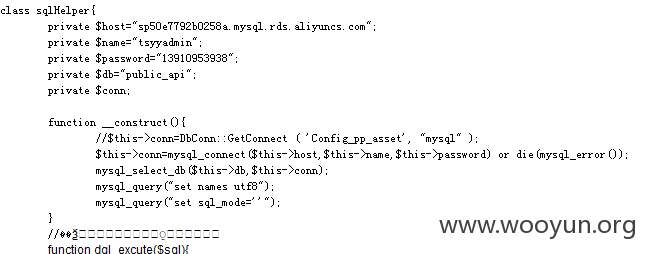

另外数据库密码泄漏

阿里云的

漏洞证明:

修复方案:

删除svn

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-08-17 14:26

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向民航行业测评中心通报,由其后续协调网站管理单位处置.

最新状态:

暂无