漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065423

漏洞标题:三大运营商之联通第一波(弱口令导致可脱裤可内网渗透可修改用户信息)

相关厂商:hb.10010.com

漏洞作者: 路人甲

提交时间:2014-06-18 21:58

修复时间:2014-08-02 22:00

公开时间:2014-08-02 22:00

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-18: 细节已通知厂商并且等待厂商处理中

2014-06-23: 厂商已经确认,细节仅向厂商公开

2014-07-03: 细节向核心白帽子及相关领域专家公开

2014-07-13: 细节向普通白帽子公开

2014-07-23: 细节向实习白帽子公开

2014-08-02: 细节向公众公开

简要描述:

这些洞在手里几个月了一直没发出来是因为wooyun实在是对白帽子很....就连进个wooyun交流群都需要等级,试问一个交流群需要这些要求干嘛?入不敷出,所以很多时候宁可烂在手里或者直接给官方也不是很愿意发出来.

联通某省APP,因管理平台使用Tomcat使用弱口令可照成巨大风险.

联通用户后台管理系统、联通客服平台、联通客服招聘平台、知识管理系统、北京电信VIP手机客户端后台管理系统,以上全部脱库就在一瞬间。

任意用户信息修改~

详细说明:

第一波嘛,来点轻微的.

下载湖北联通APP(IOS),抓包可获得以下几个IP地址.

113.57.206.239:8881

218.106.115.38:8881

因为手机升级了,未越狱不示范IOS抓包了.

指出具体那款APP

\

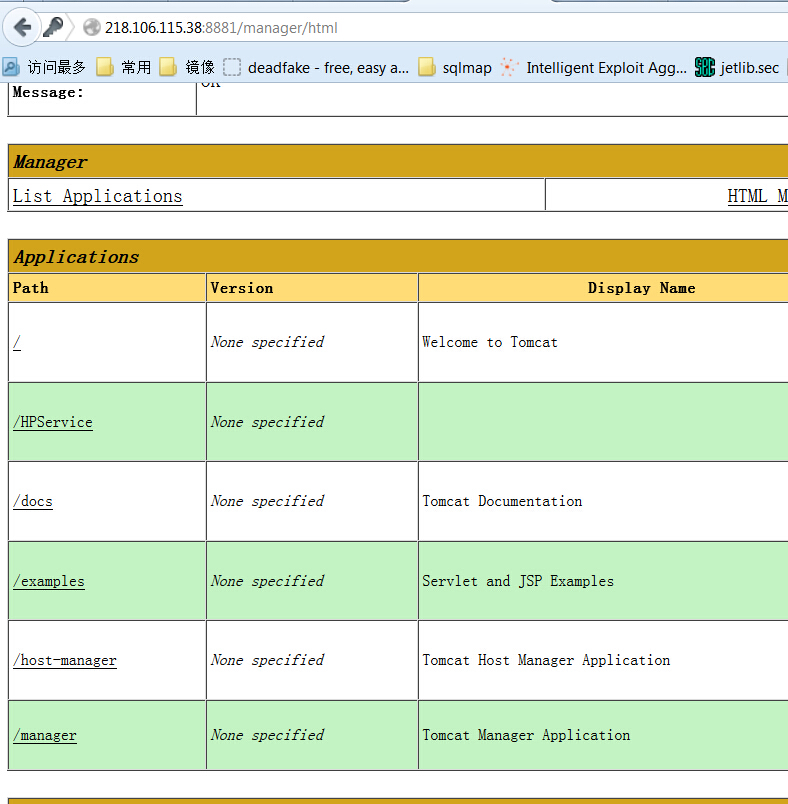

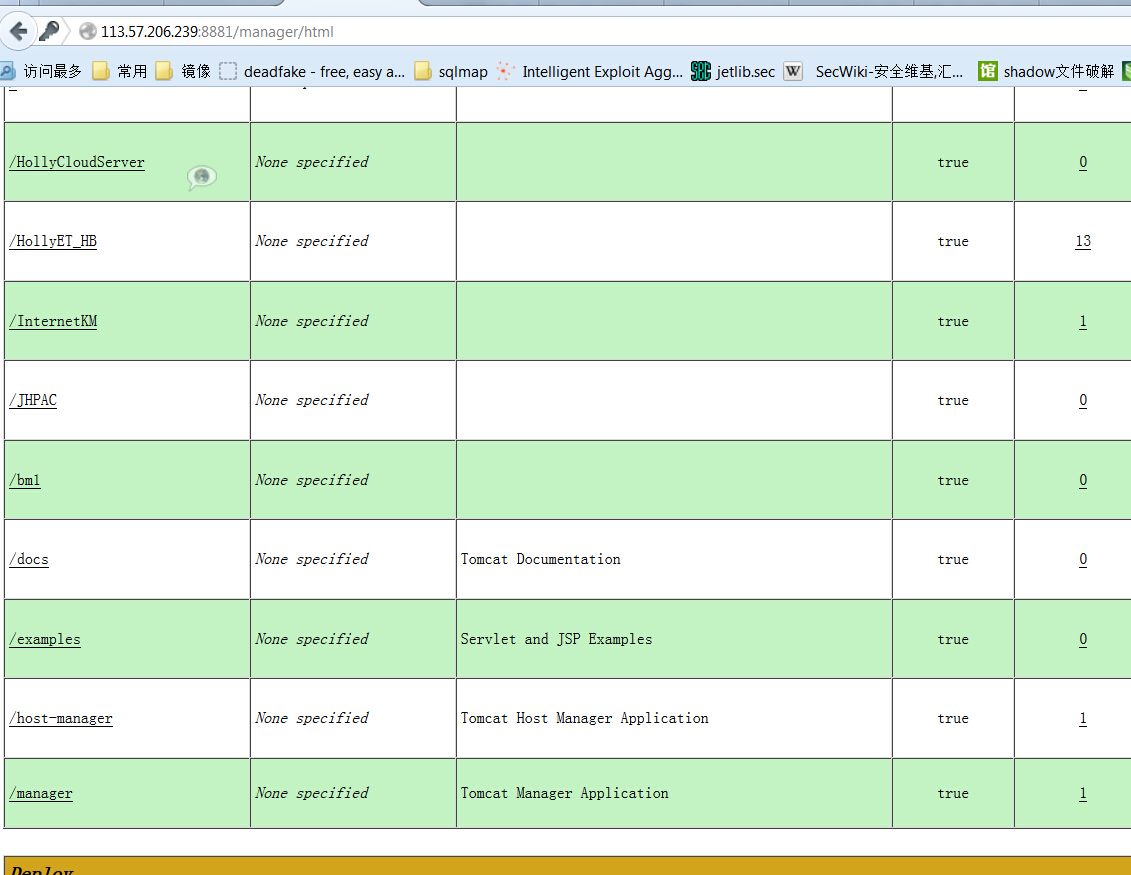

打开这两个地址

113.57.206.239:8881

218.106.115.38:8881

admin

admin

后台管理登陆页面

http://218.106.115.38:8881/HPService/

联通客服登陆平台

http://113.57.206.239:8881/HollyCloudServer/

联通客服招聘系统

http://113.57.206.239:8881//HollyET_HB/

知识管理系统

http://113.57.206.239:8881/InternetKM

北京电信VIP手机客户端后台管理系统

http://113.57.206.239:8881/JHPAC/

脱裤是否就在一瞬间?

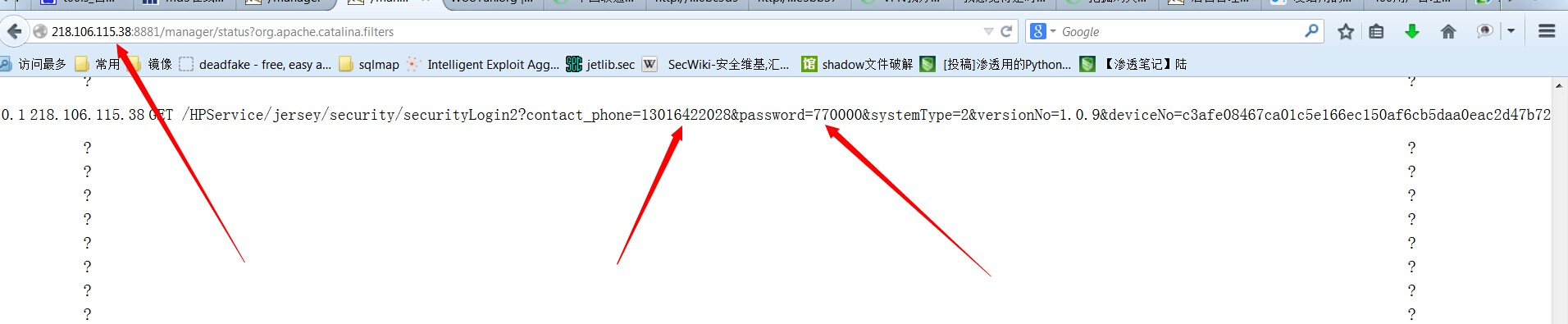

其实也不需要脱裤就可以看到用户手机的账户密码

http://218.106.115.38:8881/manager/status?org.apache.catalina.filters.CSRF_NONCE=5BE47CA42C5E430F735C0CC76E03F104

请跳转到这里。

手机号码

手机密码

看到了嘛?

来10010.com登陆试试?

手机端可修改很多东西,因为手机传图麻烦就不弄了.

深入的我就不演示了,知道有洞就好.泄露出去你懂得

漏洞证明:

如上

修复方案:

你懂

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-06-23 08:39

厂商回复:

cnvd确认并复现所述情况,已经转 由cncert下发给湖北分中心,由其后续协调当地基础电信企业处置。按运行安全和信息泄露风险评分,rank 20

最新状态:

暂无