漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0131481

漏洞标题:银泰网安全风险理论性汇总

相关厂商:银泰网

漏洞作者: 刺刺

提交时间:2015-08-04 11:13

修复时间:2015-09-18 15:18

公开时间:2015-09-18 15:18

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:18

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-04: 细节已通知厂商并且等待厂商处理中

2015-08-04: 厂商已经确认,细节仅向厂商公开

2015-08-14: 细节向核心白帽子及相关领域专家公开

2015-08-24: 细节向普通白帽子公开

2015-09-03: 细节向实习白帽子公开

2015-09-18: 细节向公众公开

简要描述:

银泰网上商城遭黑客入侵 百万用户信息遭窃

http://www.baidu.com/s?ie=utf8&wd=%E9%93%B6%E6%B3%B0+%E9%BB%91%E5%AE%A2&tn=sogouie_dg

经此一劫,安全上理应有所增强,然并…,以下内容仅作安全风险的理论性描述,并未进行实际操作。

理论上讲,内网漫游,拿下服务器并不需要24个小时。

详细说明:

1. 通过网站的域名解析地址确定intime.com.cn的应用系统集中在以下IP:

1**.**4.**8.139

1**.**4.**8.140

1**.**4.**8.141

1**.**4.**8.142

使用nmap扫描端口,验证发现如下link:

https://1**.**4.**8.141:4430/cgi-bh/login.cgi

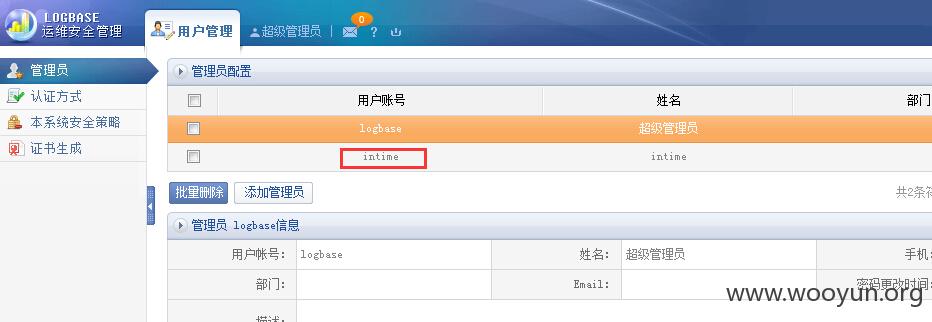

Logbase运维安全管理系统

通过查阅系统自带的手册

了解到默认的管理员和密码 admin safetybase 登入

根据手册操作,增加了一个高级管理员 intime

使用intime登录

其中主机管理,涉及目前银泰集团的应用系统的服务器和设备

单项打开编辑可以看到加密后的用户密码;(看起来是加密的)

其他功能暂不演示,既然是运维系统,主要说一下运维审计

主要是键盘操作,可以看到用户输入的各种登录密码、登入数据库的密码和操作

这类日志还可以下载到本地保存。

大概看了一些,了解到内网那些服务器开启了远程桌面和连接用户,大概的密码序列

比如:in****@**0

使用以上密码试探IP

1**.**4.**8.139

1**.**4.**8.140

1**.**4.**8.141

1**.**4.**8.142

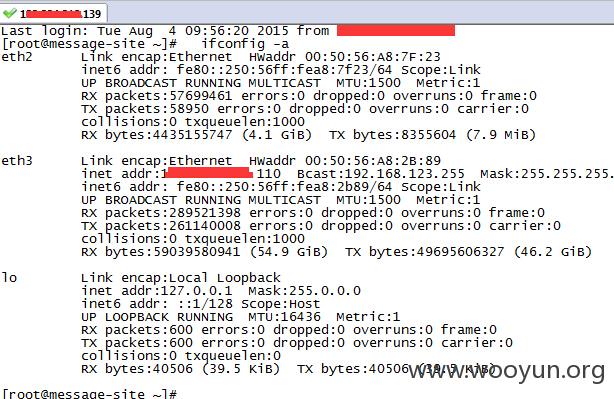

开放的远程端口,其中139的2222端口 SSH可以登录;是message 短信系统的服务器

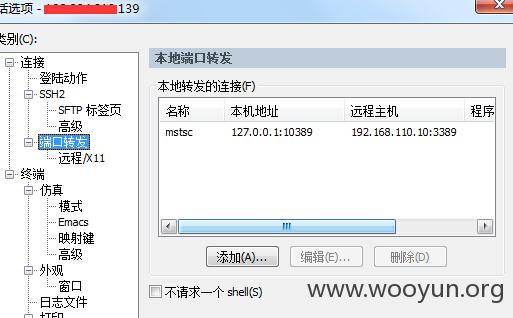

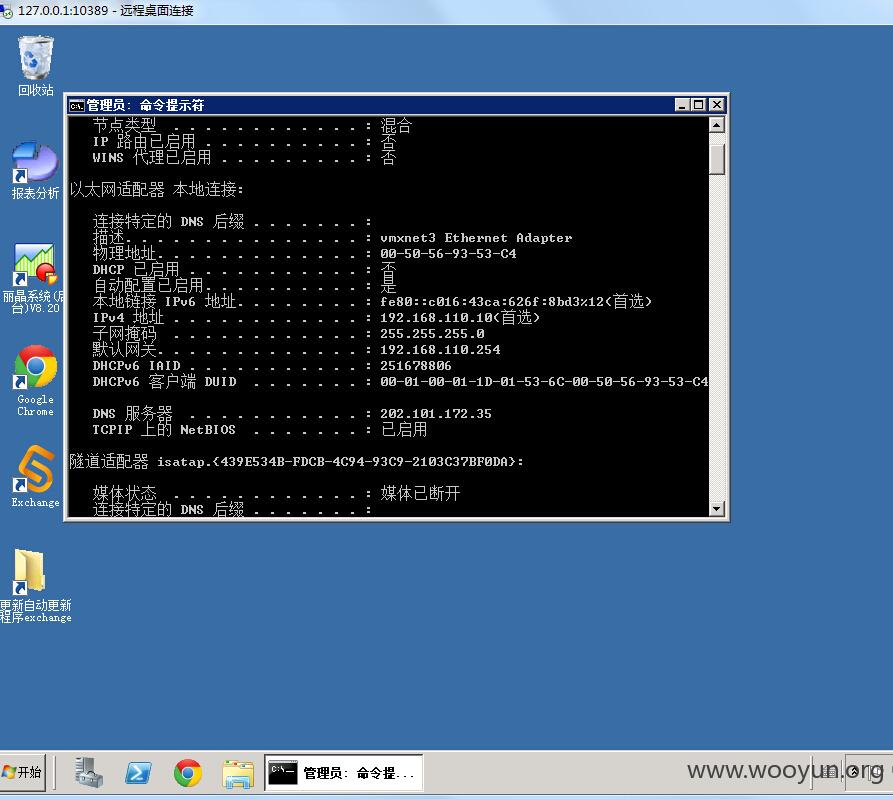

服务器是内网的IP,可以作为跳板,漫游内网,比如:

密码不变,登录10服务器

其他的服务器没有验证,内网就不漫游了。

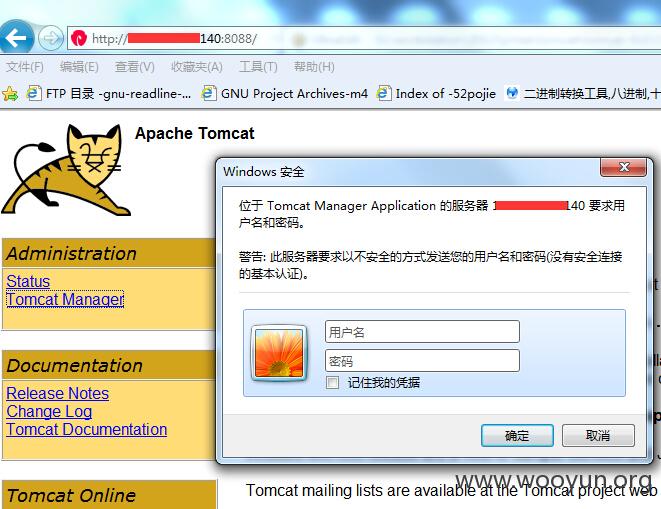

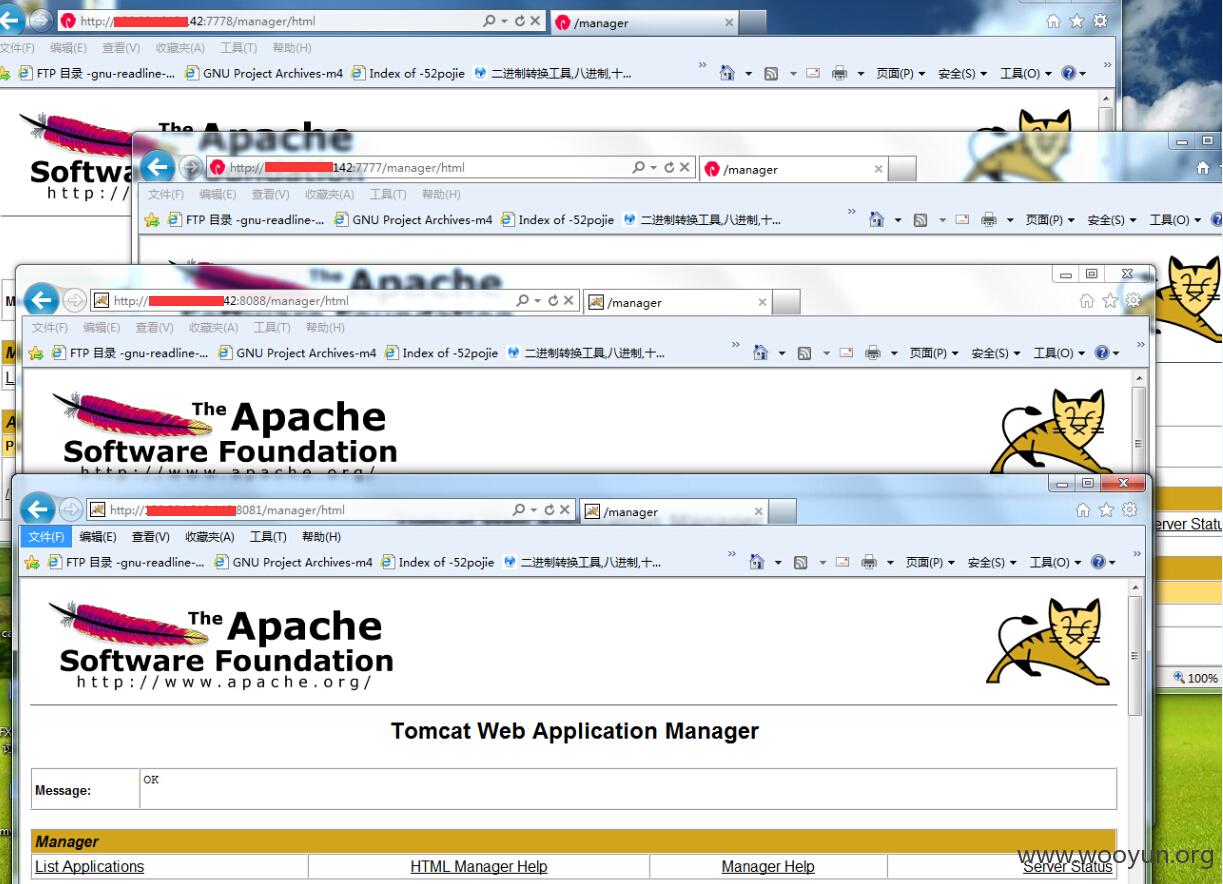

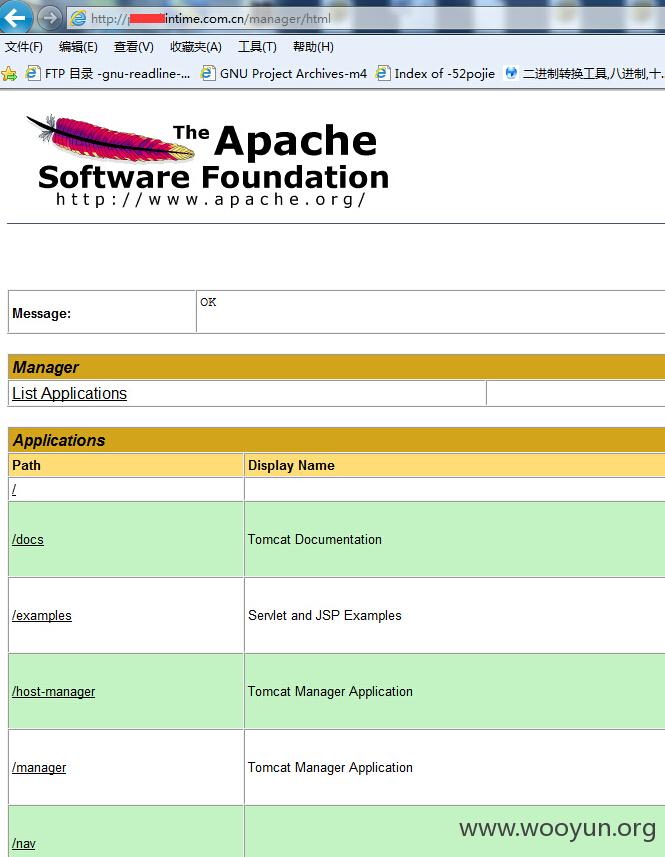

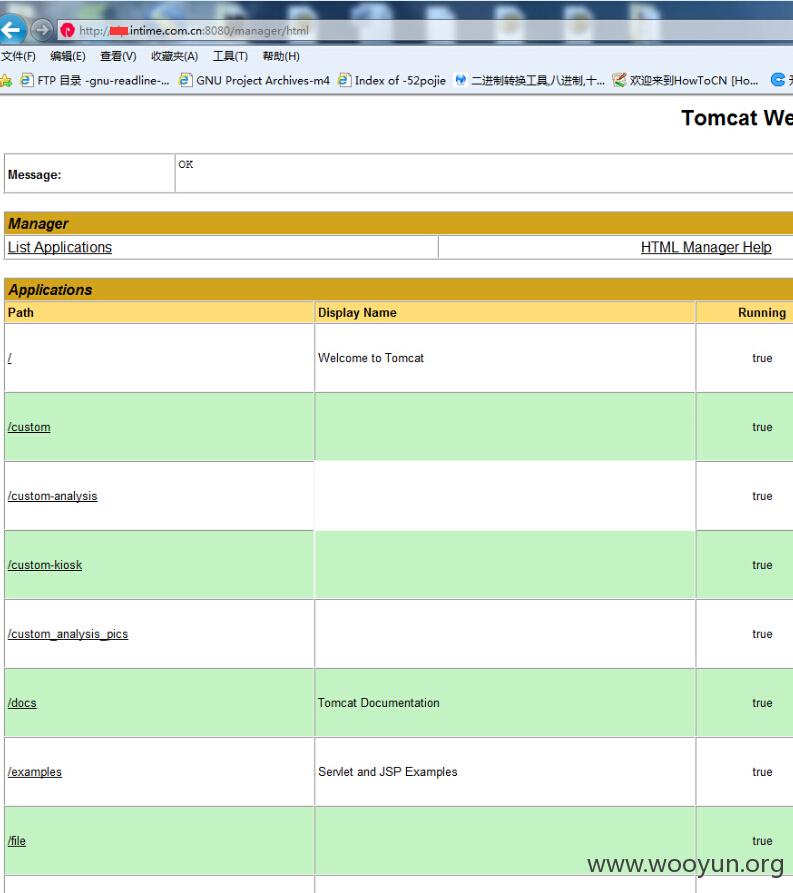

在nmap扫描的结果中发现了大量的tomcat应用,并没有删除控制台。

控制台用户的密码会不会有什么规律。

通过查看sms应用的tomcat/conf/tomcat-users.xml文件,发现密码为:

In*******6

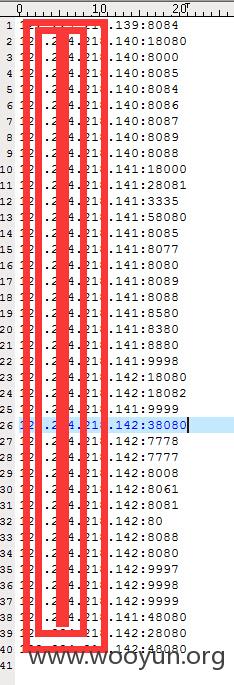

使用脚本匹配IP+端口 使用以上密码序列进行破解,结果惊人,In*******6 密码37个 in*******6 密码3个,共40个:

漏洞证明:

修复方案:

1. 密码策略或密码管理制度

2. tomcat的控制台是否可以去掉。

版权声明:转载请注明来源 刺刺@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-08-04 15:17

厂商回复:

十分感谢 刺刺 提交的漏洞,感谢广大白帽子对网络安全做出的积极贡献。但是由于银泰网当前安全底子特别薄,还请各位多多帮助。

最新状态:

暂无