漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0119147

漏洞标题:海尔某重要系统任意账号密码重置之三

相关厂商:海尔集团

漏洞作者: 我爱水秀天蓝

提交时间:2015-06-09 14:19

修复时间:2015-07-25 10:18

公开时间:2015-07-25 10:18

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-09: 细节已通知厂商并且等待厂商处理中

2015-06-10: 厂商已经确认,细节仅向厂商公开

2015-06-20: 细节向核心白帽子及相关领域专家公开

2015-06-30: 细节向普通白帽子公开

2015-07-10: 细节向实习白帽子公开

2015-07-25: 细节向公众公开

简要描述:

还没有彻底……

详细说明:

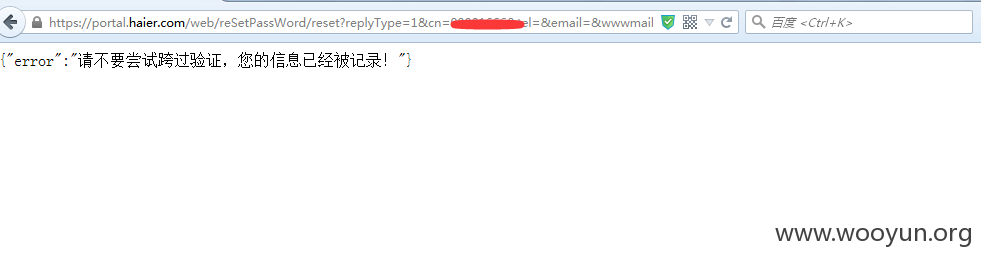

上次海尔的反应很积极,让人感觉很欣慰。过去一个多星期了,接着测试一下,看看修复了没有。Haier的运维还是很迅速的,修复了,加入了权限验证。用上次构造的链接绕过不行了。

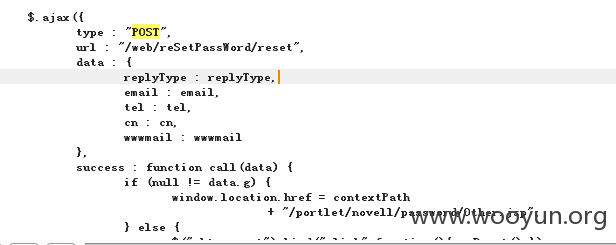

我开始以为可能接口改了,但是查看

的源代码,依然能看到原来的接口。

起初以为绑定了什么token之类的权限验证,但源文件中没有找到类似token的key,一时也不知道加了什么验证了。

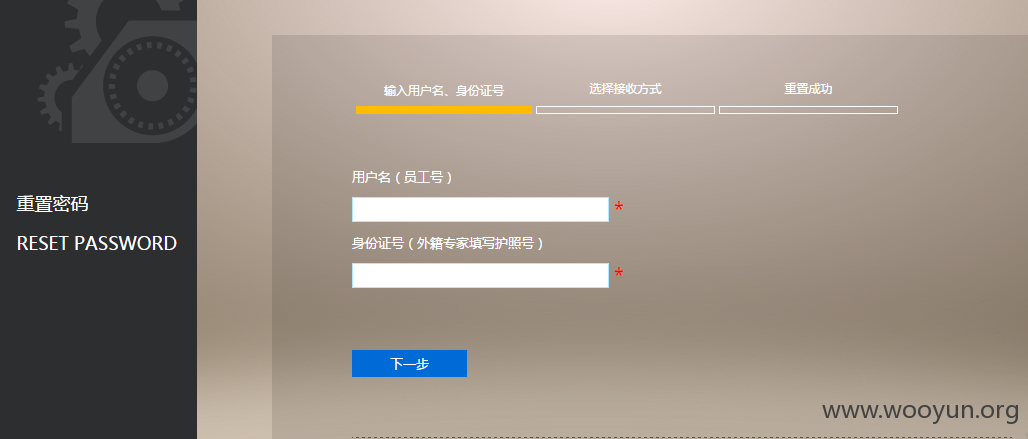

试着从第一步开始正常走一遍,但没有工号和身份证号。想到前段时间好像看到过有人发过haier的注入漏洞,贴出了员工信息。

无码啊!

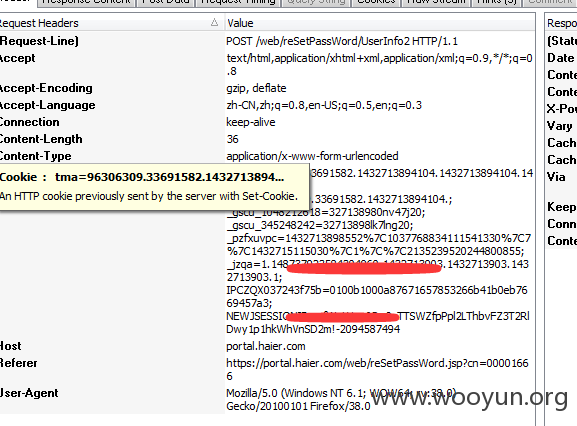

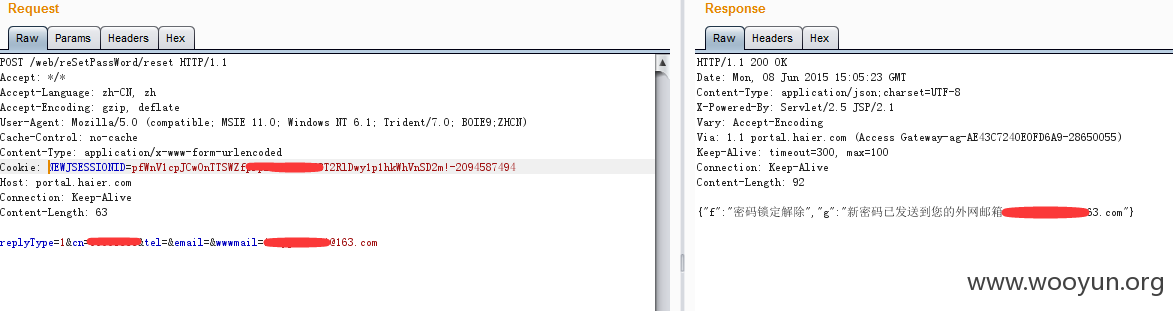

找第一条的工号和身份证号从第一步登录,抓包(过程如下截图)。

测试了一些时间,发现是增加了Cookie权限验证,但是Cookie中的

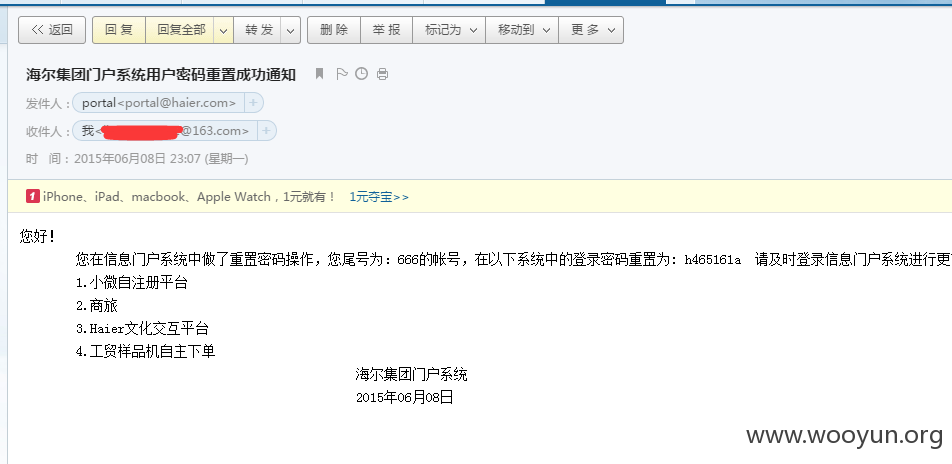

并没有绑定账号,还是用那个接口去构造(如下),可以任意账号。

呵呵……对不住,还是用的那位兄弟的账号测试的,麻烦自己改回去。

漏洞证明:

修复方案:

Cookie绑定账号或加入别的权限验证方式。

版权声明:转载请注明来源 我爱水秀天蓝@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-06-10 10:16

厂商回复:

感谢乌云平台白帽子的测试与提醒,我方已安排人员进行处理,感谢白帽子“我爱水秀天蓝”对海尔的关注与支持!

最新状态:

暂无