漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0131985

漏洞标题:银泰网信息泄露

相关厂商:银泰网

漏洞作者: 刺刺

提交时间:2015-08-06 10:17

修复时间:2015-09-20 10:44

公开时间:2015-09-20 10:44

漏洞类型:重要敏感信息泄露

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-06: 细节已通知厂商并且等待厂商处理中

2015-08-06: 厂商已经确认,细节仅向厂商公开

2015-08-16: 细节向核心白帽子及相关领域专家公开

2015-08-26: 细节向普通白帽子公开

2015-09-05: 细节向实习白帽子公开

2015-09-20: 细节向公众公开

简要描述:

个人一直没有注意,其实银泰网应该是 yintai.com,而不是intime.com.cn

上一个问题你们可算是替集团抗刀了。

详细说明:

根据APT的一般流程,从邮件入手:

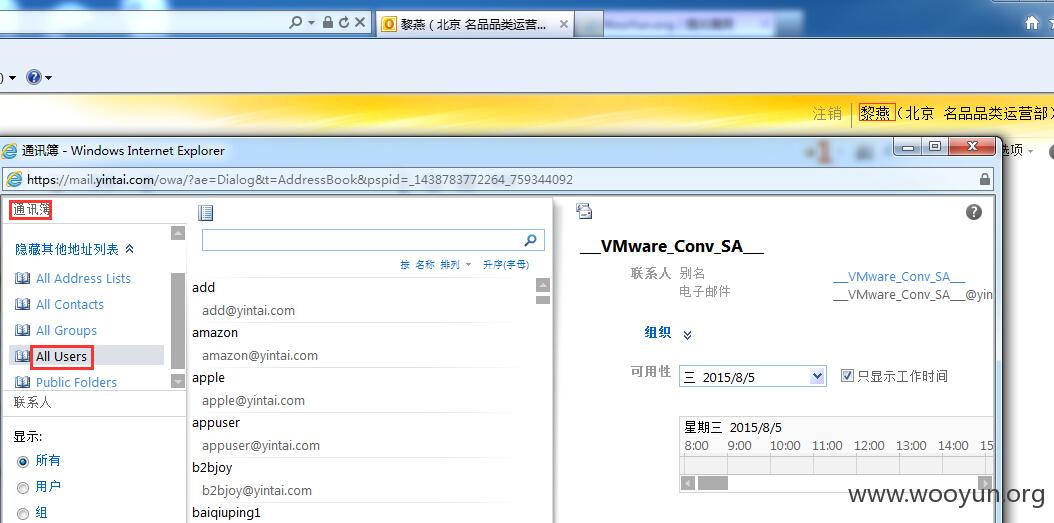

mail.yintai.com

微软的OWA,使用脚本配合常见用户名字典配合弱口令top100,爆破之

运气很好:

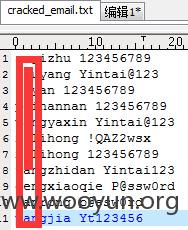

liyan 123456789

需要修改密码才能登录 (密码重置为 !QAZ2wsx)。

邮箱的邮件没有太大的价值,主要是通过“通讯薄”整理用户名

通过整理的用户字典,根据以上重置密码的密码要求:

新的密码序列:123456789 Yintai@123 Yintai123 Yt123456 P@ssw0rd p@ssw0rd

爆破成功的部分用户:

漏洞证明:

其他人的邮箱内容就不展示了,其中fanrong用户为金华运维主管,

通过他的邮件内容(比如:银泰网信息数据被窃取事件.pptx),了解了不法分子盗取数据的过程(黑客很猖狂,居然没有隐藏IP,直接上VPN)。

还有一个交接文档:工作交接IDC清单.xlsx 内容相当详尽。

其中的《业务拓扑图》几乎涵盖了yintai.com所有的应用和IP

还有一些管理相关的帐号密码:

通过mail.yintai.com的IP 查找同网段找到网康的VPN

密码与邮箱的一致,重置了xilihong的账号(!QAZ2wsx)

进入之后,可以登录 ERP BI 查看一下jira wiki

ERP的密码可以使用yt1234 yintai123

BI 还有不少是111111的默认密码用户

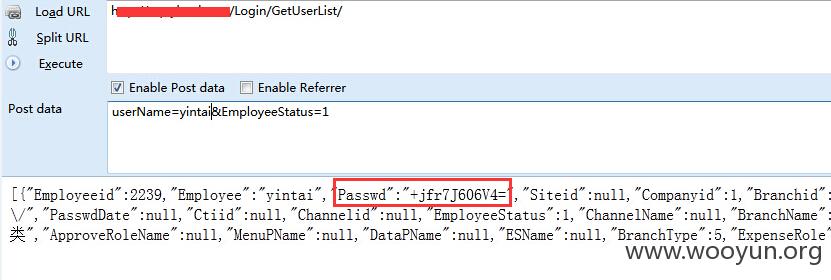

另外,ERP的getuserlist会将用户的所有信息都取出来,比如加密后的密码,虽然不知道key,但是还是有风险的

修复方案:

通过上次的入侵事件,

贵公司已经加强了VPN的授权管理,权限细粒化是一个很好的做法。

版权声明:转载请注明来源 刺刺@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-08-06 10:42

厂商回复:

再次感谢 刺刺 同学,请联系我们赠送礼物给你。之前我们的SMTP和POP3也是未使用SSL加密,可导致员工账号密码被嗅探。web端的邮件系统很容易被爆破,目前正在寻找windows上类似linux上的fail2ban的解决方案。另外账户安全性方面也在逐步加入Multi-Factor-Authentication。密码方面,我们将会自己简历弱密码字典表,进行内部定期爆破,对弱密码的员工进行公示。但是由于牵扯面很广泛,有些安全措施尚需要一些时日来处理。再次感谢白帽子社区对银泰网的帮助。让我们共同提升国内信息安全的水平。

最新状态:

暂无