漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0123368

漏洞标题:360手机助手储存XSS之用户cookie大爆发

相关厂商:奇虎360

漏洞作者: M4sk

提交时间:2015-06-29 08:33

修复时间:2015-09-27 13:44

公开时间:2015-09-27 13:44

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-29: 细节已通知厂商并且等待厂商处理中

2015-06-29: 厂商已经确认,细节仅向厂商公开

2015-07-02: 细节向第三方安全合作伙伴开放

2015-08-23: 细节向核心白帽子及相关领域专家公开

2015-09-02: 细节向普通白帽子公开

2015-09-12: 细节向实习白帽子公开

2015-09-27: 细节向公众公开

简要描述:

RT

详细说明:

首先这个是影响正在使用360手机助手的所有用户的~

cookie都是秒来~

测试是360手机助手最新版本~

测试环境OPPO手机~

这里啦 有个应用圈

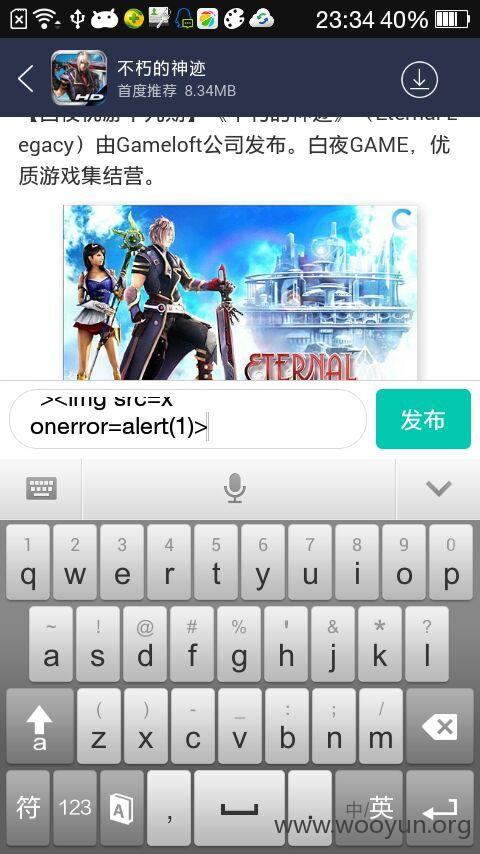

像我这种见框就想X的人 怎么能忍住呢! 果断X到它不要不要的!

进入一个 发现 或者 话题

评论框X入!

duang~ 弹走鱼尾纹~ 弹走你的cookie

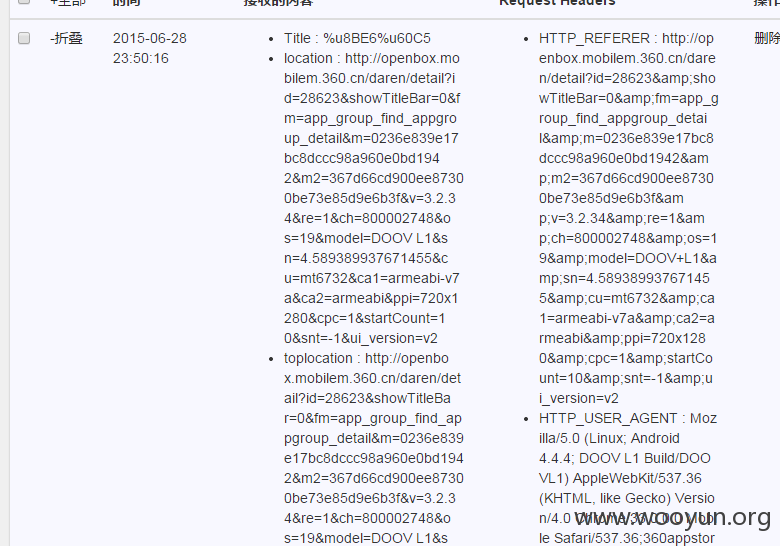

随便等了一会 这个用户量还是不小的~~! 用户cookie大爆发啦~ 如果等上一天呢~

获取到触发的URL:

http://openbox.mobilem.360.cn/daren/detail?id=28623

影响为什么我觉得大呢 因为这是核心应用呀~ 360手机助手

漏洞证明:

综上!

修复方案:

过滤!

版权声明:转载请注明来源 M4sk@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-06-29 13:43

厂商回复:

非常感谢白帽子的反馈,我们已经着手修复。需要说明的是用户cookie关键字段已设置httponly,所以不存在cookie大爆发之说。

最新状态:

暂无