漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0155222

漏洞标题:臺灣某鄉公所Getshell(臺灣地區)

相关厂商:雲林縣莿桐鄉公所

漏洞作者: 路人甲

提交时间:2015-11-23 16:55

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(Hitcon台湾互联网漏洞报告平台)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-23: 细节已通知厂商并且等待厂商处理中

2015-11-25: 厂商已经确认,细节仅向厂商公开

2015-12-05: 细节向核心白帽子及相关领域专家公开

2015-12-15: 细节向普通白帽子公开

2015-12-25: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

臺灣某鄉公所Getshell

详细说明:

URL:

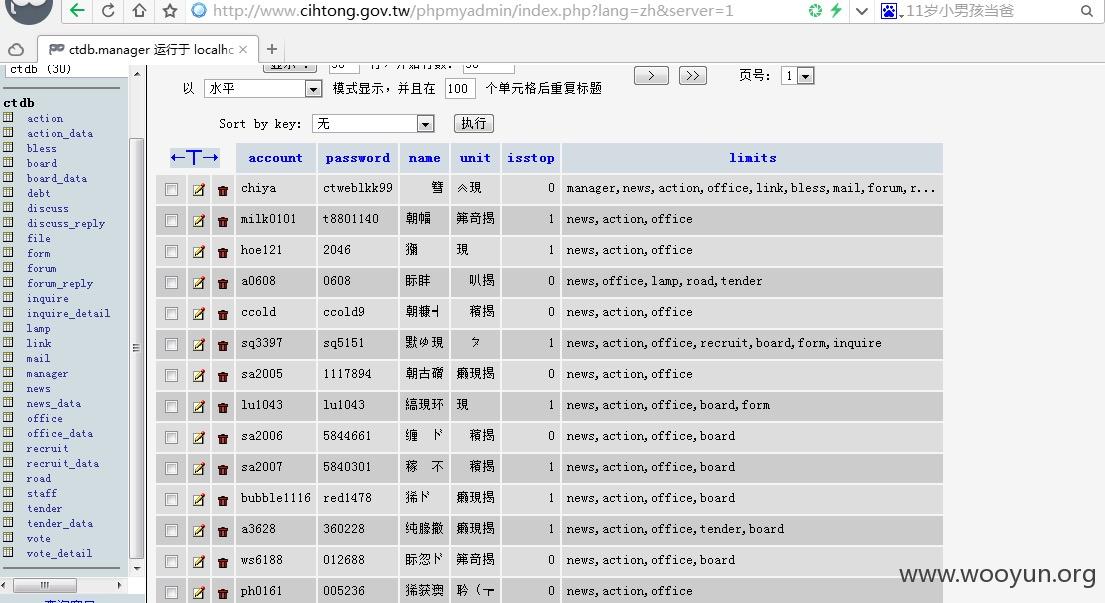

http://**.**.**.**/phpmyadmin/index.php?lang=zh&server=1

root空口令,

獲取後臺密碼

chiya ctweblkk99

後臺:

http://**.**.**.**/admin/admin_login.php

<img src=“/upload/201511/23142815139151c06ca15a1f5a6a515d0ec4dfdd.png”alt=“QQ圖片20151123142749.png”/>

任意上傳可getshell

<img src=“/upload/201511/23143051533b0491c5487cec491aad25e1ee11d4.png”alt=“QQ圖片20151123142925.png”/>

直接System許可權不用提權即可控制服務器

<img src=“/upload/201511/23143126e1fb05ad009e06b59b482837db8b8517.png”alt=“QQ圖片20151123143116.png”/>

漏洞证明:

URL:

http://**.**.**.**/phpmyadmin/index.php?lang=zh&server=1

root空口令,

<img src=“/upload/201511/2314264995d4ff2dcc7102836383cc711b110907.png”alt=“QQ圖片20151123142631.png”/>

獲取後臺密碼

chiya ctweblkk99

後臺:

http://**.**.**.**/admin/admin_login.php

<img src=“/upload/201511/23142815139151c06ca15a1f5a6a515d0ec4dfdd.png”alt=“QQ圖片20151123142749.png”/>

任意上傳可getshell

<img src=“/upload/201511/23143051533b0491c5487cec491aad25e1ee11d4.png”alt=“QQ圖片20151123142925.png”/>

直接System許可權不用提權即可控制服務器

<img src=“/upload/201511/23143126e1fb05ad009e06b59b482837db8b8517.png”alt=“QQ圖片20151123143116.png”/>

修复方案:

<img src=“/upload/201511/23143126e1fb05ad009e06b59b482837db8b8517.png”alt=“QQ圖片20151123143116.png”/>

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-11-25 16:54

厂商回复:

感謝通報

最新状态:

暂无