漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0122709

漏洞标题:创维某官网弱口令导致内部人员敏感信息泄露

相关厂商:深圳市酷开网络科技有限公司

漏洞作者: 路人甲

提交时间:2015-06-25 16:27

修复时间:2015-07-02 17:27

公开时间:2015-07-02 17:27

漏洞类型:服务弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-25: 细节已通知厂商并且等待厂商处理中

2015-06-25: 厂商已经确认,细节仅向厂商公开

2015-07-02: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

创维某官网弱口令导致内部人员敏感信息(OA系统常用用户名、密码等)泄露。

详细说明:

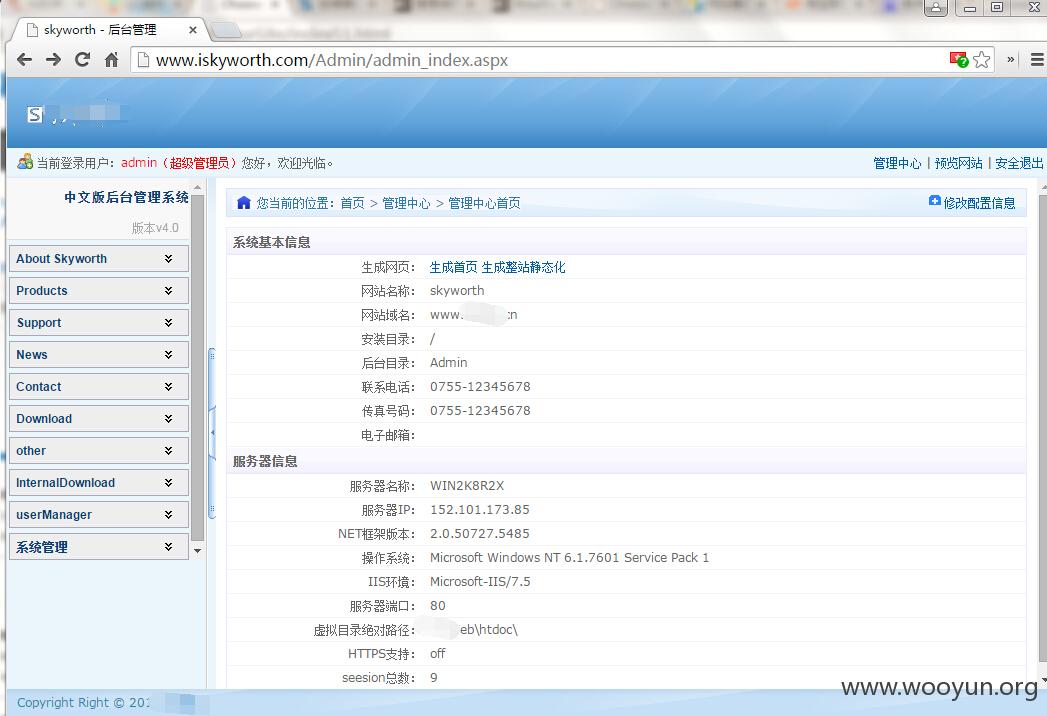

后台地址:http://www.iskyworth.com/Admin/login.aspx (创维英文官网)

弱口令:admin/admin888

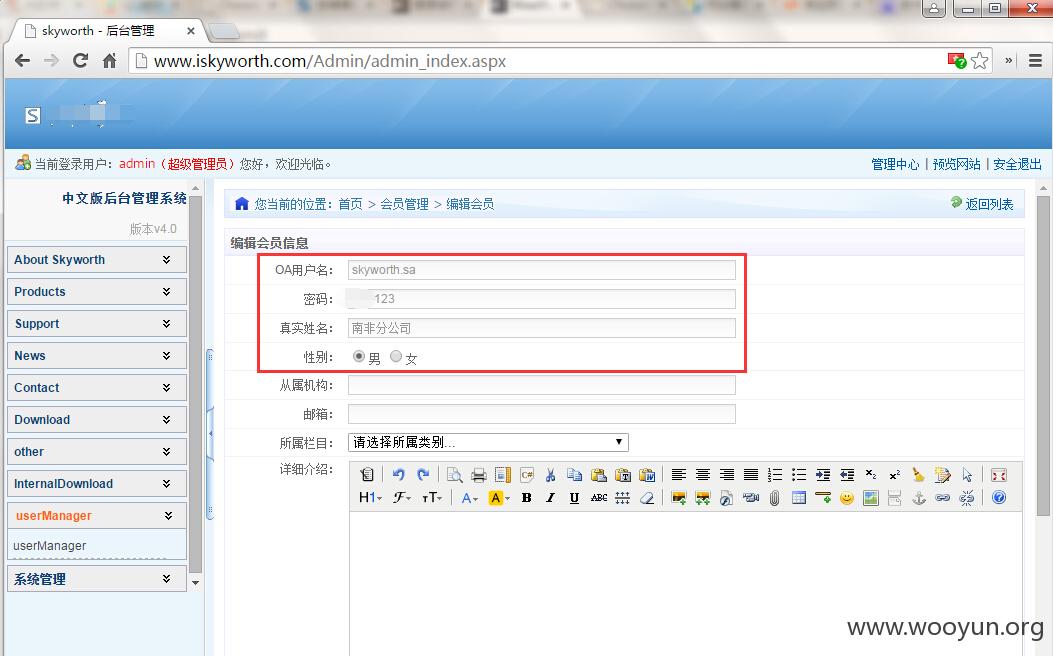

英文网站都是英文,但是还是能发现很敏感的信息的。

后台截图:

敏感信息:

虽然OA系统地址没有找到,但是要找肯定能找到的,找到后危害性,你懂得。

当然,后台泄漏后,不只是这点敏感信息,还有其他危害:垃圾黑链、shell等等,这里就不深究了,看着英文就头疼~

漏洞证明:

修复方案:

弱口令啊,后台地址啊,能改的都改改吧

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-06-25 17:09

厂商回复:

谢谢。正在尝试联系创维相关人员修复……

最新状态:

2015-07-02:已修复。