1.

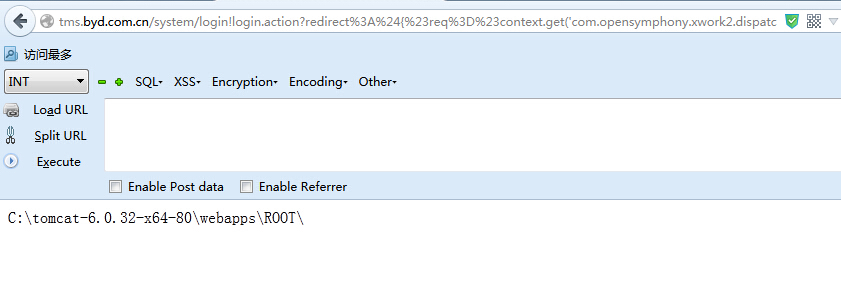

问题站点:http://tms.byd.com.cn/system/login!login.action

该站点为比亚迪内部使用的TMS运输管理系统。

2.

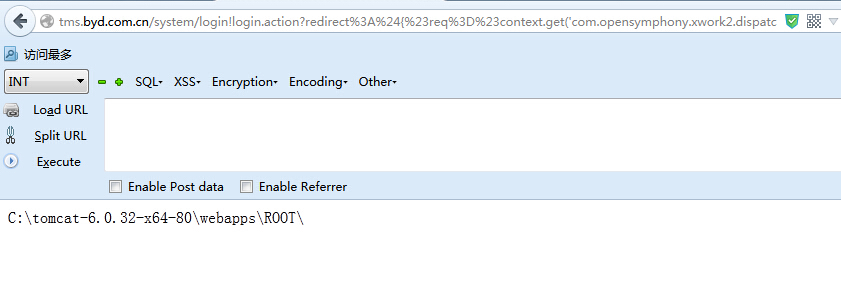

问题出在使用了struts 2开发框架上,导致命令执行。

3.

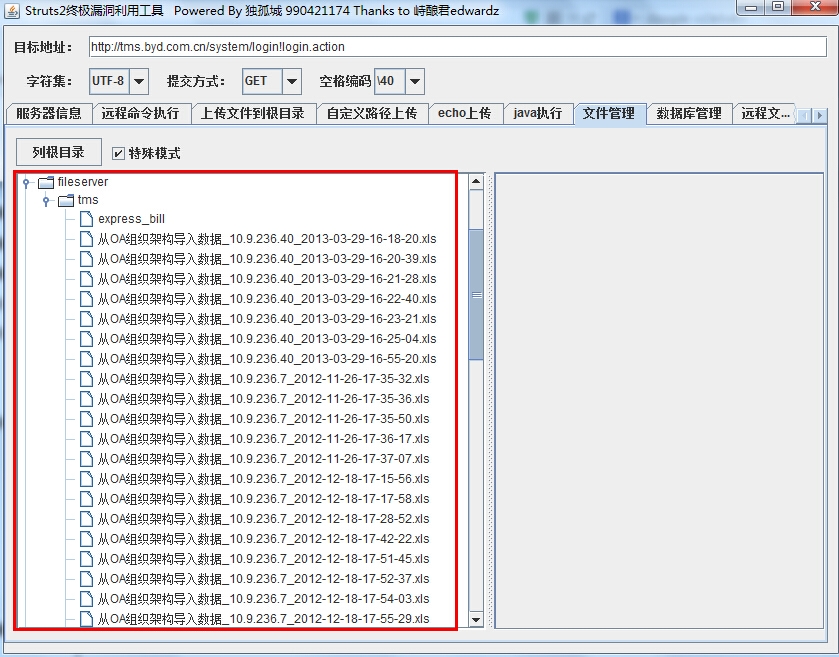

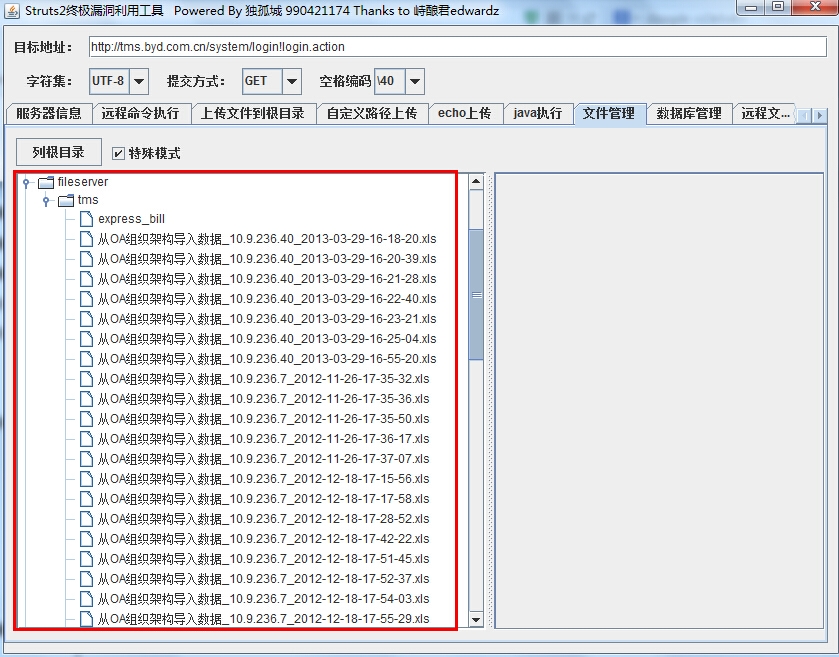

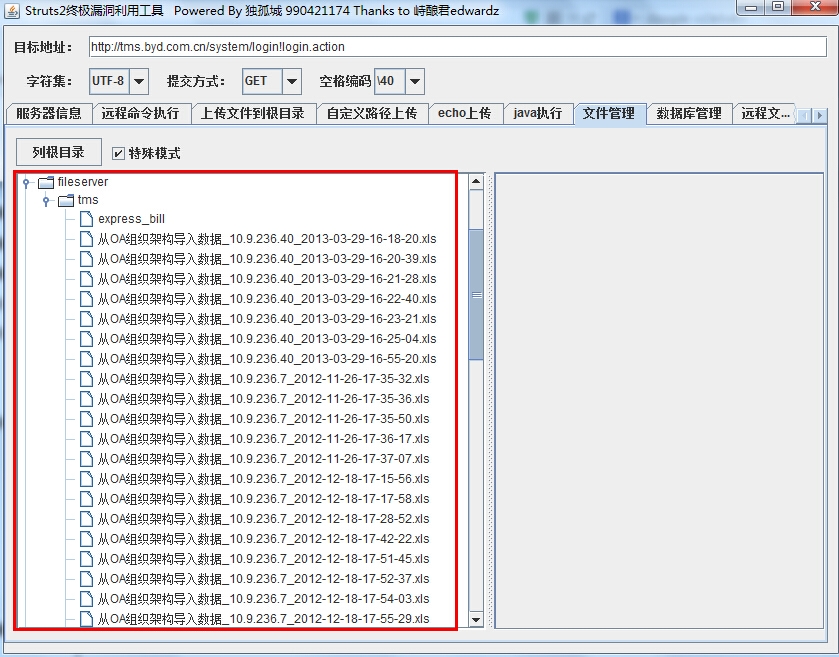

进一步挖掘站点内部信息:

(1)

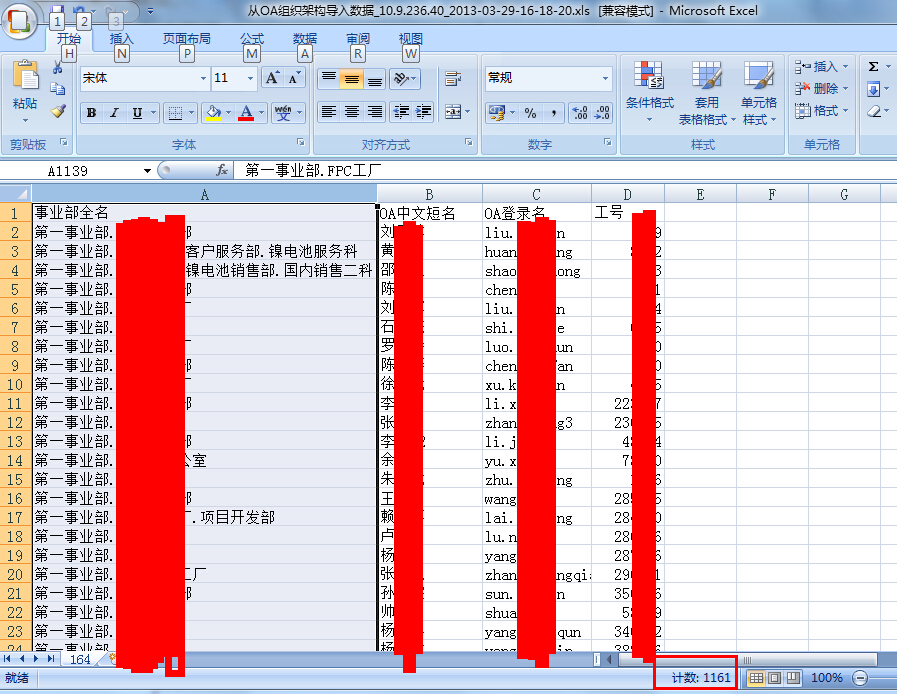

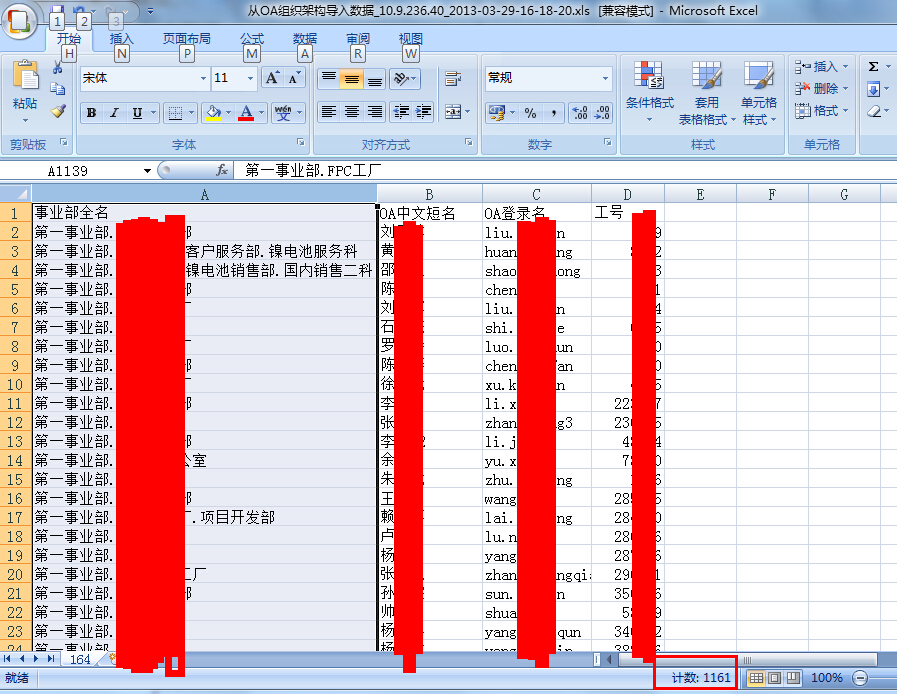

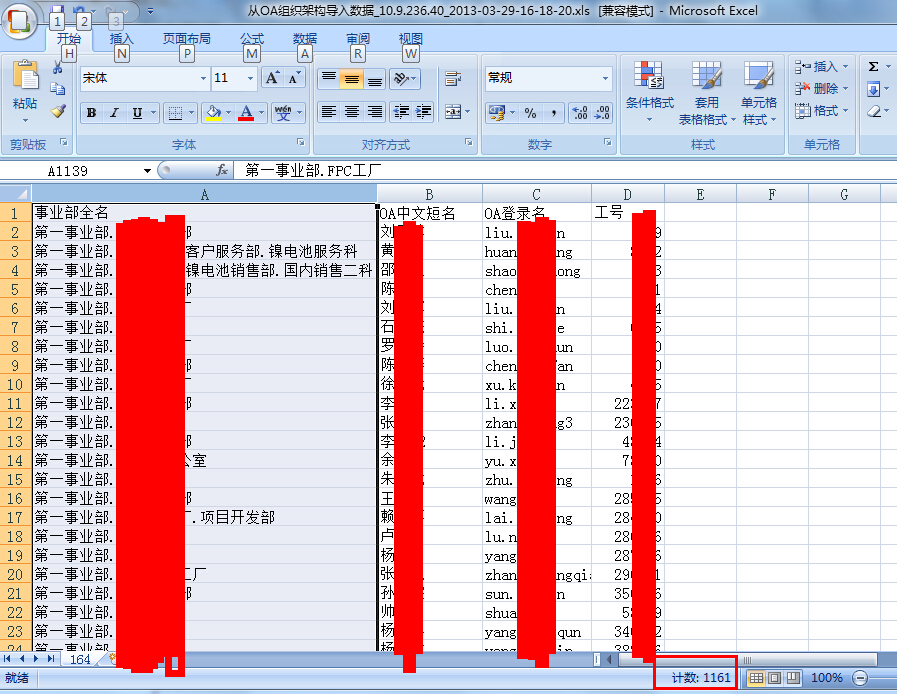

(2)

4.

由运维人员将该内部站点搭建成一台文件服务器,可能是为了临时贪图方便吧。

但也方便了进一步收集内部人员信息。

仅是进行展示漏洞带来的危害性,并无收集贵公司任何内部信息。

1.

问题站点:http://tms.byd.com.cn/system/login!login.action

该站点为比亚迪内部使用的TMS运输管理系统。

2.

问题出在使用了struts 2开发框架上,导致命令执行。

3.

进一步挖掘站点内部信息:

(1)

(2)

4.

由运维人员将该内部站点搭建成一台文件服务器,可能是为了临时贪图方便吧。

但也方便了进一步收集内部人员信息。

仅是进行展示漏洞带来的危害性,并无收集贵公司任何内部信息。