漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0120752

漏洞标题:复旦大学某子站SQL注入漏洞

相关厂商:复旦大学

漏洞作者: 路人甲

提交时间:2015-06-16 13:59

修复时间:2015-07-31 14:42

公开时间:2015-07-31 14:42

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-16: 细节已通知厂商并且等待厂商处理中

2015-06-16: 厂商已经确认,细节仅向厂商公开

2015-06-26: 细节向核心白帽子及相关领域专家公开

2015-07-06: 细节向普通白帽子公开

2015-07-16: 细节向实习白帽子公开

2015-07-31: 细节向公众公开

简要描述:

复旦大学某子网站未对参数过滤导致SQL注入漏洞,可获得全校3万多学生信息

详细说明:

0x01:

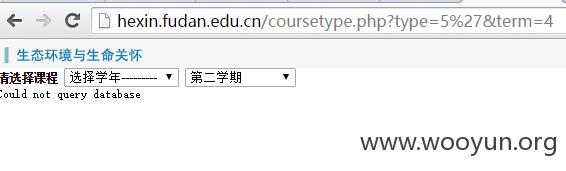

打开复旦大学核心课程网http://hexin.fudan.edu.cn/index.php,找了几个URL实验名没有什么结果,偶然打开首页某框架URL:

并尝试构造:

发现可以成功打开并且页面内容相同。

显然这是一个int型参数,SQL语句中没有加引号。

加分号继续尝试,期望应该是报错:

果然显示错误信息。

基本确定注入点。

0x02:

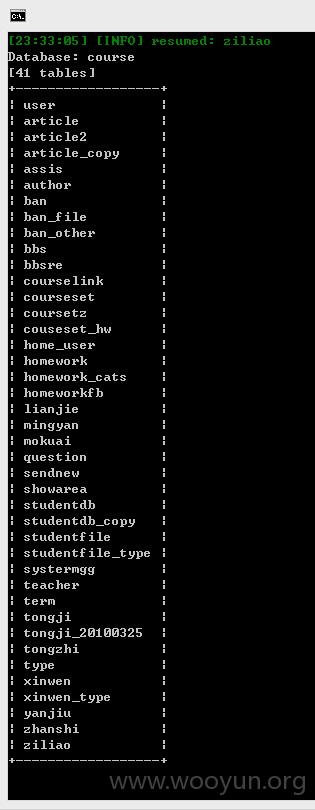

于是简便起见,直接扔sqlmap:

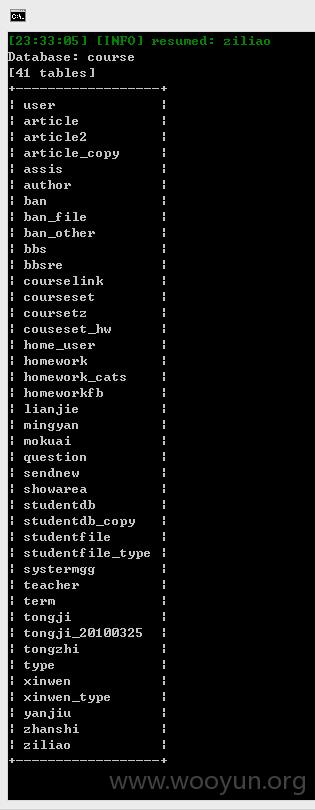

跑出库为course

可以列出所有的表:

好吧,好多。。

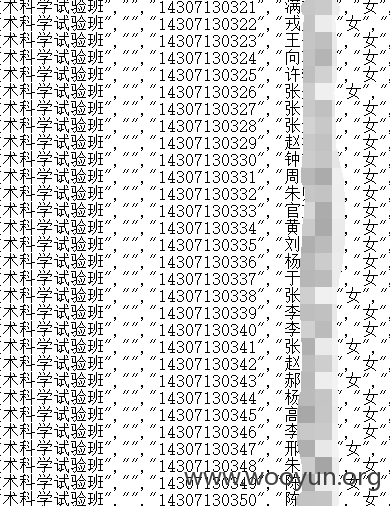

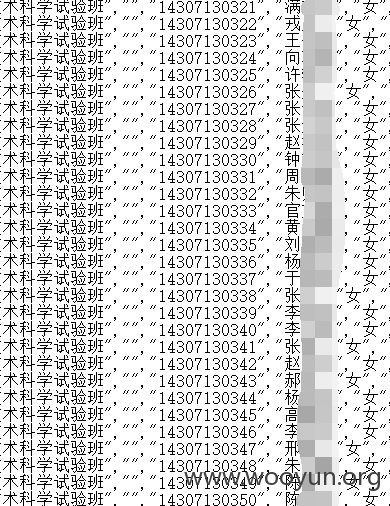

挑了一个studentdb拖下来有三万多条数据...躺枪

随手挑了部分妹纸(手动斜眼笑)

漏洞证明:

修复方案:

int型强制转换一下(intval就行),字符串转义。

或PDO以及其他自行开脑洞的过滤。

PS:复旦漏洞其实还好多,信息办该一块审计一下代码,好多奇奇怪怪的子域(特指那些用Access的)都是有注入的,虽然注入了也没什么卵用。

PS:求不查水表

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-06-16 14:40

厂商回复:

通知用户处理中

最新状态:

暂无