漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0110146

漏洞标题:开心互娱的另类越权

相关厂商:shiwan.com

漏洞作者: 天地不仁 以万物为刍狗

提交时间:2015-04-27 14:09

修复时间:2015-04-27 14:13

公开时间:2015-04-27 14:13

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:1

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-27: 细节已通知厂商并且等待厂商处理中

2015-04-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

天地不仁,以万物为刍狗;圣人不仁,以百姓为刍狗。

详细说明:

之前发的 WooYun: 试玩网某处设计不当可使任何人拥有绝对权限 厂商还是没有修复 汗····

厂商说 shiwan.com 准备弃用 准备用新域名 1006.tv 好吧 那我们就以 1006.tv 测试吧

我们进入 bbs.1006.tv 随便找个帖子进去 我们就以图中圈出来的 帖子为例吧 上面的 23333 和 《烈火遮天》全新版本,让你战个痛快 就是开始测试的

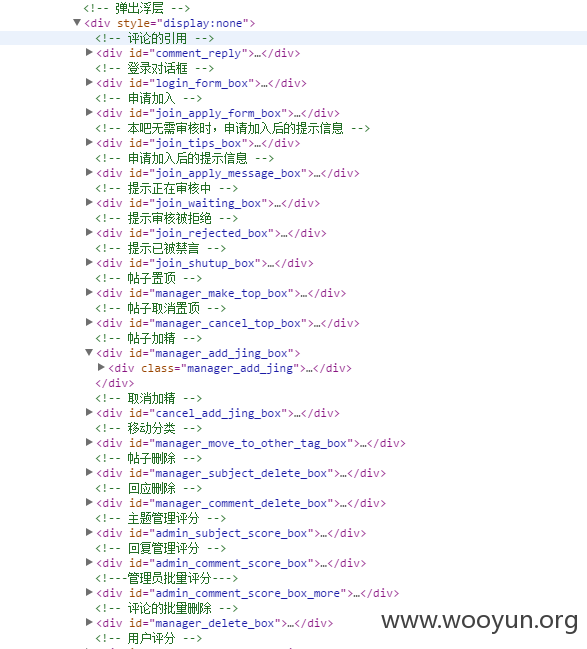

我们进入 图中圈出来的帖子

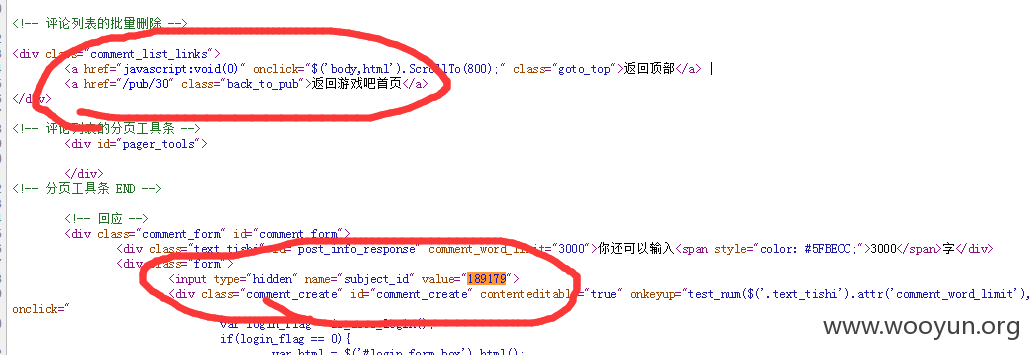

因为代码太多就不贴出来了 这是上一个漏洞 暂时还没修复 我们就不管了 之前我们只是删除了 隐藏 而我进一步看了下 这些代码 全是用 get 的方式来请求的 而且没加任何验证 那就表明我们可以构造 url 达到管理 帖子的目的 下面给出几个 例子

其他的URL 就不一一列举了 这些参数 在 页面源码里都能找到 我们右键查看源码

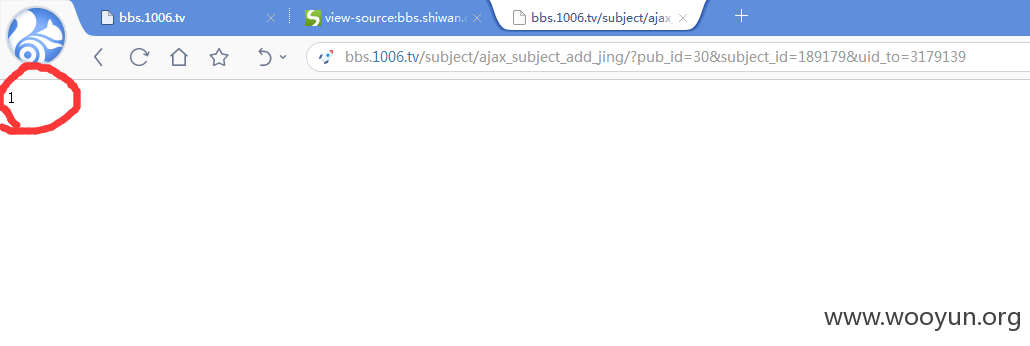

下面我们就来试试

返回为 1 为操作成功 我们回前面看看

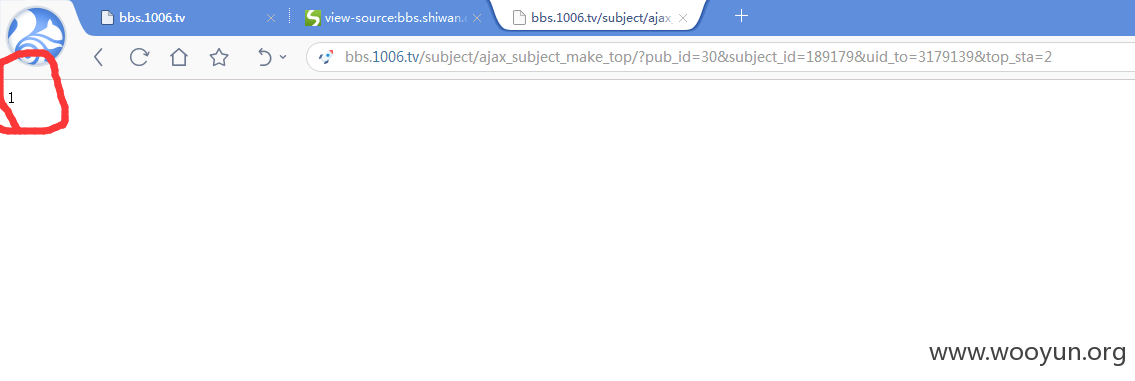

成功 我们再全局置顶 看看

成功

漏洞证明:

修复方案:

前面的漏洞应该修复下吧 这个···应该加个验证码权限的功能 任何一个人都可以加精 置顶帖子的话 刷钻 收徒什么的 大黑阔们就又可以去装逼了···

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-27 14:13

厂商回复:

已经修复过了,感谢反馈。

最新状态:

暂无