漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0109937

漏洞标题:263通信存在多处越权(可致敏感信息泄露)

相关厂商:263通信

漏洞作者: 男丶壹号

提交时间:2015-04-24 10:07

修复时间:2015-05-04 14:29

公开时间:2015-05-04 14:29

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-24: 细节已通知厂商并且等待厂商处理中

2015-04-24: 厂商已经确认,细节仅向厂商公开

2015-05-04: 细节向核心白帽子及相关领域专家公开

2015-05-04: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

佛说要有光

详细说明:

上次的支付问题,果然把我的100块收回去了哈,还剩1毛~~

问题概括:EM管理平台存在多处越权,可查询公司所有人员的通话记录,短信记录和内容,充值账单。

EM管理平台,通话记录查询:

http://ma.263em.com/callrecord!getCallRecord.action

Post参数:

想试试有没有SQL注入,全手工操作,试了半天,SQL注入没找着。

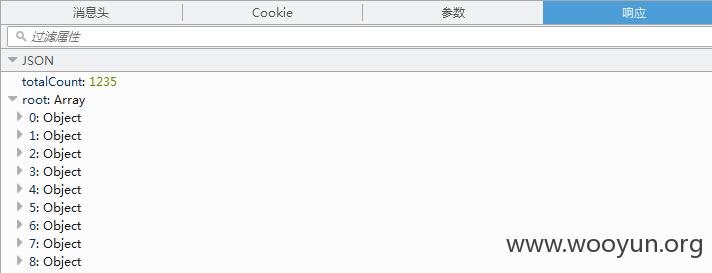

发现type参数赋值为空的话,会查询出公司所有人的通话记录(不知道什么逻辑~~):

limit是分页条数,改成1000,数据如下,大部分都是其他人的记录:

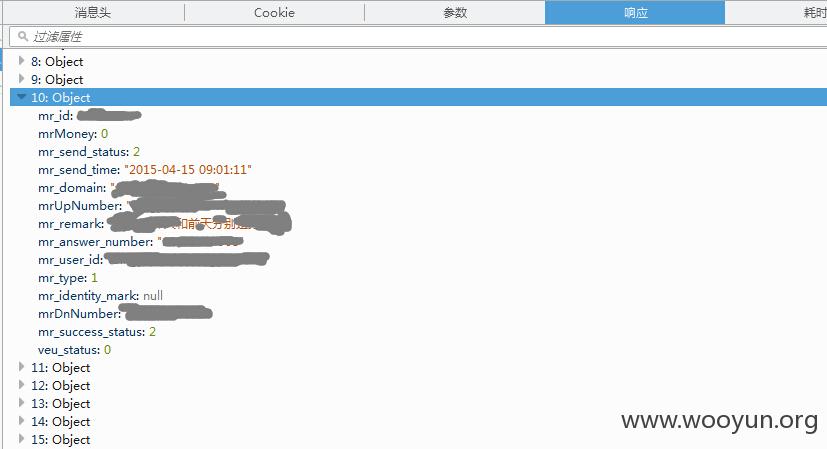

短信记录查询:http://ma.263em.com/messagerecord!getMessagerecord.action

可以查看公司所有人的短信记录,包括短信内容:

信息太过敏感,不发数据了。

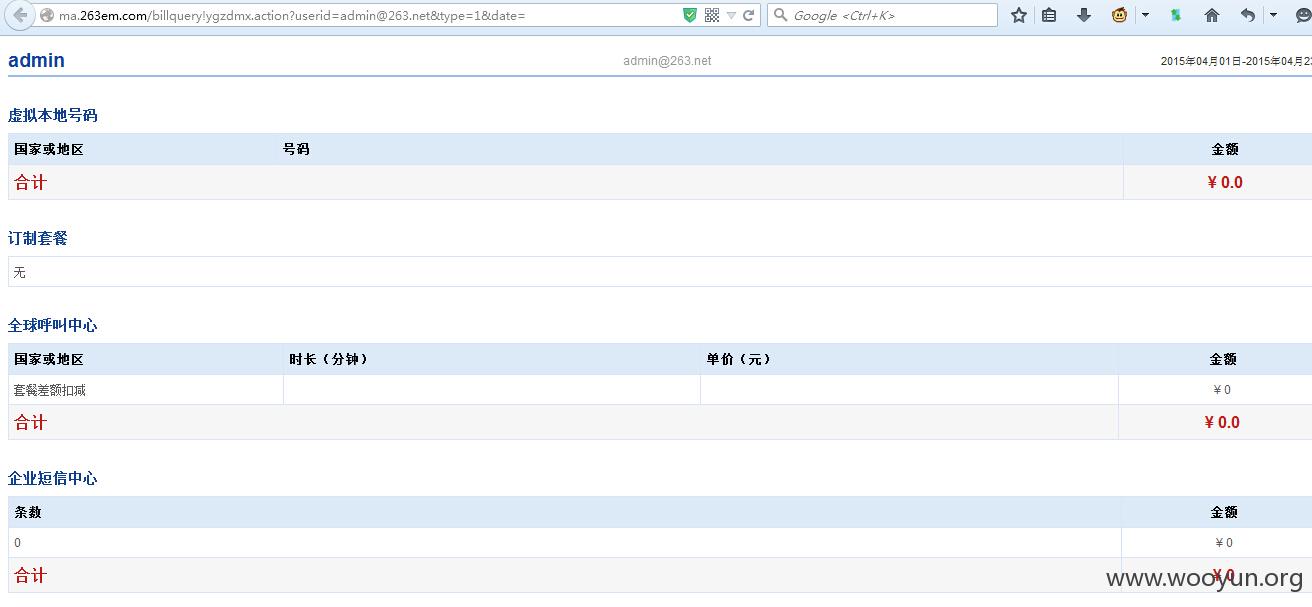

账单明细:

http://ma.263em.com/[email protected]&type=1&date=

只要修改参数userid即可查询指定用户的账单,消费情况。

这里截图用的是admin,无消费记录:

最后,也是最重要的一个问题:

欢迎厂商用礼物来安抚我这受伤的心灵。

漏洞证明:

如上所述。

修复方案:

后台逻辑修改,加强数据权限验证。

版权声明:转载请注明来源 男丶壹号@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-04-24 11:10

厂商回复:

漏洞正在修复

最新状态:

2015-05-04:已修复