漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0105481

漏洞标题:某新闻网站云备份弱口令导致数据泄露

相关厂商:cncert国家互联网应急中心

漏洞作者: 辛巴

提交时间:2015-04-03 17:16

修复时间:2015-05-23 09:02

公开时间:2015-05-23 09:02

漏洞类型:后台弱口令

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-03: 细节已通知厂商并且等待厂商处理中

2015-04-08: 厂商已经确认,细节仅向厂商公开

2015-04-18: 细节向核心白帽子及相关领域专家公开

2015-04-28: 细节向普通白帽子公开

2015-05-08: 细节向实习白帽子公开

2015-05-23: 细节向公众公开

简要描述:

.。。云备份。。。云备份。。

详细说明:

账号 密码 admin admin

可以重置phpMyadmin数据库密码

账号 root 密码 admin

登陆截图

<

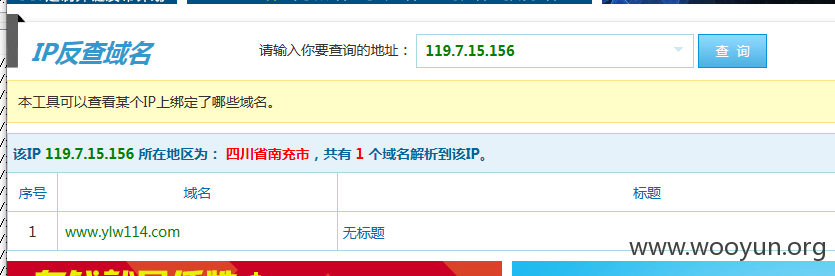

最后就是IP转域名确定一下厂商了。

网址换了。。但是还是仪陇的吧。。。。

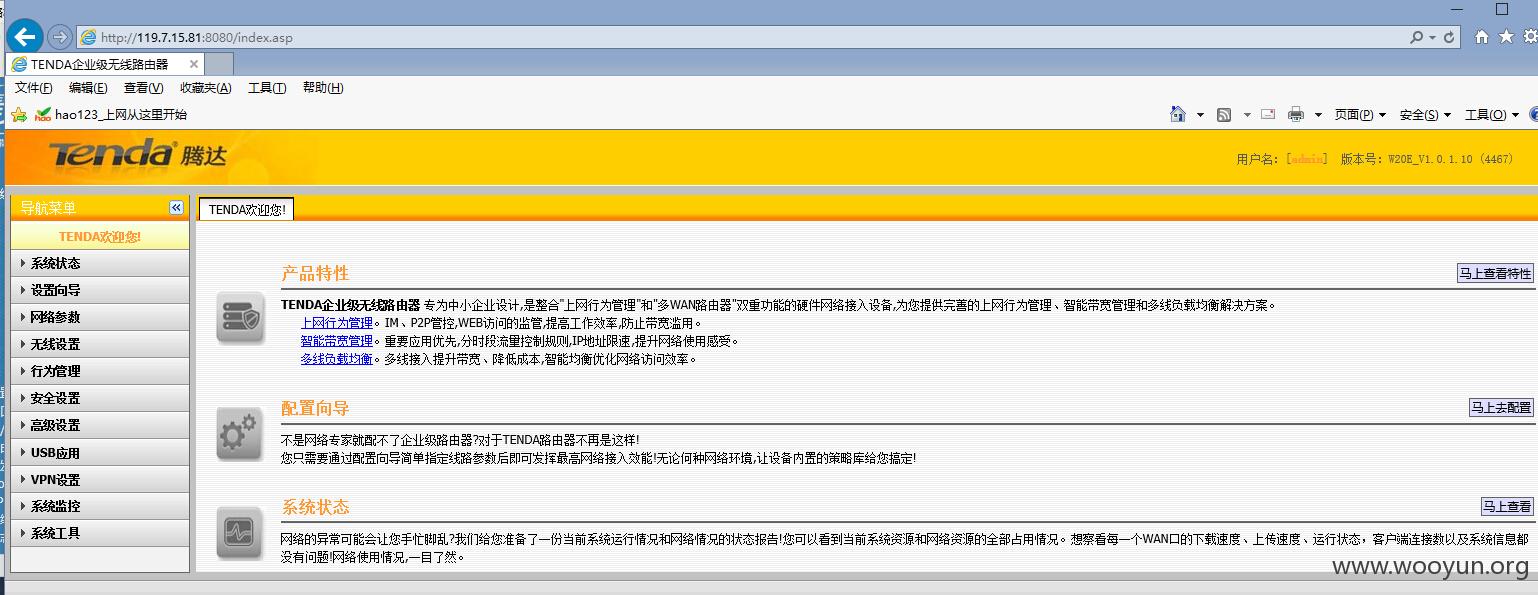

顺带同一个段的成都大学和南充商业银行3路由器。[应该是吧 全部admin

<img

漏洞证明:

账号 密码 admin admin

可以重置phpMyadmin数据库密码

账号 root 密码 admin

登陆截图

<

最后就是IP转域名确定一下厂商了。

网址换了。。但是还是仪陇的吧。。。。

顺带同一个段的成都大学和南充商业银行3台路由器。[应该是吧 全部admin

<img

修复方案:

。。修改密码。。。

版权声明:转载请注明来源 辛巴@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-04-08 09:00

厂商回复:

暂未确认系统管理单位或建立与系统管理单位的处置渠道,待认领。

最新状态:

暂无

![2ZV3R3%(~{OQAM9L5HAV]69.png](http://wimg.zone.ci/upload/201504/022112151e21b65a6b180dc9667a41b3e58e0c49.png)

![[}F}[C42)H]MW(UZ9SEPU4C.jpg](http://wimg.zone.ci/upload/201504/02213504ac2904f638135d3eec4f495bdf9f9622.jpg)