漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108156

漏洞标题:西南某高校子站暴力破解+短信轰炸机

相关厂商:CCERT教育网应急响应组

漏洞作者: 路人甲

提交时间:2015-04-17 12:56

修复时间:2015-04-22 12:58

公开时间:2015-04-22 12:58

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-17: 细节已通知厂商并且等待厂商处理中

2015-04-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

西南某高校子站暴力破解+短信轰炸机

详细说明:

西南交通大学图书馆http://www.lib.swjtu.edu.cn/Default.aspx

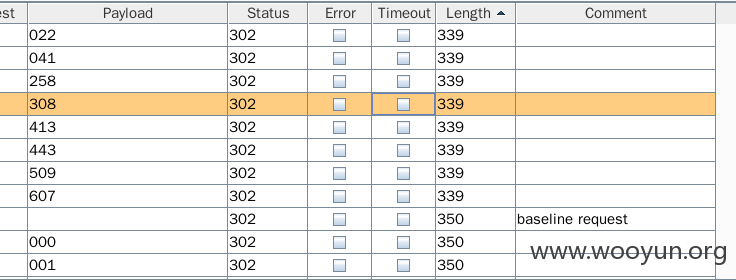

打开图书馆首页,看到登录界面,无验证码,通过测试也无ip等限制,所以暴力破解:

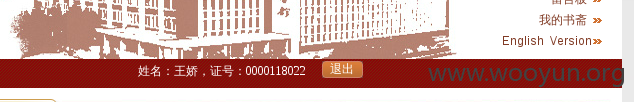

得到一些帐号密码后就没有继续破解下去了:

从得到的帐号里随机选取登录,测试成功:

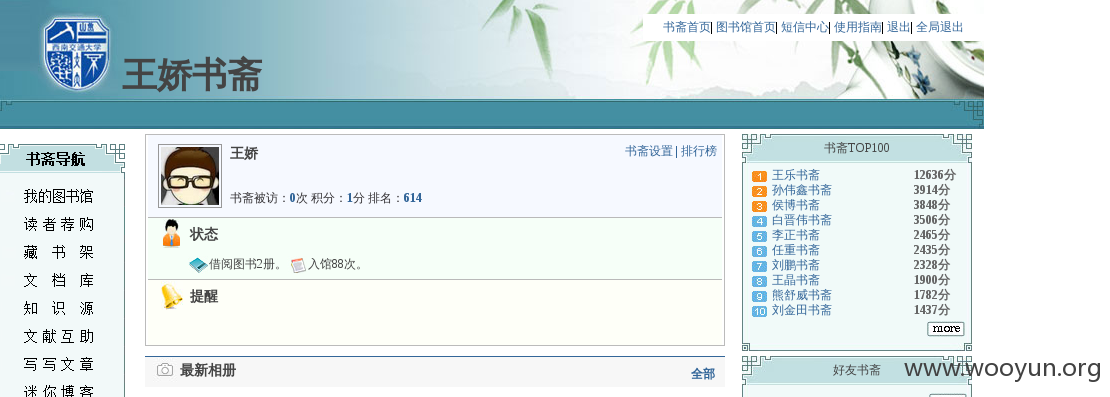

点击上图右上角的“我的书斋”,进入个人书斋界面:

点击上图中部的“书斋设置”,点击“绑定手机”:

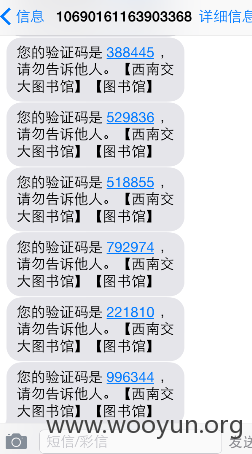

输入手机号即可短信轰炸,经测试,联通无任何限制,移动电信情况不明:

漏洞证明:

证明如上~

学生安全意识不强,登录帐号很好破解;加之绑定手机无限制,活生生的短信轰炸机!

PS:贵校请别找我喝茶,友情测试,没发多少条。。。

修复方案:

增加限制

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-22 12:58

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无