漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0105146

漏洞标题:新浪博客疑似被流量劫持攻击Github(目标纽约时报和某墙仓库)

相关厂商:新浪

漏洞作者: yfff

提交时间:2015-04-01 10:17

修复时间:2015-04-03 19:16

公开时间:2015-04-03 19:16

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-01: 细节已通知厂商并且等待厂商处理中

2015-04-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

新浪博客疑似被流量劫持攻击Github(目标纽约时报和某墙仓库)

详细说明:

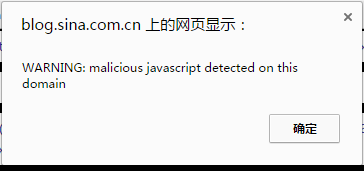

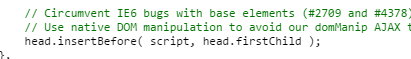

今天访问新浪博客的时候,发现总是弹出下面这个警告

因为频率非常高,怀疑自己中招了,于是看了下流量

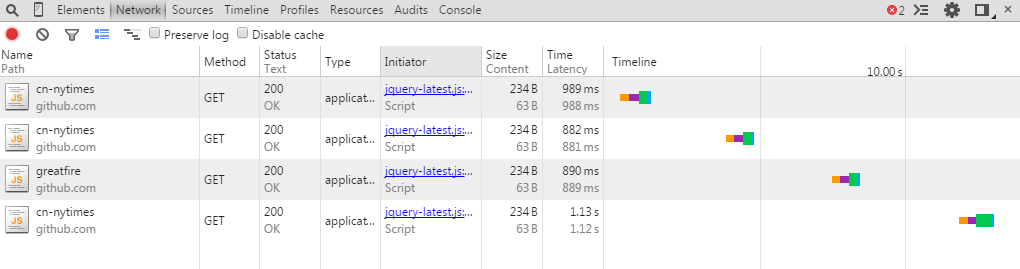

为什么是github啊。。greatfire又是什么鬼

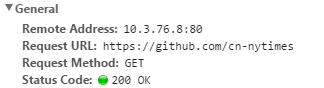

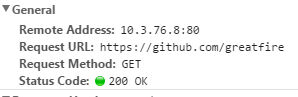

可以看出不断在访问下面两个页面

应该是被流量劫持了。。

然后github那边可能拒绝了这边的流量,所以不断弹出警告

漏洞证明:

修复方案:

建议直接修复被劫持的页面

版权声明:转载请注明来源 yfff@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-03 19:16

厂商回复:

我们已经收到来自各方的报告,在国外部分地区会出现该问题,你懂的,此现象我们也很无奈,正在协商排查。

漏洞Rank:8 (WooYun评价)

最新状态:

暂无