漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0103634

漏洞标题:问津kiford任意用户密码重置验证码漏洞

相关厂商:问津专业在线咨询

漏洞作者: 路人甲

提交时间:2015-03-26 16:34

修复时间:2015-05-10 16:36

公开时间:2015-05-10 16:36

漏洞类型:网络设计缺陷/逻辑错误

危害等级:低

自评Rank:2

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

1 可重置任意用户的密码,找回密码时验证码可以遍历

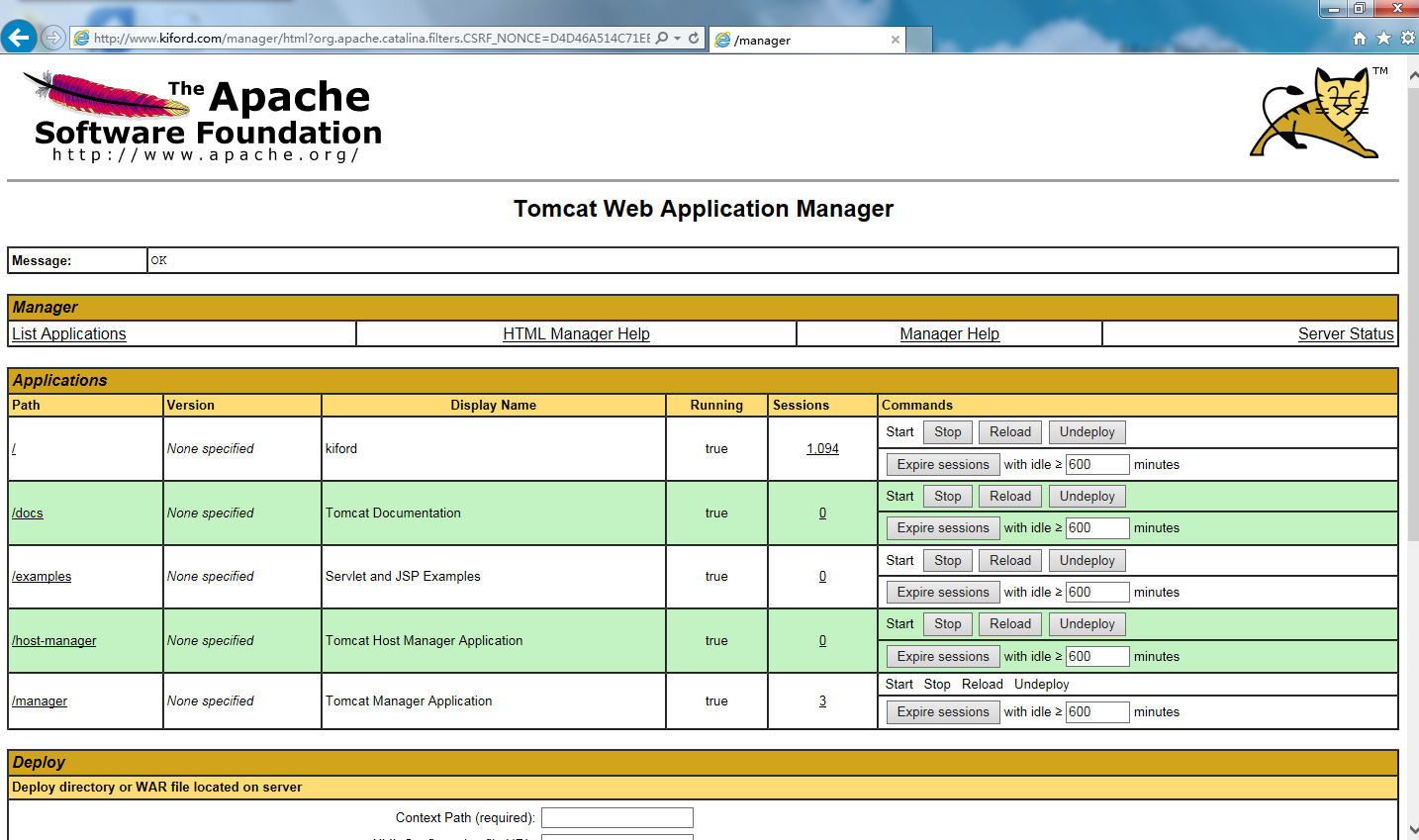

2 某页面存在后台弱口令

问津

问题所在是:

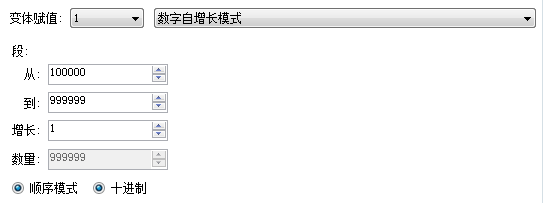

找回密码的验证码是6位数字,有效期24小时,这样就可以遍历了。

点击找回密码

输入用户名,用户名可以在客户端中查看到,随便选

然后邮箱方式,给邮箱发送验证码

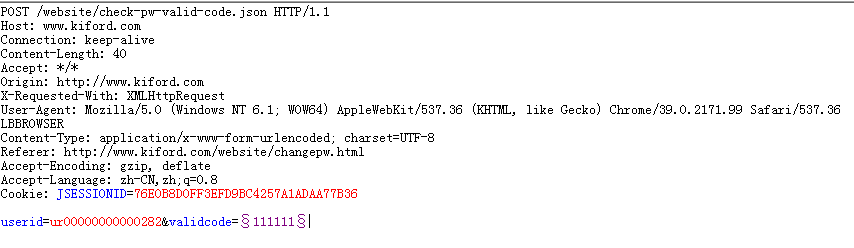

测试一下验证码111111,抓取验证验证码的包,

然后验证码从100000到999999遍历,

六位数虽然不算多,但是也得运行一段时间。

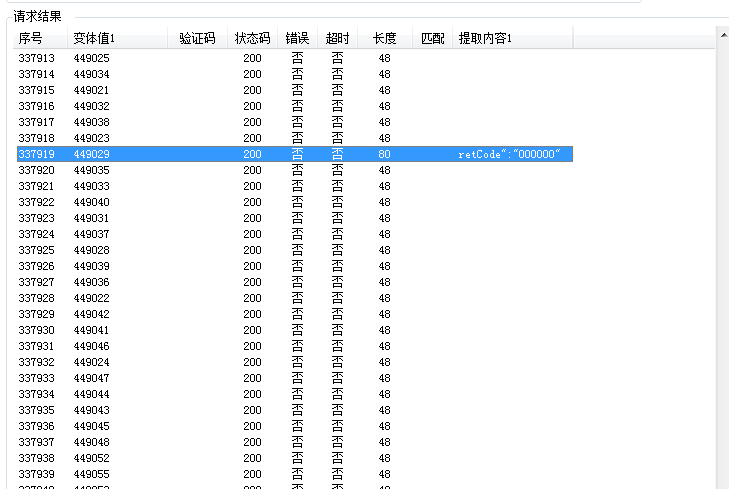

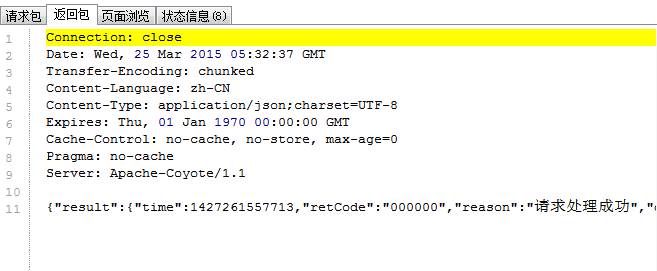

验证码正确则"retCode":"000000",否则"retCode":"030009":

这样就找到了验证码,输入改密:

改密成功可以登录,产品的登录需下载客户端(ps:这个体验是很糟糕的)。

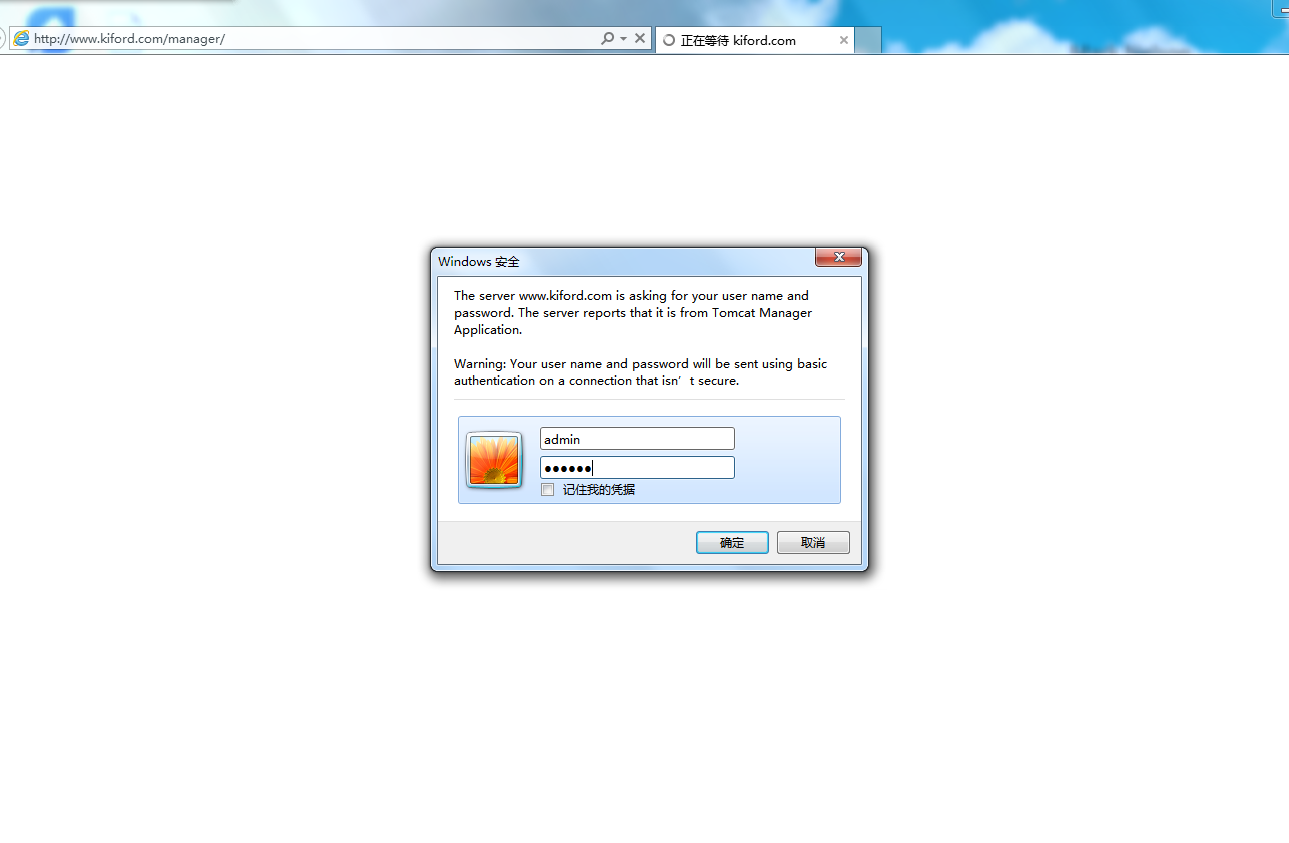

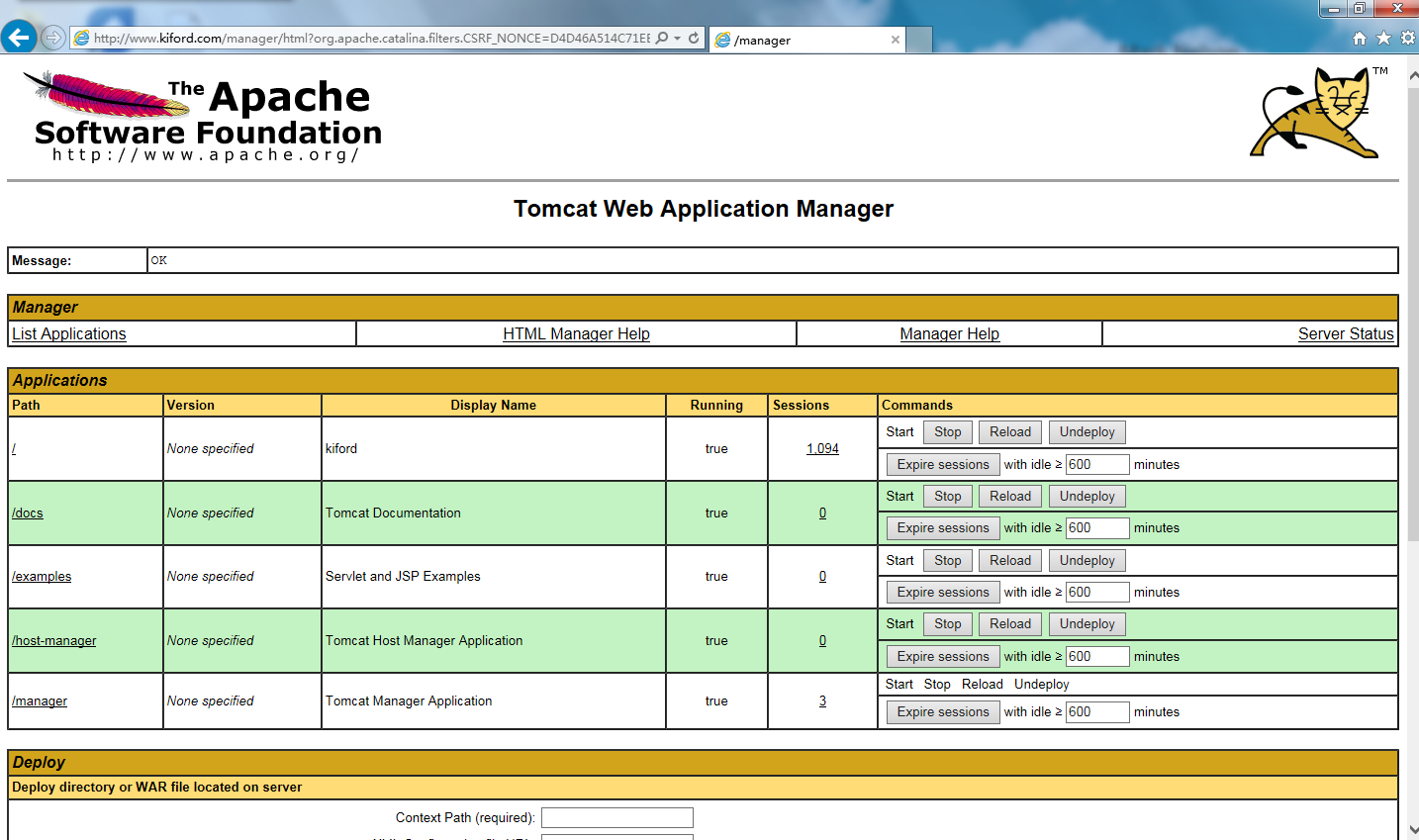

另外,网站有一个弱口令存在:

用户名密码为:

漏洞证明:

修复方案:

1 验证码有效时间给短一点

2 验证码不近限于数字,加入大小写字母

3 管理页面密码改了,不要和网站同名

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝