漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-019508

漏洞标题:新浪回复过时的洞,我来证明一下没过时,谣言粉碎~

相关厂商:新浪

漏洞作者: 木头

提交时间:2013-03-04 15:20

修复时间:2013-04-18 15:20

公开时间:2013-04-18 15:20

漏洞类型:网络设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-04: 细节已通知厂商并且等待厂商处理中

2013-03-06: 厂商已经确认,细节仅向厂商公开

2013-03-16: 细节向核心白帽子及相关领域专家公开

2013-03-26: 细节向普通白帽子公开

2013-04-05: 细节向实习白帽子公开

2013-04-18: 细节向公众公开

简要描述:

http://wooyun.org/bugs/wooyun-2013-017481

Passer_by大神爆的洞,结果被新浪给忽视了,

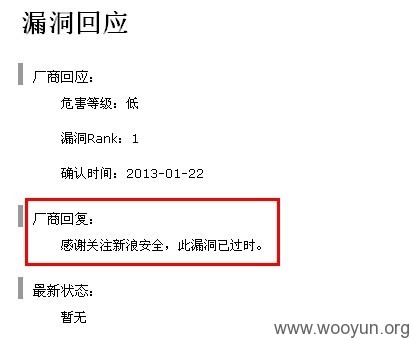

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2013-01-22

厂商回复:

感谢关注新浪安全,此漏洞已过时。

难道是大神说明不详细,那我借这个再来演示一下,到底是不是过期的,顺便能不能给我注册个帽子,新手求带,谢谢。

详细说明:

http://wooyun.org/bugs/wooyun-2013-017481

Passer_by大神爆的洞,结果被新浪给忽视了,

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2013-01-22

厂商回复:

感谢关注新浪安全,此漏洞已过时。

难道是大神说明不详细,那我借这个再来演示一下,到底是不是过期的,顺便能不能给我注册个帽子,新手求带,谢谢。

漏洞证明:

原帖的过时说法。

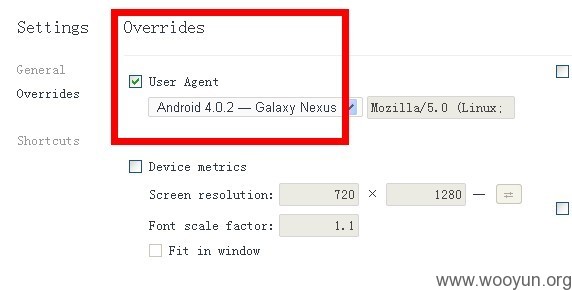

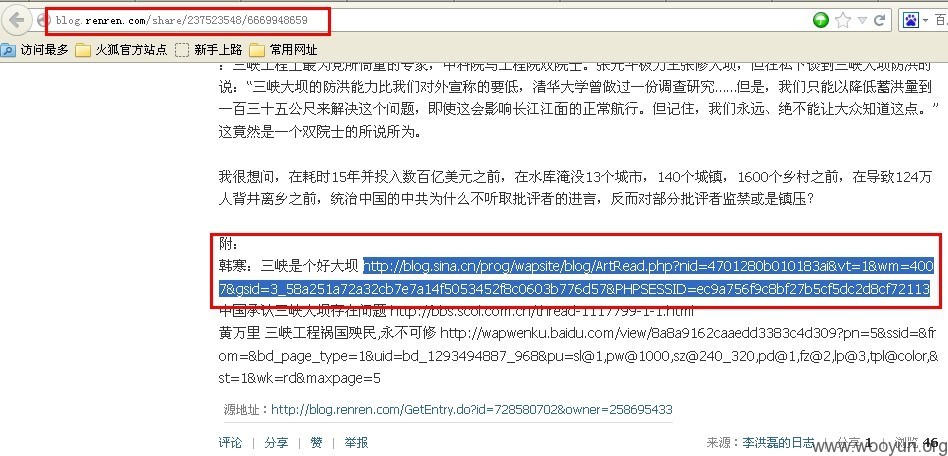

用谷歌浏览器,手机版,就是按F12,然后齿轮,再选择USER AGENT,随便选个手机的就可以。

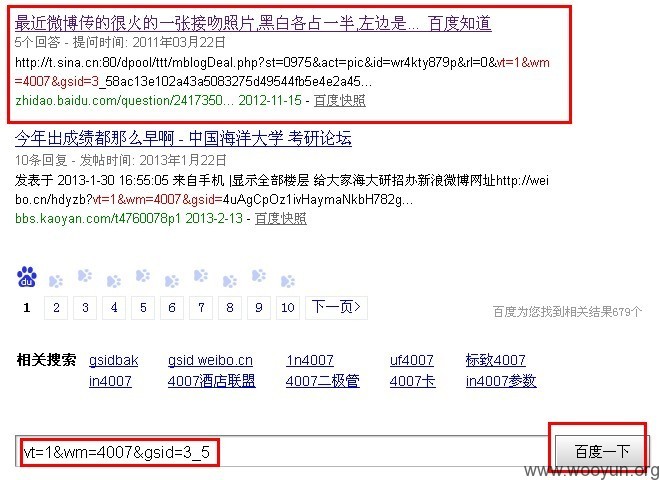

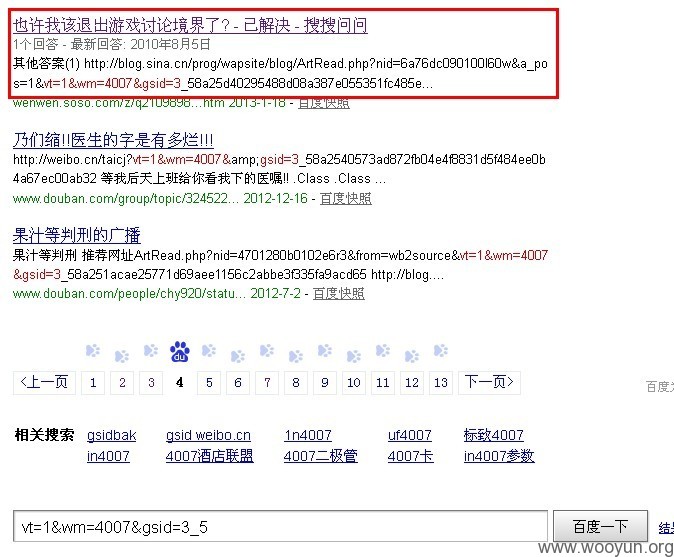

百度搜关键字:vt=1&wm=4007&gsid=3_5

行,就这个吧。

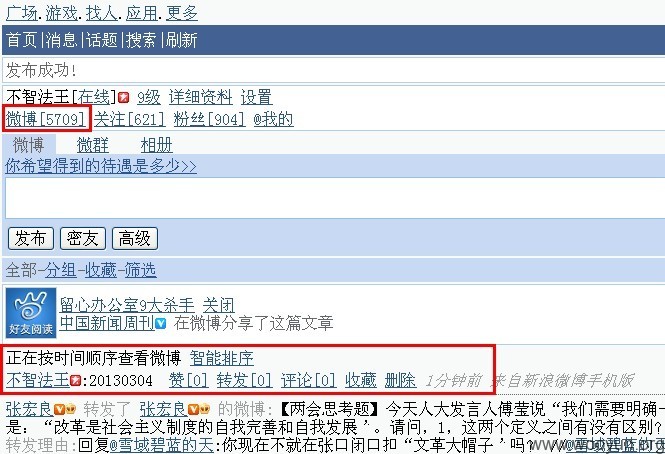

将网址复制到谷歌浏览器手机版打开,确实是以该用户登录的微博。

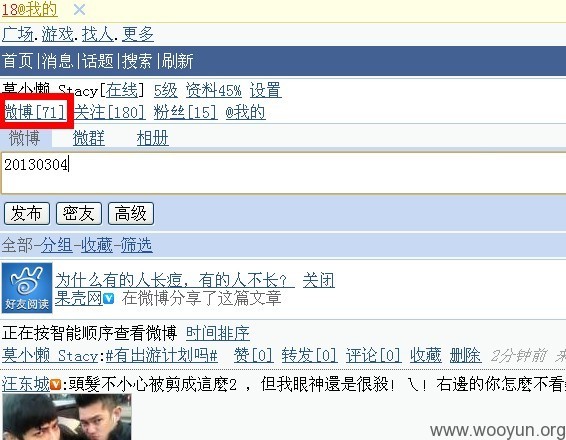

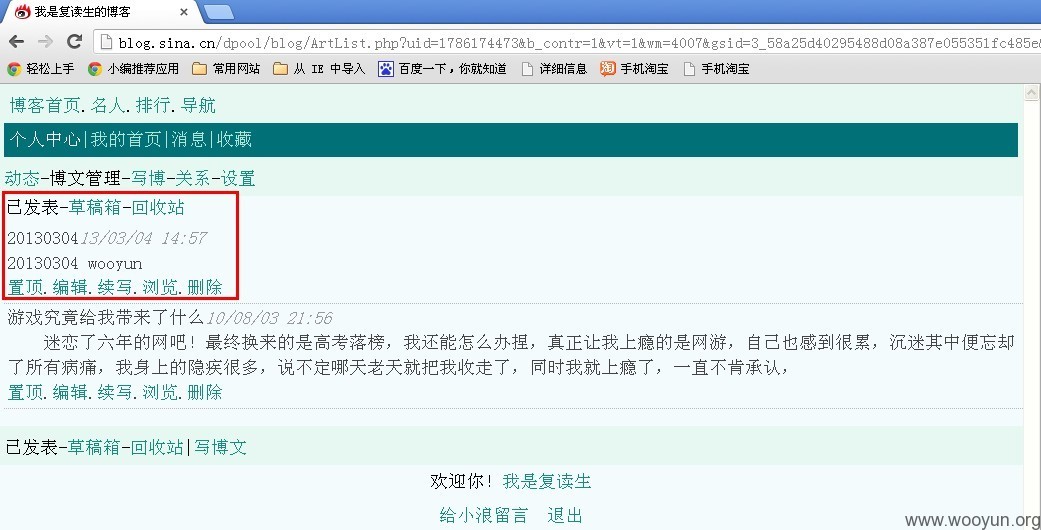

随便发了一条微博,20130304,可以看到微博多了1条。

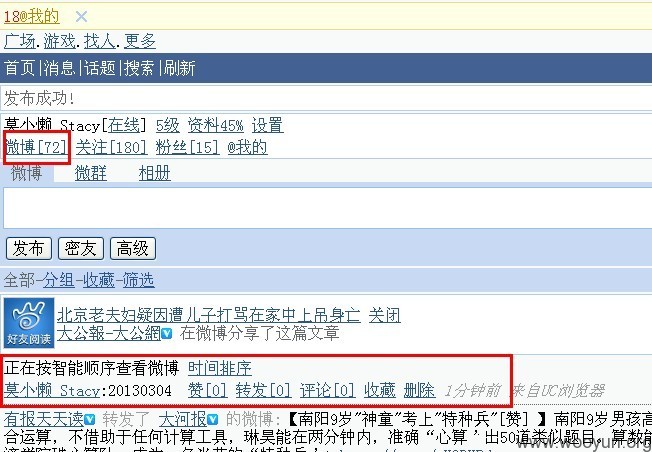

同理搜到的这个,也发了微博20130304

再试了一个,发了微博20130304 wooyun

搜到的链接,直接打开,确实没用,不过通过手机方式或者浏览器手机版打开,就有问题了。

这样演示,应该蛮清楚的了吧,确实还是存在不少问题,包括可以对微博的一些设置,不一一列举,

事实证明,没有过期。

能不能给我注册个帽子,新手求带,谢谢。

修复方案:

我是新来的,大神们比我都懂。

版权声明:转载请注明来源 木头@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-03-06 20:46

厂商回复:

感谢提供,已经在处理了。

最新状态:

暂无